Инструменты

VeraCrypt – шифрование файлов, папок и дисков

Как надежно защитить и спрятать свои данные от чужих любопытных глаз

- Последнее обновление: сентябрь 2021 г.

VeraCrypt – программа для шифрования файлов и дисков. VeraCrypt умеет:

- создавать защищённые (зашифрованные) программные «контейнеры», в которых можно хранить важные файлы и папки;

- шифровать логические разделы на дисках и целые диски, в том числе системный диск и, конечно, флешки.

Особенность VeraCrypt – то, что шифрование и расшифровка данных выполняются «на лету». Несколько простых манипуляций в начале рабочего дня, и дальше VeraCrypt работает в фоновом режиме без потери скорости.

VeraCrypt – бесплатная кросс-платформенная программа с открытым кодом. Вы можете загрузить версии VeraCrypt для Windows, macOS и Linux с официального сайта разработчика. В качестве примера мы будем использовать версию для Windows. Пользователи macOS и Linux могут действовать по аналогии. (Обратите внимание, что «маководам» может понадобиться сначала установить компонент OSXFUSE).

1. Загрузите дистрибутив VeraCrypt (файл .exe) с официального сайта на свой компьютер. Если вы хотите установить VeraCrypt на компьютер как обычную программу, выбирайте самую первую строчку в разделе «Windows». Ссылка начинается со слов «VeraCrypt Setup». Если вам больше по душе портативная версия (например, вы намерены держать VeraCrypt на флешке, или просто вам не хочется, чтобы VeraCrypt оставлял какие-то следы на вашем компьютере), выбирайте вторую строчку. Ссылка начинается со слов «VeraCrypt Portable». В этой статье я буду использовать иллюстрации для портативной версии (отличия от установочной минимальны).

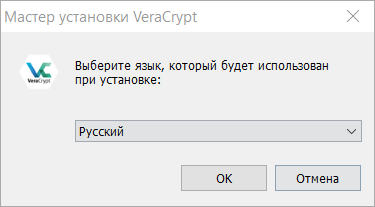

2. Запустите установку. Вам предложат выбрать язык.

Выбирайте и нажимайте «ОК».

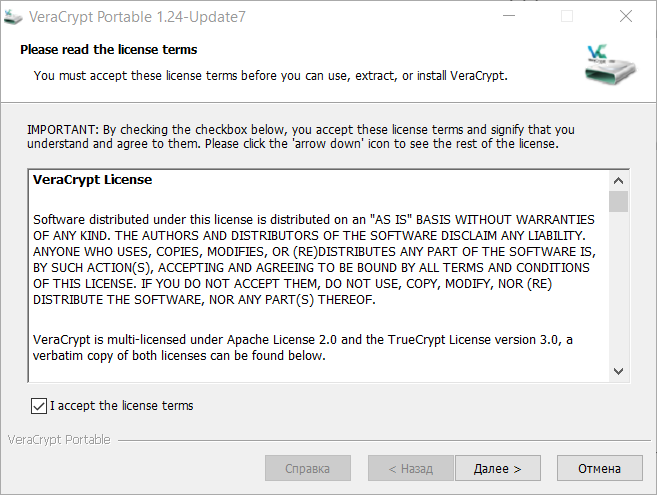

3. Окно с лицензионным соглашением.

Поставьте галочку в поле «I accept the license terms» и нажмите кнопку «Далее».

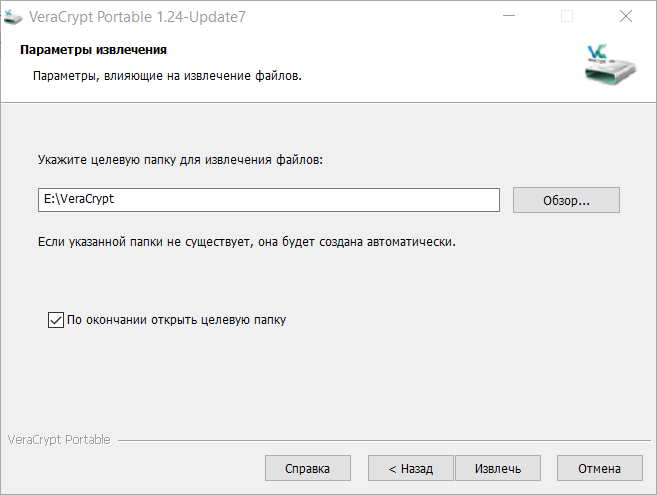

4. Куда распаковать файлы? (Помните, это портативная версия, потом эту папку можно будет перенести куда захотите).

Выберите папку и нажмите кнопку «Извлечь». Когда всё завершится, VeraCrypt торжественно сообщит «Все файлы успешно извлечены в указанное целевое место». Нажмите кнопку «ОК».

5. VeraCrypt предложит сделать пожертвование разработчикам («Please consider making a donation»). Если хотите помочь прямо сейчас, нажмите кнопку «Помочь…», в противном случае кнопку «Готово».

Откроется папка с файлами VeraCrypt.

6. Чтобы стартовать программу, запустите файл .exe:

- VeraCrypt, если у вас 32-битная операционная система,

- VeraCrypt-x64, если у вас 64-битная операционная система.

Не знаете, какая у вас операционная система? Нажмите правой кнопкой мыши на кнопку «Пуск», выберите в меню «Система» и обратите внимание на характеристики устройства.

Создание файлового контейнера

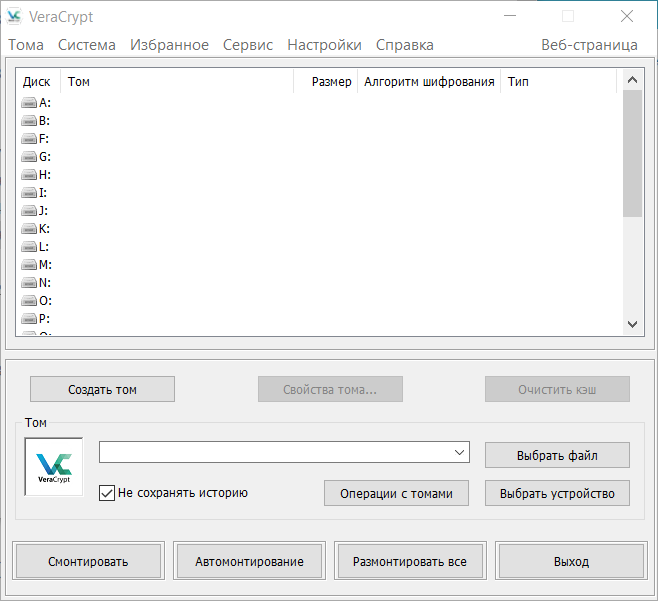

1. Запустите программу. Если у вас 64-битная операционная система – файл VeraCrypt-x64.exe, если 32-битная – VeraCrypt.exe.

Скорее всего, интерфейс у вас будет сразу на русском языке. Если нет, выберите в меню «Settings» пункт «Language» и нужный язык из списка.

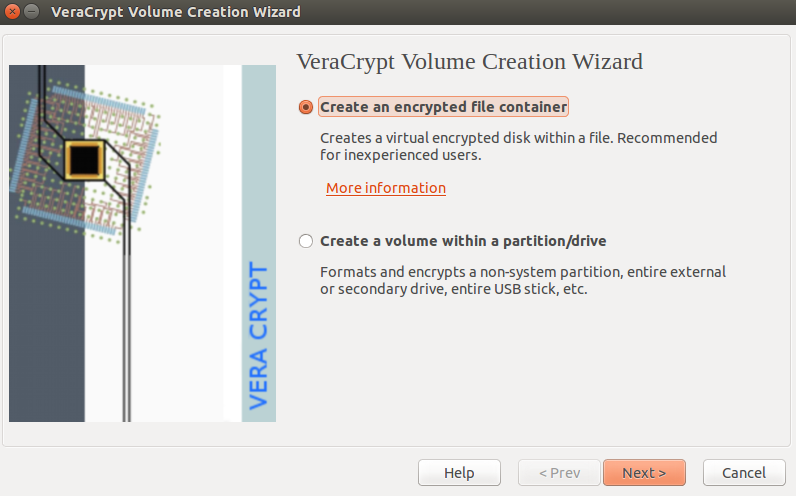

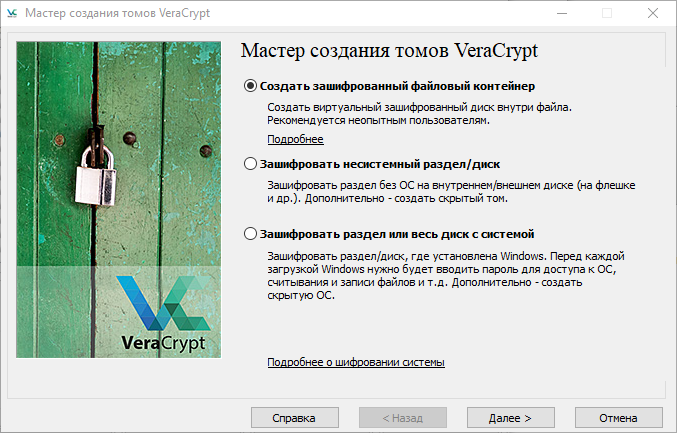

2. Нажмите кнопку «Создать том». Откроется окно мастера создания томов VeraCrypt.

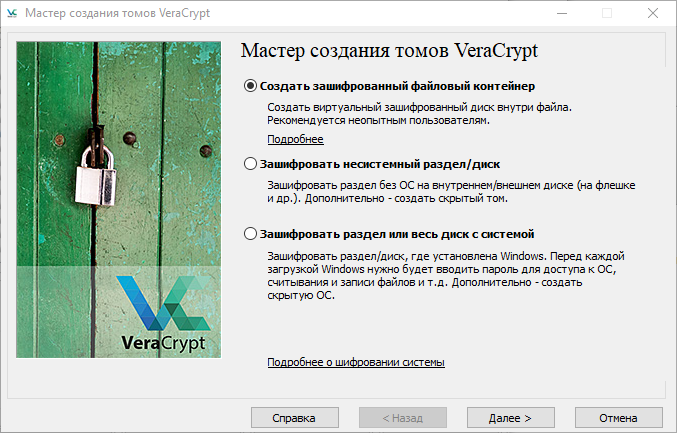

Оставьте пункт, выбранный по умолчанию – «Создать зашифрованный файловый контейнер». Нажмите кнопку «Далее».

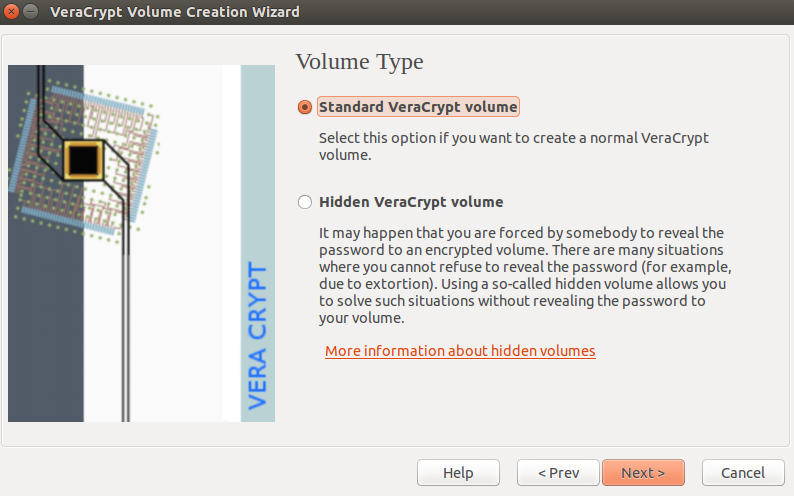

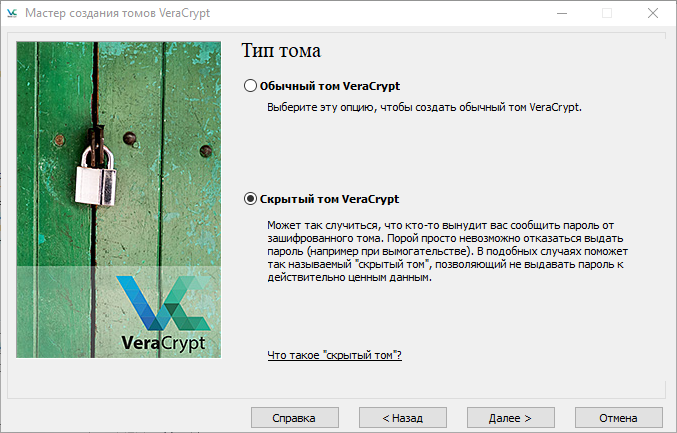

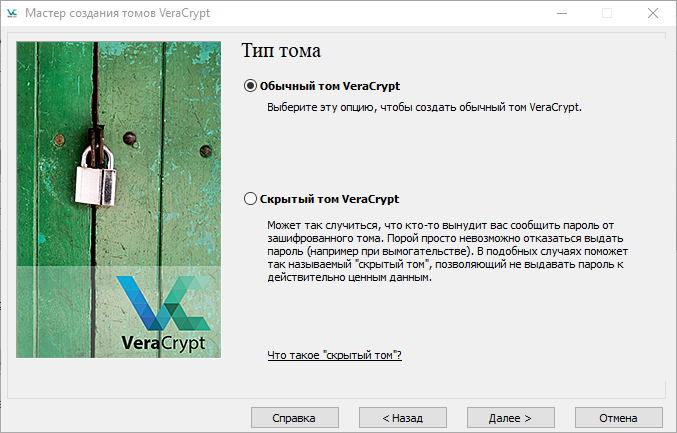

3. Откроется окно выбора типа тома.

Оставьте пункт по умолчанию – «Обычный том VeraCrypt». (О скрытом томе мы расскажем потом). Нажмите кнопку «Далее».

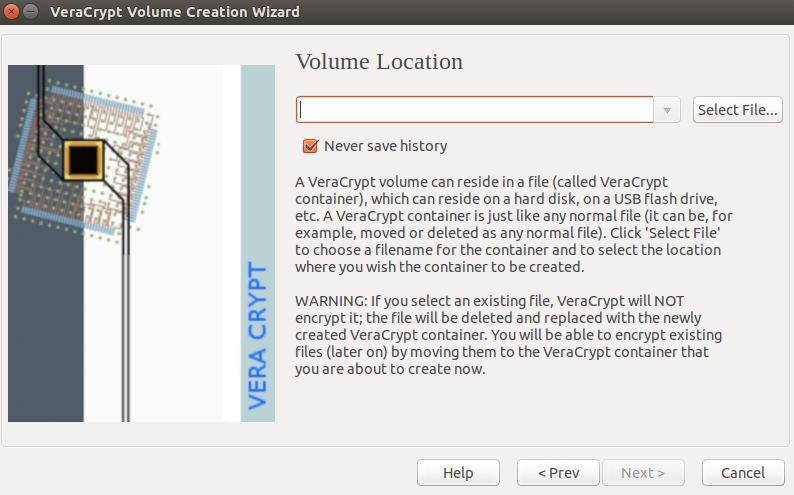

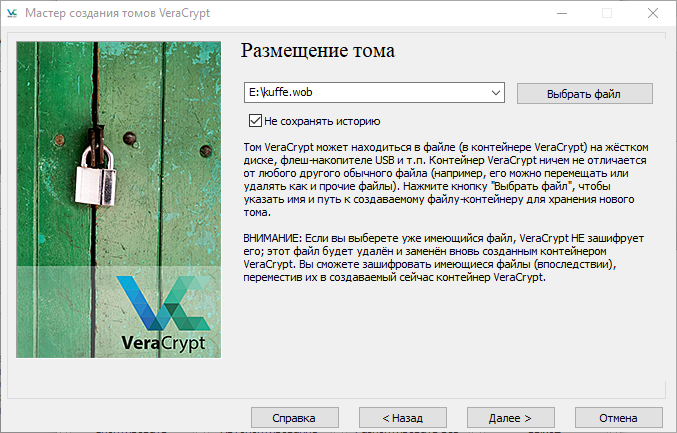

4. Нам предстоит выбрать место для контейнера.

На этом этапе нужно выбрать место и название файла-контейнера. Общие рекомендации:

- Придумайте файлу произвольное имя и расширение.

- Не нужно называть файл именами вроде «Важное», «Сейф», «Секретно». Если злоумышленник получит доступ к вашему компьютеру, такое название лишь привлечёт его внимание.

- Оставьте мысль о том, чтобы «замаскировать» файл, придумывая ему расширения .mkv или .avi. Это плохая идея.

Лучшим вариантом будет именно произвольное имя. При необходимости файл можно потом переместить и переименовать.

Итак, нажмите кнопку «Выбрать файл…», выберите удобное место, придумайте название. Галочку в поле «Не сохранять историю» не трогайте, пусть стоит. Запомните, где находится этот файл и как называется. Нажмите кнопку «Далее».

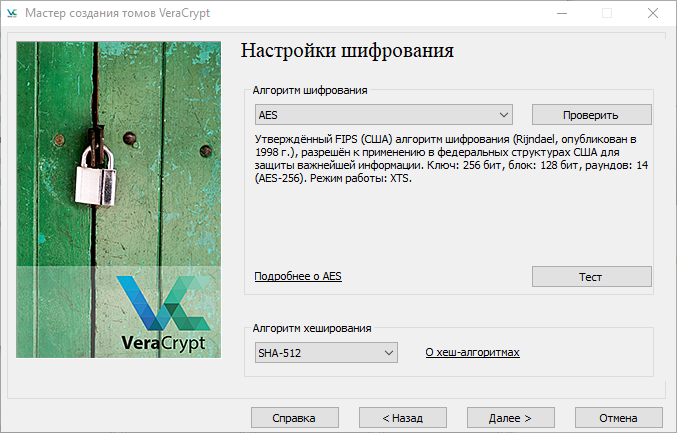

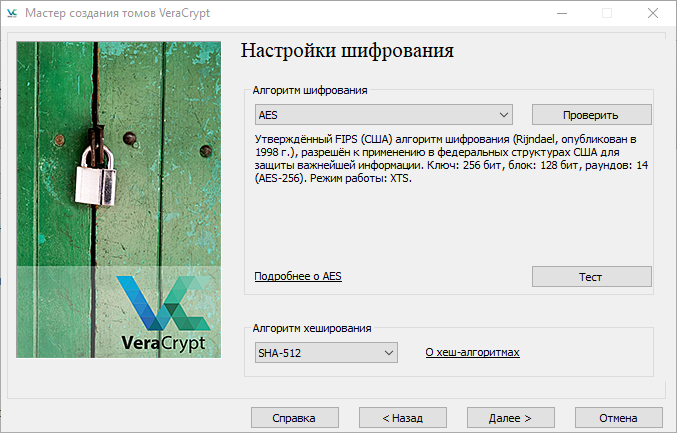

5. Выбор настроек шифрования.

Продвинутые пользователи могут почитать о том, какие алгоритмы шифрования использует VeraCrypt, и даже сделать выбор между ними. Мы же оставим все без изменений и нажмем кнопку «Далее».

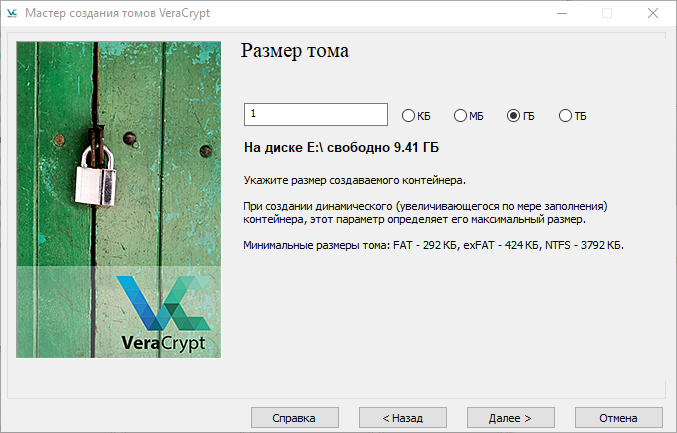

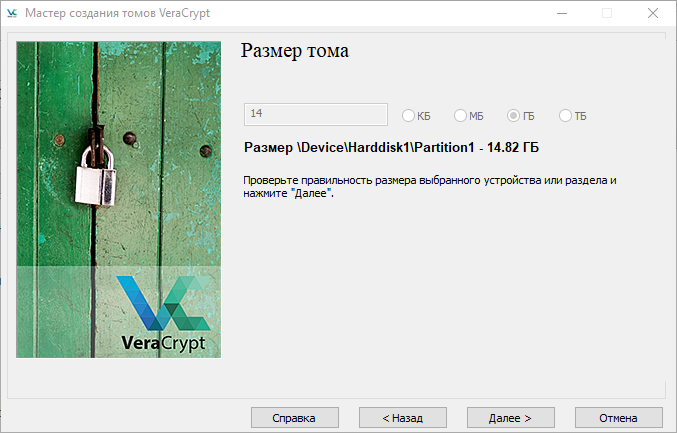

7. Выбор размера тома.

Контейнер – как сундук. Он ограничен в объёме, и этот объём мы задаем с самого начала. Советуем делать это с учётом размера важных файлов, которые вы собираетесь хранить внутри, лучше с запасом. Если потом всё-таки места не хватит, можно создать новый контейнер попросторнее или с помощью специальной утилиты «расширить» сундук. Итак, выберите размер и нажмите кнопку «Далее».

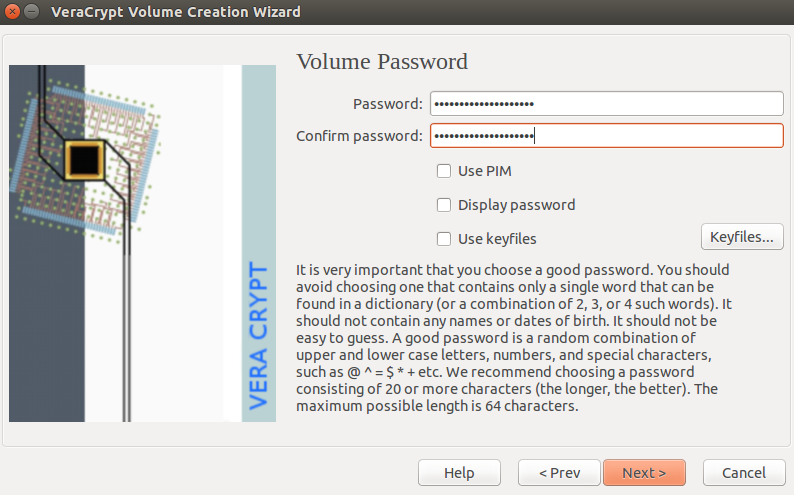

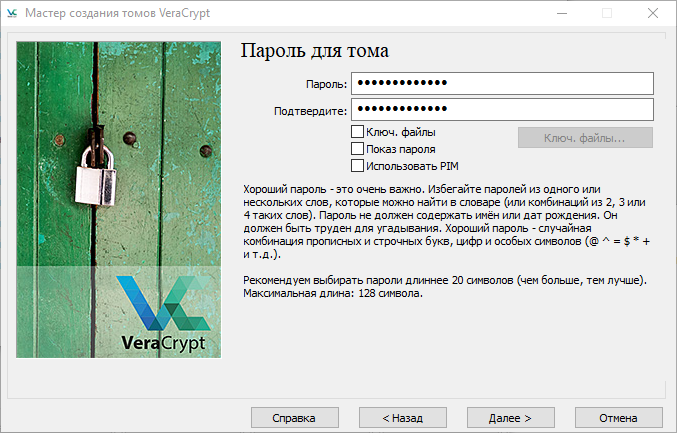

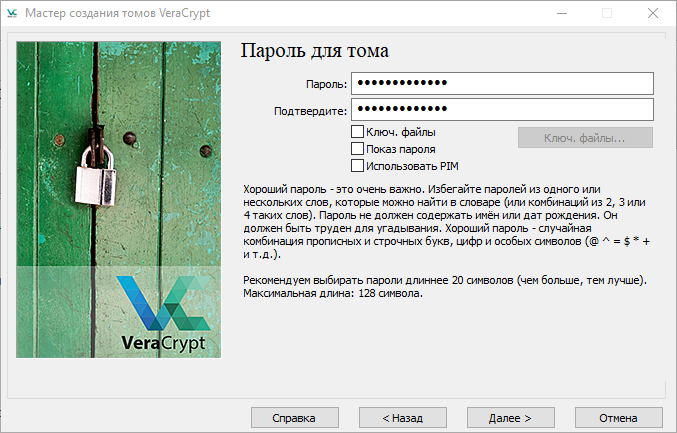

8. Пароль для контейнера.

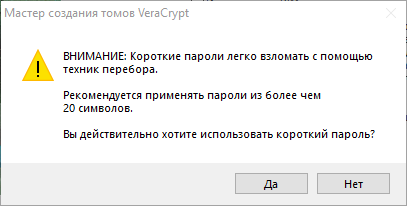

Это очень важный пароль. Он должен быть по-настоящему надёжным. (Позже мы покажем, как его можно сменить). Введите пароль дважды и нажмите кнопку «Далее». Если пароль окажется, по мнению VeraCrypt, слишком коротким, программа дополнительно сообщит об этом в небольшом окошке.

Увеличьте длину пароля или нажмите «Да».

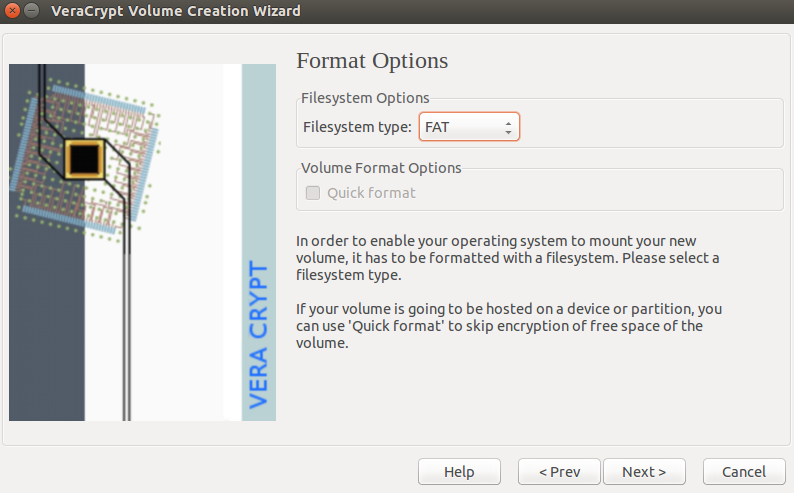

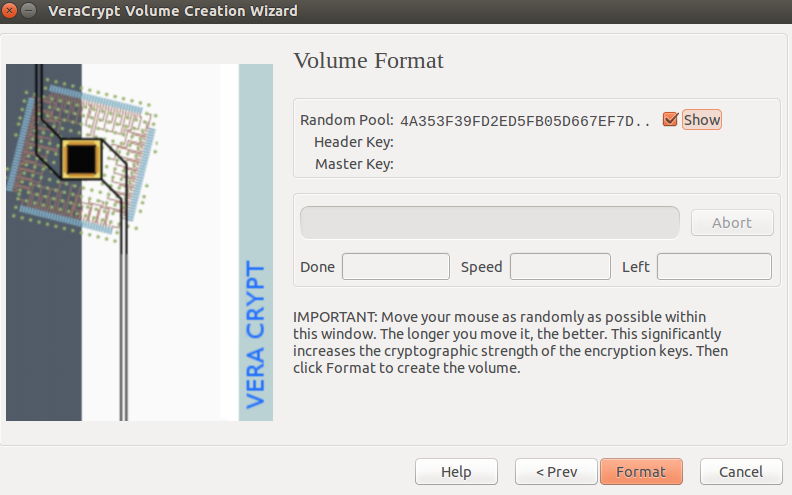

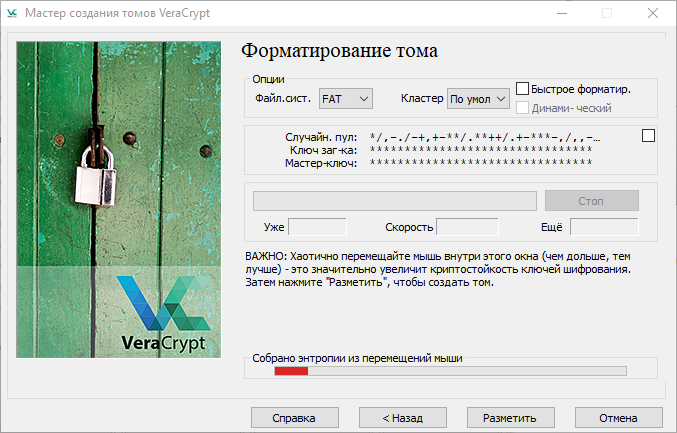

9. Подготовка тома (контейнера).

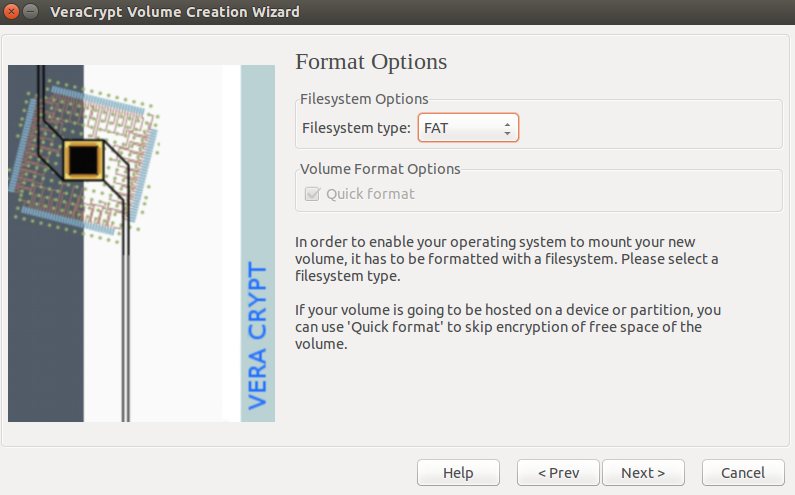

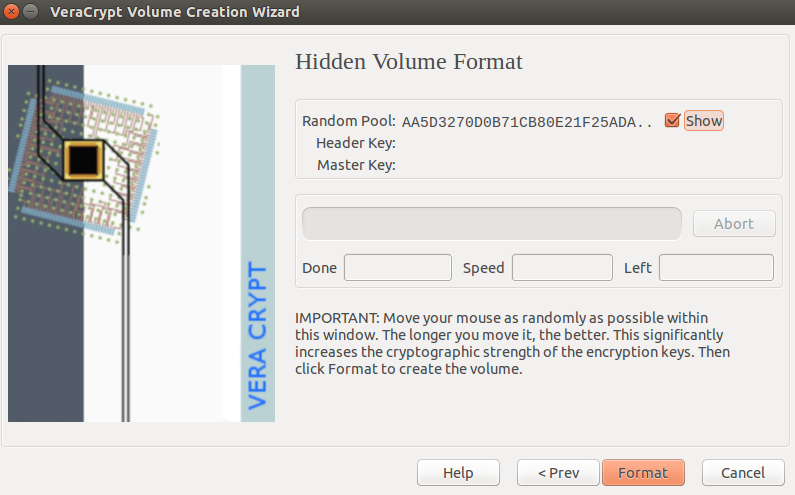

Значки в поле «Случайн.пул» меняются. Так и кажется, что происходит какой-то полезный процесс. На самом деле, пока нет. Это этап выбора настроек. Можно выбрать, в частности, файловую систему. Если вы не собираетесь размещать в контейнере особо крупные файлы (4 Гб и более), рекомендуем выбрать FAT (из соображений совместимости). Такой контейнер потом можно открыть на любом компьютере: Windows, macOS, Linux. Если такие крупные файлы вам нужны, то, возможно, лучшим выбором может оказаться NTFS. Остальные параметры рекомендуем не трогать.

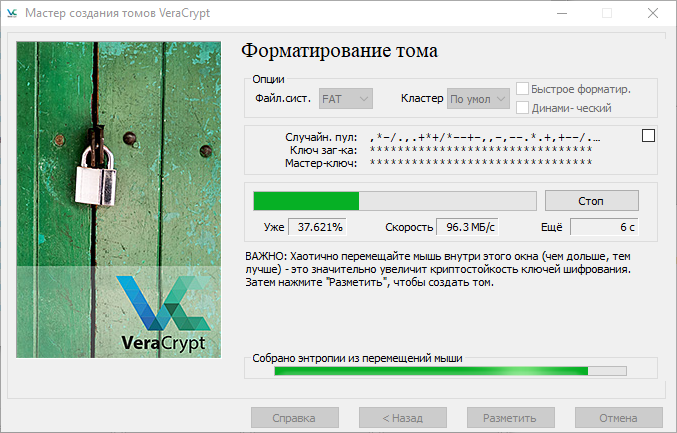

Перемещайте курсор мыши внутри окна. Так вы помогаете программе собирать случайные данные и увеличиваете криптостойкость ключей. Полоска в нижней части окна растёт и меняет цвет от красной к зелёной. Когда вам надоест толкать курсор по экрану, нажмите кнопку «Разметить». Наблюдайте за индикатором в центре окна.

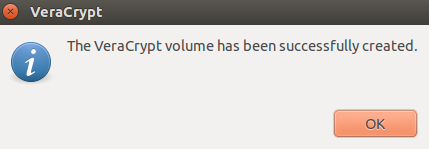

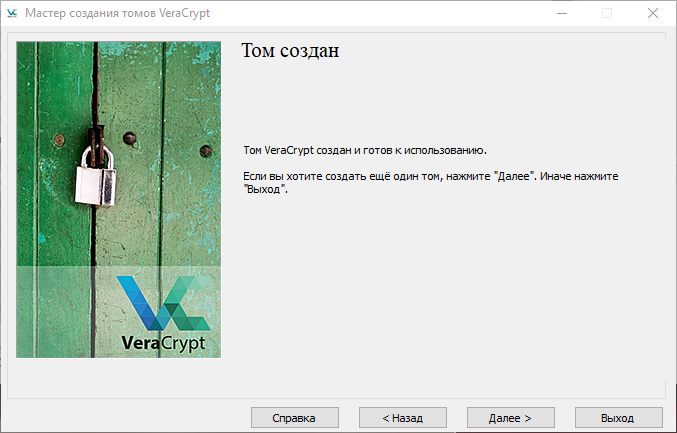

После того, как этот индикатор станет полностью зеленым, появится окошко с сообщением об успехе. Нажмите «ОК» и увидите последнее окно мастера создания томов.

Нажмите «Выход», чтобы покинуть мастер создания томов.

Много шагов, да? К счастью, создавать контейнеры приходится не каждый день. На практике люди обычно создают один, реже два контейнера, и пользуются ими довольно долго – пока хватает места.

Может показаться, что ничего не изменилось. На экране то же окно VeraCrypt, что в самом начале. Это не совсем так. Если вы воспользуетесь любым файловым менеджером (например, «Проводником»), то в указанной вами папке (шаг 5) найдете файл с выбранными вами именем и размером (шаг 7). Файл-контейнер создан. Чтобы им пользоваться, нужно его смонтировать – превратить в виртуальный диск.

Монтирование тома

Эту несложную процедуру понадобится проделывать всякий раз для подключения вашего зашифрованного контейнера (тома). Чтобы у вас в системе появился виртуальный шифрованный диск. На практике монтирование обычно делают каждое утро в начале работы. Набив руку, вы достигнете автоматизма.

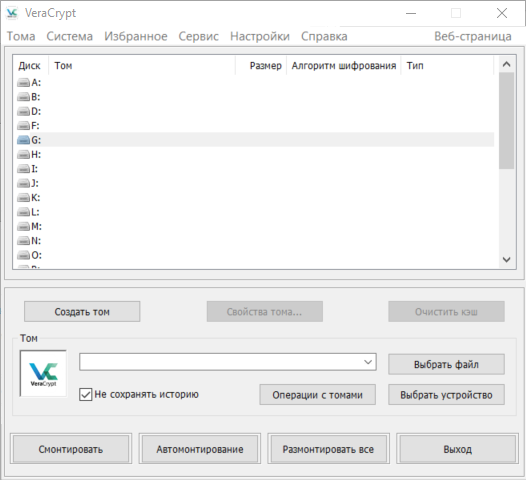

1. Запустите VeraCrypt, если вы этого еще не сделали.

2. Выберите в окне букву для будущего виртуального диска – любую, какая вам больше нравится.

3. Нажмите кнопку «Выбрать файл» в правой части окна.

4. Отыщите на своём компьютере файл-контейнер, созданный вами ранее. (См. предыдущий раздел).

5. Нажмите кнопку «Смонтировать» в левом нижнем углу окна.

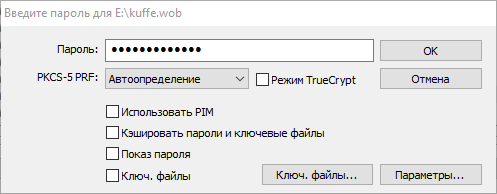

6. В открывшемся маленьком окошке введите пароль. (Тот, который придумали в предыдущем разделе, п.8). VeraCrypt может попросить немножко подождать.

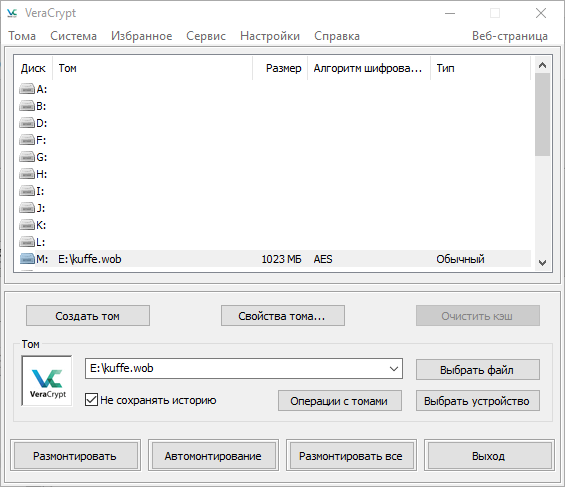

Смонтированный том в программе VeraCrypt выглядит так:

Если вы воспользуетесь файловым менеджером, то можете убедиться: в системе появился новый диск (в нашем примере диск M:). Это виртуальный диск, с которым можно работать так же, как с любым другим диском. При записи на этот диск файлы будут автоматически шифроваться. При прочтении или копировании с виртуального диска VeraCrypt на обычный диск файлы будут автоматически расшифровываться.

Попробуйте скопировать на виртуальный диск парочку файлов и убедитесь, что всё работает как надо.

Когда работа завершена, нужно размонтировать том. Для этого достаточно нажать кнопку «Размонтировать» в левом нижнем углу программы. Не забывайте делать это в конце работы. Не оставляйте том смонтированным, когда перезагружаете или выключаете компьютер.

Создание скрытого тома

Предположим, обстоятельства сложились неудачно: вас принуждают сдать пароль от зашифрованного контейнера. (В законодательстве некоторых стран есть такая норма). VeraCrypt позволяет одновременно выполнить требования закона и сохранить конфиденциальность данных. В иностранной литературе этот принцип называется plausible deniability (приблизительный перевод – «легальный отказ»).

Вы создаёте в своем контейнере второе, секретное отделение. У него нет «выпирающих частей» или дополнительных входов. Представьте себе сейф, с виду обычный, но с двумя кодами. Первый код открывает обычное отделение. Второй – секретное. При необходимости можно пожертвовать первым кодом. Программа устроена так, что никакой технической возможности доказать существование скрытого отделения (тома) не существует.

1. Запустите VeraCrypt.

Пользователи Windows могут выбрать последовательность действий:

- создать скрытый том в существующем томе;

- создать новый обычный том, а потом внутри него скрытое отделение.

Для экономии времени и места мы показываем первый вариант. Чтобы его использовать, сначала нужно размонтировать соответствующий том, если он у вас смонтирован. (Пользователи macOS в силу особенностей этой операционной системы могут выбрать только второй вариант).

2. Нажмите кнопку «Создать том». Откроется уже знакомый мастер создания томов.

Выберите «Создать зашифрованный файловый контейнер» (по умолчанию) и нажмите кнопку «Далее».

3. Выбор типа тома.

Выберите «Скрытый том VeraCrypt» и нажмите кнопку «Далее».

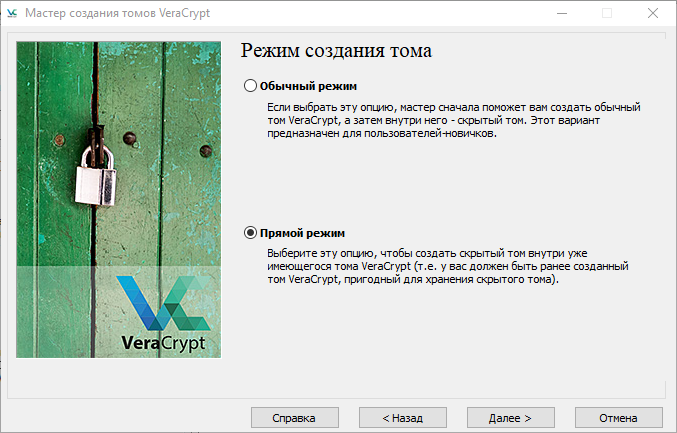

4. Нужно выбрать режим создания тома (у пользователей macOS, как мы говорили, такого выбора нет, для них только обычный режим).

У нас уже есть том VeraCrypt (мы его создали в предыдущем разделе). Поэтому выбираем «Прямой режим». Нажмите кнопку «Далее».

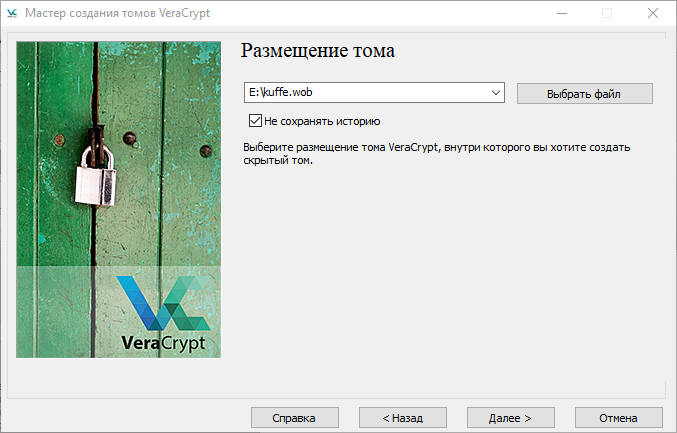

5. Нажмите кнопку «Выбрать файл» и найдите на компьютере тот файл, который мы создавали в предыдущем разделе этого руководства.

Отыщите на диске созданный ранее файл-контейнер и нажмите кнопку «Далее».

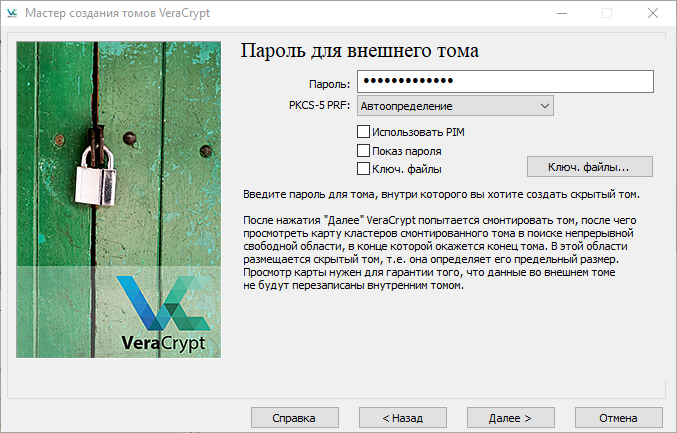

6. Сначала нужно ввести пароль внешнего тома.

Введите пароль внешнего тома и нажмите кнопку «Далее». VeraCrypt может попросить вас немножко подождать.

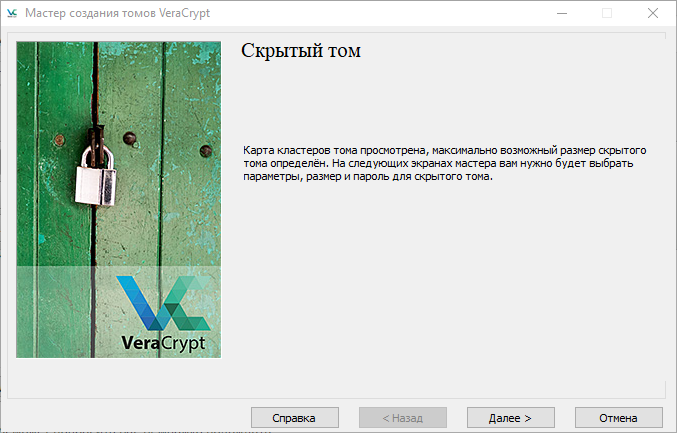

7. Пароль проверен, VeraCrypt сообщает, что всё нормально, можно продолжать.

Нажмите «Далее».

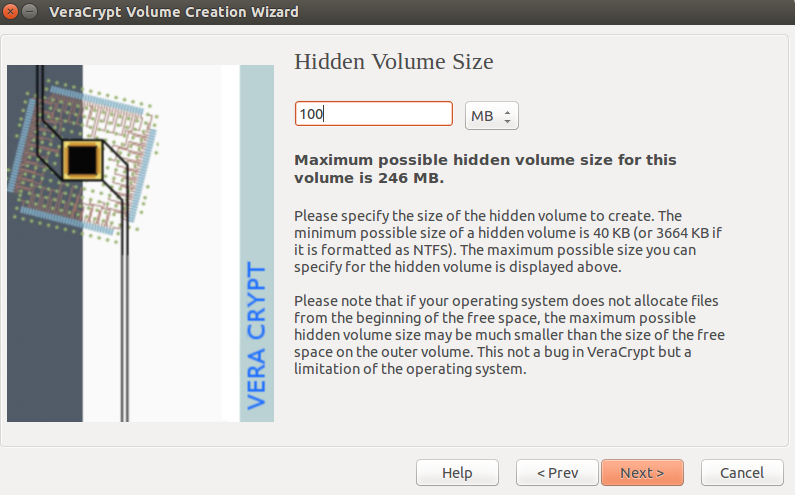

8. Остальные шаги повторяют соответствующие шаги предыдущего раздела. Единственная разница в том, что вы не можете задать произвольный объём для скрытого тома. Он будет ограничен объёмом внешнего тома.

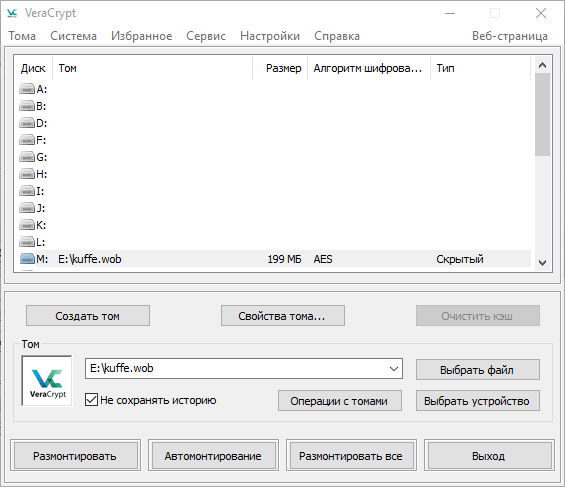

Монтирование скрытого тома

Скрытый том монтируется так же, как внешний. В зависимости от того, какой пароль вы укажете на входе, будет смонтирован внешний том или скрытый том. Вот как выглядит смонтированный скрытый том в основном рабочем окне VeraCrypt:

Обратите внимание на значение «Скрытый» в столбце «Тип».

Работать с новым виртуальным диском скрытого тома можно так же, как и с виртуальным диском открытого тома.

Если вы прибегаете к созданию скрытого тома и собираетесь хранить там важные файлы, советуем также записать во внешний том какие-нибудь файлы – важные, но не конфиденциальные. Если злодей получит доступ к внешнему тому, он увидит, что тот имеет содержимое. Пустой внешний том выглядел бы подозрительно.

Шифрование диска

Иногда удобно зашифровать целый диск – например, флешку. Сделать это ничуть не сложнее, чем файл-контейнер.

1. Подготовьте флешку. Если на флешке есть сколь-нибудь важные файлы, сделайте резервную копию. Вставьте флешку в USB-порт компьютера. Операционная система распознает её как внешний носитель и присвоит ей букву.

2. Запустите VeraCrypt.

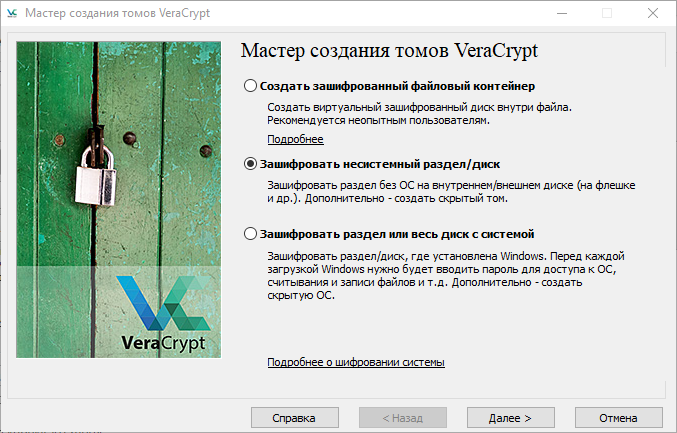

3. Нажмите кнопку «Создать том». Появится мастер создания томов.

Выберите пункт «Зашифровать несистемный раздел/диск». Нажмите кнопку «Далее».

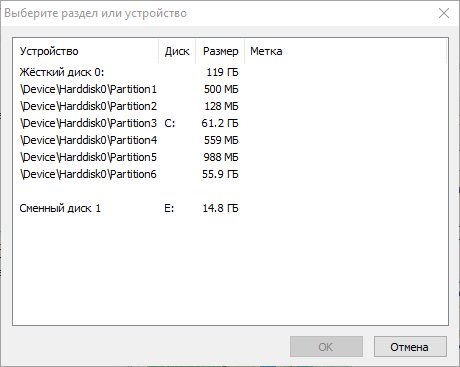

4. Выбор типа тома.

Выберите «Обычный том VeraCrypt» и нажмите «Далее».

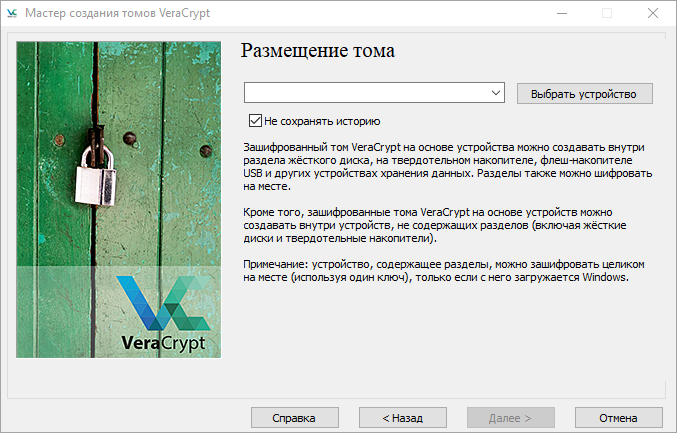

5. Теперь предстоит выбрать устройство, которое вы планируете зашифровать.

Нажмите кнопку «Выбрать устройство». Появится список доступных носителей данных и разделов.

Выберите раздел, который соответствует флешке. Будьте осторожны, не перепутайте! Это особенно важно, если на компьютере больше одного диска и/или к нему подключены два и более внешних носителя. Убедитесь, что это именно та флешка, какая нужно. Нажмите кнопку «ОК», затем кнопку «Далее».

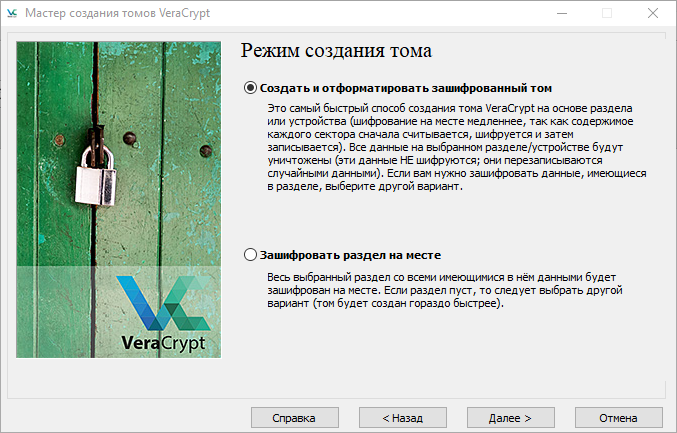

6. Выберем режим создания тома.

- «Создать и отформатировать зашифрованный том»: флешка будет отформатирована, а все данные на ней утрачены. Быстрый способ.

- «Зашифровать раздел на месте»: все данные на флешке сохранятся. Медленный способ.

Поскольку мы используем чистую флешку (или, по крайней мере, сделали резервную копию — см. п.1), то выбираем первый вариант. «Далее».

7. Знакомый этап – настройки шифрования.

Можем оставить всё как есть и нажать «Далее».

8. Размер шифрованного диска.

Здесь ничего не выбрать и не изменить – указан объём флешки. Нажмите кнопку «Далее».

9. Придумывайте пароль и введите его в оба поля.

Нажмите «Далее». Если VeraCrypt выразит недовольство насчет длины пароля, можете вернуться и рассмотреть более длинный вариант – или нажать кнопку «Да».

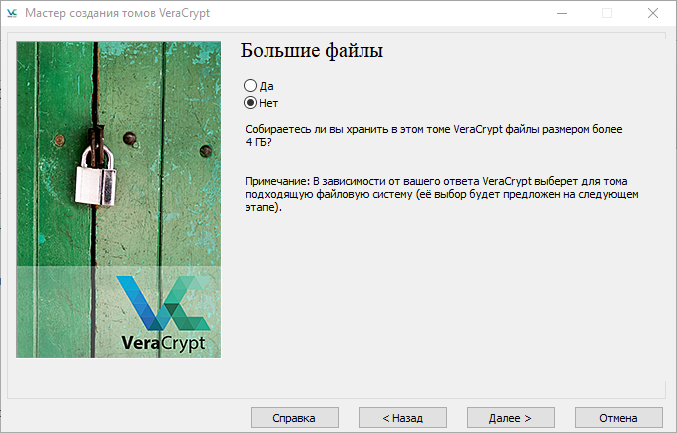

10. Большие файлы.

Планируете работать с файлами более 4 Гб? Вопрос связан с ограничением файловой системы FAT. Если оставите выбор по умолчанию («Нет»), то при подготовке флешки будет использована система FAT — с ограничением, но более совместимая с разными устройствами. Если выберете «Да», будет предложена система exFAT. На следующем экране вы можете скорректировать выбор. Нажмите «Далее».

11. Остальные шаги аналогичны тем, которые вы проделывали при создании зашифрованного файлового контейнера.

Работа с зашифрованным диском

Откройте VeraCrypt. Подключить зашифрованную флешку можно ровно так же, как зашифрованный файловый контейнер, см. выше. Единственная разница: в главном окне программы нажмите не кнопку «Выбрать файл», а кнопку «Выбрать устройство».

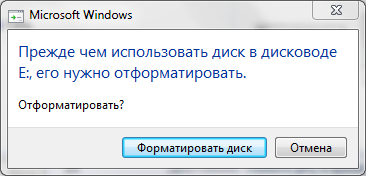

Если вашу флешку заполучит злоумышленник и вставит её в USB-порт своего компьютера Windows, операционная система сообщит, что диск, вероятно, не отформатирован. Даже если на компьютере злоумышленника установлен VeraCrypt, злоумышленник не узнает, что флешка зашифрована. Он просто будет видеть «битую» флешку без каких-либо данных, пригодных для просмотра или восстановления.

Смена пароля

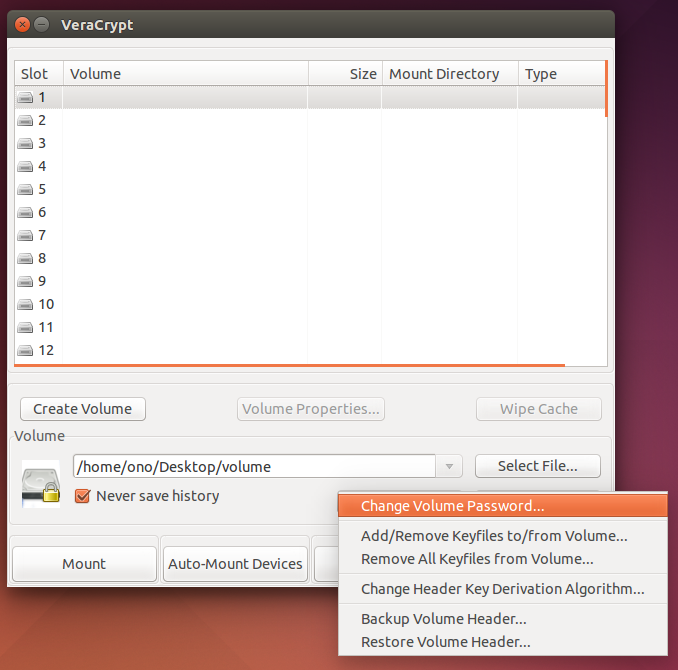

1. Запустите VeraCrypt.

2. Нажмите кнопку «Выбрать файл» или «Выбрать устройство» в правой части окна и выберите, соответственно, файловый контейнер или зашифрованный диск.

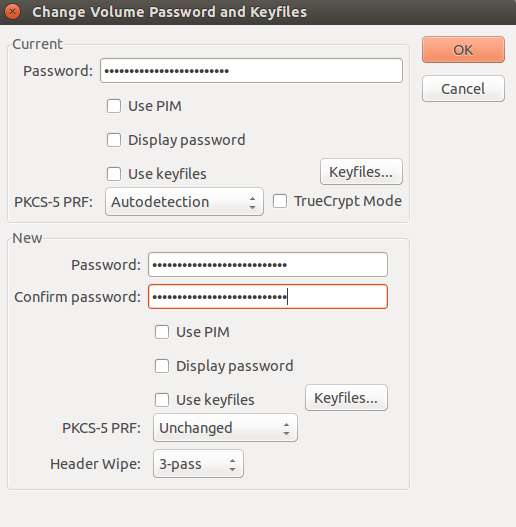

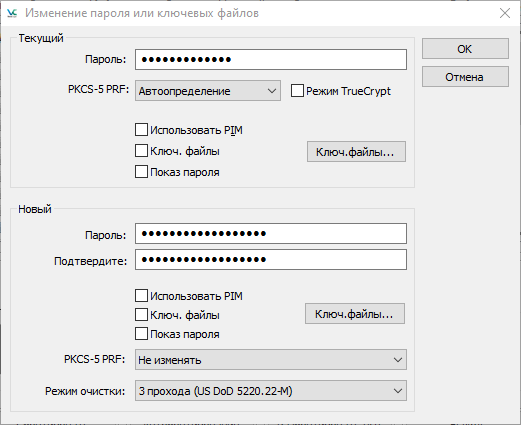

3. В меню «Тома» (первый пункт главного меню VeraCrypt) выберите пункт «Изменить пароль тома…».

В окне «Изменение пароля или ключевых файлов» введите текущий пароль (вверху) и – дважды – новый пароль (ниже). Нажмите кнопку «ОК».

Вопросы и ответы

ВОПРОС. Если я удалю программу VeraCrypt с компьютера, что станет с моими зашифрованными файловыми контейнерами и дисками?

ОТВЕТ. С ними ничего не произойдет. Все папки и файлы останутся зашифрованными. Вы сможете их расшифровать на любом компьютере, где есть VeraCrypt.

ВОПРОС. Все ли типы файлов можно шифровать?

ОТВЕТ. Да. Вы можете зашифровать любой файл: и текстовый документ, и электронную таблицу, и архив, и фотографию, и звуковой файл.

ВОПРОС. А программы?

ОТВЕТ. Да, и программы. Вы можете держать в зашифрованном контейнере целый набор портативных программ, например, текстовый редактор, просмотрщик фотографий, музыкальный проигрыватель, и так далее. Фактически, вы организуете собственное защищенное рабочее пространство.

ВОПРОС. Что если комбинировать разные программы защиты данных, например, VeraCrypt и KeePassXС?

ОТВЕТ. Дополнительный уровень защиты – неплохая мысль. Базу паролей KeePassXС (как и саму программу KeePassXС) можно хранить в защищенном контейнере VeraCrypt. Или, наоборот, пароль к контейнеру или диску VeraCrypt – в базе KeePassXС.

ВОПРОС. Я забыл пароль к файловому контейнеру (диску). Могу ли я как-нибудь восстановить пароль?

ОТВЕТ. Нет.

ВОПРОС. Оставляет ли VeraCrypt в файле-контейнере свою «сигнатуру», какую-то информацию, по которой можно догадаться, что это – том VeraCrypt?

ОТВЕТ. Нет, не оставляет.

ВОПРОС. Если мы записываем что-то в зашифрованный контейнер, меняется ли соответствующим образом дата создания/изменения этого файла-контейнера?

ОТВЕТ. Дата остаётся прежней: той, которая была при создании файла-контейнера.

ВОПРОС. Почему бы не использовать динамические контейнеры, которые могут изменять размер? Записал больше файлов – контейнер автоматически увеличился. Ведь это удобно?

ОТВЕТ. Да, это удобно. Однако если злоумышленник имеет возможность наблюдать за изменениями файлов на диске, он может заметить, что некий файл постоянно меняет свой размер, и это способно вызвать дополнительные подозрения. Если вам нужен более емкий контейнер, создайте новый, большего объема, и перенесите в него данные обычным копированием. Можете также воспользоваться утилитой VeraCrypt Expander, которая находится в той же папке, что и основные программные компоненты VeraCrypt.

ВОПРОС. Предположим, у нас есть контейнер, а в нём скрытый том. Злоумышленник уже получил пароль к внешнему тому и начал записывать в него данные. Когда он исчепает объём внешнего тома, он сравнит его с объёмом всего файла-контейнера, заметит разницу и таким образом догадается о существовании скрытого тома. Разве нет?

ОТВЕТ. В описанном примере злоумышленник будет записывать данные, пока не заполнит ими весь объём файла-контейнера (а не только внешнего тома). VeraCrypt не выдаст существование скрытого тома. Конечно, данные скрытого тома при этом будут утрачены. Но мы исходим из того, что лучше их потерять, чем раскрыть злоумышленнику. Поэтому лучше быть аккуратными при записи данных во внешний том, если у вас есть скрытый том.

Примечание. Для экономии места в этой документации описаны только те пункты меню, которые требуют пояснений,

а описание очевидных пунктов опущено.

Тома -> Автомонтирование всех томов на основе устройств

См. раздел

Автомонтирование.

Тома -> Размонтировать все смонтированные тома

См. раздел

Размонтировать все.

Тома -> Изменить пароль тома

Позволяет изменить пароль выбранного в данный момент тома VeraCrypt (неважно, скрытого или обычного). Изменяются

только ключ заголовка и вторичный ключ заголовка (режим XTS) – мастер-ключ остаётся неизменным. Эта функция

выполняет перешифровку заголовка тома с использованием ключа шифрования, полученного из нового пароля. Обратите

внимание, что в заголовке тома содержится мастер-ключ шифрования, с помощью которого зашифрован этот том.

Поэтому после применения этой функции хранящиеся в томе данные не потеряются (смена пароля длится несколько секунд).

Чтобы изменить пароль тома VeraCrypt, нажмите кнопку Выбрать файл или Выбрать устройство, затем выберите

том и в меню Тома выберите команду Изменить пароль тома.

Примечание. Об изменении пароля для предзагрузочной аутентификации см. раздел

Система -> Изменить пароль.

См. также главу

Требования безопасности и меры предосторожности.

PKCS-5 PRF

В этом поле можно выбрать алгоритм, который будет использоваться для формирования (деривации) новых ключей

заголовка тома (см. подробности в разделе

Формирование ключа заголовка, соль и количество итераций) и генерирования новой соли (см. подробности в разделе

Генератор случайных чисел).

Примечание. Когда VeraCrypt выполняет перешифрование заголовка тома, исходный заголовок сначала перезаписывается

256 раз случайными данными с целью не дать возможности неприятелю воспользоваться такими технологическими способами,

как магнитно-силовая микроскопия или магнитно-силовая сканирующая туннельная микроскопия [17] для восстановления

перезаписанного заголовка (тем не менее см. также главу

Требования безопасности и меры предосторожности).

Тома -> Установить алгоритм формирования ключа заголовка

Эта функция позволяет перешифровать заголовок тома с другим ключом заголовка, сформированным с помощью иной

PRF-функции (например, вместо HMAC-BLAKE2S-256 можно воспользоваться HMAC-Whirlpool). Обратите внимание, что в

заголовке тома содержится мастер-ключ шифрования, с помощью которого зашифрован этот том. Поэтому после применения

этой функции хранящиеся в томе данные не потеряются. См. более подробные сведения в разделе

Формирование ключа заголовка, соль и количество итераций.

Примечание. Когда VeraCrypt выполняет перешифрование заголовка тома, исходный заголовок сначала многократно

перезаписывается (3, 7, 35 или 256 раз в зависимости от выбора пользователя) раз случайными данными с целью

не дать возможности неприятелю воспользоваться такими технологическими способами, как магнитно-силовая

микроскопия или магнитно-силовая сканирующая туннельная микроскопия [17] для восстановления перезаписанного

заголовка (тем не менее см. также главу

Требования безопасности и меры предосторожности).

Тома -> Добавить/удалить ключевые файлы в/из том(а)

Тома -> Удалить все ключевые файлы из тома

См. главу

Ключевые файлы.

Избранное -> Добавить смонтированный том в список избранных томов

Избранное -> Упорядочить избранные тома

Избранное -> Смонтировать избранные тома

См. главу

Избранные тома.

Избранное -> Добавить смонтированный том в список системных избранных томов

Избранное -> Упорядочить системные избранные тома

См. главу

Системные избранные тома.

Система -> Изменить пароль

Изменяет пароль предзагрузочной аутентификации (см. главу Шифрование системы). ВНИМАНИЕ: Если

ключевые данные окажутся повреждёнными, их можно восстановить с помощью диска восстановления VeraCrypt (Rescue Disk).

При этом также будет восстановлен пароль, который был актуальным на момент создания диска восстановления.

Поэтому при каждой смене пароля следует уничтожать прежний диск восстановления и создавать новый (выбрав

Система -> Создать диск восстановления). В противном случае неприятель сможет расшифровать

ваш системный раздел/диск с помощью старого пароля (если к нему в руки попадёт старый диск восстановления

VeraCrypt, и он им воспользуется, чтобы восстановить ключевые данные. См. также главу

Требования безопасности и меры предосторожности.

Более подробную информацию о смене пароля см. выше в разделе Тома -> Изменить пароль тома.

Система -> Смонтировать без предзагрузочной аутентификации

Выберите эту опцию, если вам нужно смонтировать раздел, находящийся в области действия шифрования системы,

без предзагрузочной аутентификации. Например, вы хотите смонтировать раздел, расположенный на зашифрованном

системном диске с другой ОС, которая сейчас не запущена. Это может пригодиться, скажем, когда требуется создать

резервную копию или восстановить операционную систему, зашифрованную с помощью VeraCrypt (из другой операционной системы).

Примечание. если нужно смонтировать сразу несколько разделов, нажмите кнопку Автомонтирование, затем

нажмите Параметры и включите опцию Монтировать раздел с шифрованием ОС без предзагрузочной аутентификации.

Учтите, что эту функцию нельзя использовать для монтирования расширенных (логических) разделов, расположенных

на полностью зашифрованном системном диске.

Сервис -> Очистить историю томов

Очищает список с именами файлов (если использовались тома на основе файлов) и путями последних 20-ти успешно смонтированных томов.

Сервис -> Настройка Переносного диска

См. главу

Портативный (переносной) режим.

Сервис -> Генератор ключевых файлов

См. раздел Сервис -> Генератор ключевых файлов в главе

Ключевые файлы.

Если повреждён заголовок тома VeraCrypt, такой том в большинстве случаев смонтировать невозможно. Поэтому

каждый том, созданный с помощью VeraCrypt (за исключением системных разделов) содержит встроенную резервную копию

заголовка, расположенную в конце тома. Для дополнительной безопасности вы также можете создавать внешние резервные

копии заголовков томов. Для этого нажмите кнопку Выбрать устройство или Выбрать файл, укажите

нужный вам том, выберите Сервис -> Создать резервную копию заголовка тома и следуйте инструкциям.

Примечание. Если зашифрована система, то резервной копии заголовка в конце тома нет. Для несистемных томов

сначала выполняется операция сжатия, чтобы все данные находились в начале тома, а всё свободное пространство

осталось в конце, где будет место под резервную копию заголовка. Для системных разделов выполнить эту операцию

сжатия во время работы Windows невозможно, потому и нельзя создать резервную копию заголовка в конце раздела.

Альтернативный способ в случае шифрования системы – использование

диска восстановления.

Примечание. Резервная копия заголовка тома (встроенная или внешняя) это не копия исходного заголовка

тома, так как тот зашифрован другим ключом заголовка, сформированным с помощью другой соли (см. раздел

Формирование ключа заголовка, соль и количество итераций). При изменении пароля и/или ключевых файлов

или при восстановлении заголовка из встроенной (или внешней) резервной копии выполняется повторное шифрование как

заголовка тома, так и его резервной копии (встроенной в том) с помощью ключей заголовка, сформированных посредством

вновь сгенерированной соли (соль для заголовка тома отличается от соли для его резервной копии). VeraCrypt создаёт

каждую соль с помощью генератора случайных чисел (см. раздел

Генератор случайных чисел).

Для восстановления повреждённого заголовка тома можно использовать резервные копии обоих типов (встроенную и внешнюю).

Для этого нажмите кнопку Выбрать устройство или Выбрать файл, укажите нужный вам том, выберите

Сервис -> Восстановить заголовок тома и следуйте инструкциям.

ВНИМАНИЕ: При восстановлении заголовка тома также восстанавливается пароль тома, который был актуален на момент

создания резервной копии. Более того, если на момент создания резервной копии для монтирования тома требовались

ключевые файлы, то после восстановления заголовка для монтирования тома снова потребуются те же ключевые файлы.

Более подробную информацию см. в разделе

Схема шифрования, глава

Технические подробности.

После создания резервной копии заголовка тома создавать новую копию может потребоваться только при изменении

пароля тома и/или ключевых файлов. В противном случае заголовок тома не изменяется, поэтому резервная копия

заголовка тома остаётся актуальной.

Примечание. Помимо соли (последовательности случайных чисел), внешние файлы с резервными копиями заголовка

тома не содержат никакой незашифрованной информации, и их нельзя расшифровать, не зная правильный пароль и/или

не предоставив правильные ключевые файлы. Более подробную информацию см. в главе

Технические подробности.

При создании внешней резервной копии заголовка в неё помещаются как заголовок обычного тома, так и область,

в которой может храниться заголовок скрытого тома, даже если внутри этого тома нет скрытого тома (чтобы можно

было правдоподобно отрицать наличие скрытых томов). Если в томе нет скрытого тома, область, зарезервированная

под заголовок скрытого тома, будет заполнена в файле с резервной копией случайными данными (чтобы оставалась

возможность правдоподобного отрицания).

При восстановлении заголовка тома потребуется выбрать тип тома, заголовок которого вы хотите восстановить

(обычный том или скрытый). За одну операцию можно восстановить только один заголовок тома. Чтобы восстановить

оба заголовка, нужно выполнить операцию дважды (Сервис -> Восстановить заголовок тома). Вам будет

нужно ввести правильный пароль (и/или предоставить правильные ключевые файлы), актуальный на момент создания

резервной копии заголовка тома. Паролем (и/или ключевыми файлами) будет также автоматически определяться тип

заголовка тома для восстановления, т. е. обычный или скрытый (обратите внимание, что VeraCrypt определяет тип

методом проб и ошибок).

Примечание. Если при монтировании тома пользователь неправильно укажет пароль (и/или ключевые файлы) два раза

подряд, VeraCrypt будет автоматически пытаться смонтировать том, используя встроенную резервную копию заголовка

(вдобавок к попытке монтирования с помощью основного заголовка), при каждой последующей попытке пользователя

смонтировать том (пока не будет нажата кнопка Отмена). Если VeraCrypt не удастся расшифровать основной

заголовок, но в то же время получится расшифровать встроенную резервную копию заголовка, том будет смонтирован

с предупреждением, что заголовок тома повреждён (и выводом информации, как его восстановить).

Настройки -> Быстродействие и настройки драйвера

Вызывает окно «Быстродействие», в котором можно включить или отключить аппаратное ускорение AES и

распараллеливание на основе потоков. Также здесь можно изменить следующий параметр драйвера:

Включить поддержку расширенных кодов управления дисками

Если включено, драйвер VeraCrypt будет поддерживать возврат расширенной технической информации о подключённых

томах с помощью управляющего кода IOCTL_STORAGE_QUERY_PROPERTY. Этот управляющий код всегда поддерживается

физическими дисками и может потребоваться некоторым приложениям для получения технической информации о диске

(например, Windows-программа fsutil использует этот управляющий код для получения размера физического сектора диска).

Включение этой опции приближает поведение томов VeraCrypt к поведению физических дисков, и если она отключена,

приложения могут легко различать физические диски и тома VeraCrypt, поскольку отправка этого управляющего кода

на том VeraCrypt приведёт к ошибке.

Отключите эту опцию, если возникли проблемы со стабильностью (например, проблемы с доступом к тому или системный BSOD),

которые могут быть вызваны плохо написанным ПО и драйверами.

Настройки -> Параметры

Вызывает диалоговое окно настроек программы, в котором помимо прочего можно изменить следующие параметры:

Очищать кэш паролей при выходе

Если включено, пароли (а также содержимое обработанных ключевых файлов), кэшированные (сохранённые) в памяти

драйвера, будут удалены при выходе из VeraCrypt.

Кэшировать пароли в памяти драйвера

Если включено, пароли и/или содержимое обработанных ключевых файлов для четырёх последних успешно

смонтированных томов VeraCrypt будут кэшироваться (временно запоминаться). Это позволяет монтировать тома

без необходимости то и дело вводить их пароли (и выбирать ключевые файлы). VeraCrypt никогда не сохраняет

никаких паролей на диске (тем не менее см. главу

Требования безопасности и меры предосторожности). Кэширование паролей включается/отключается

в настройках программы (Настройки -> Параметры) и в окне запроса пароля. В случае

шифрования системного раздела/диска, кэширование пароля предзагрузочной аутентификации можно включить или

выключить в настройках шифрования системы (Настройки > Шифрование системы).

Временно кэшировать пароль при монтировании избранных томов

Если эта опция не включена (а по умолчанию она не включена), VeraCrypt будет отображать окно с запросом

пароля для каждого избранного тома во время выполнения операции «Монтировать избранные тома», и каждый

пароль стирается после монтирования тома (если не включено кэширование паролей).

Если эта опция включена и есть два или более избранных тома, то при операции «Монтировать избранные тома»

VeraCrypt сначала попробует пароль предыдущего избранного тома, и, если он не сработает, отобразит окно

с запросом пароля. Эта логика применяется, начиная со второго избранного тома и далее.

После обработки всех избранных томов пароль стирается из памяти.

Эта опция полезна, когда избранные тома используют один и тот же пароль, поскольку окно с запросом

пароля будет отображаться только один раз для первого избранного тома, а все последующие избранные тома

VeraCrypt смонтирует автоматически.

Обратите внимание, что поскольку нельзя предположить, что все избранные тома используют один и тот же

PRF (хеш) и один и тот же режим TrueCrypt, VeraCrypt определяет PRF последующих избранных томов автоматически

и пробует оба значения режима TrueCrypt (false, true), то есть общее время монтирования будет больше, чем

при индивидуальном монтировании каждого тома с ручным выбором правильного PRF и состояния режима TrueCrypt.

Открывать Проводник для успешно смонтированного тома

Если включено, то после успешного монтирования тома VeraCrypt будет автоматически открываться окно

Проводника с содержимым корневой папки этого тома (например T:).

Другой значок в области уведомлений при смонтированных томах

Если включено, то когда смонтирован том, в области уведомлений на панели задач (рядом с часами) отображается

другой значок VeraCrypt. Исключение составляют:

- разделы/диски внутри области действия ключа шифрования активной системы (например, системный раздел,

зашифрованный VeraCrypt, или несистемный раздел на системном диске, зашифрованном VeraCrypt, смонтированный

во время работы зашифрованной операционной системы); - тома VeraCrypt, не полностью доступные из-под учётной записи пользователя (например, том, смонтированный

из-под другой учётной записи); - тома, не отображаемые в окне VeraCrypt, например системные избранные тома, которые пытались размонтировать

с помощью экземпляра VeraCrypt без прав администратора при включённой опции Просматривать/размонтировать

системные избранные тома могут лишь администраторы.

Работа VeraCrypt в фоновом режиме – Включено

См. главу

Работа VeraCrypt в фоновом режиме.

Работа VeraCrypt в фоновом режиме – Выход, если нет смонтированных томов

Если включено, работа VeraCrypt в фоновом режиме автоматически и без выдачи сообщений прекращается, как

только в системе не будет смонтированных томов VeraCrypt. См. подробности в главе

Работа VeraCrypt в фоновом режиме. Обратите внимание, что данный параметр нельзя отключить, если

VeraCrypt выполняется в переносном (portable) режиме.

Автоматически размонтировать тома при неактивности в течение…

По прошествии n минут, в течение которых с томом VeraCrypt не выполнялось никаких операций по

записи/чтению данных, этот том будет автоматически размонтирован.

Автоматически размонтировать тома даже при открытых файлах или папках

Этот параметр применим только к авторазмонтированию (не к обычному размонтированию). Он форсирует

размонтирование (без выдачи запроса) автоматически размонтируемого тома в случае, если тот содержит открытые

в данный момент файлы или папки (т. е. файлы/папки, используемые системой или приложениями).

Следующий раздел >>

Аудит проекта VeraCrypt прошел, но к сожалению результаты не включили обзор новых возможностей проекта. Эти статья опишет некоторые дополнения.

Многие возможности VeraCrypt пока доступны только из текстовой конфигурации. Пример — это пароль картинка.

Если на компьютере или планшете с Windows есть сенсорный экран, то можно попробовать настроить вход в систему по касанию точек. Для этого потребуется проверить доступность сенсорного экрана из EFI

Конфигурационный файл DcsProp находится на загрузочном разделе EFI. Изменения можно вносить на этапе тестирования совместимости загрузчика и после того как диск зашифрован.

Для доступа к конфигурации DcsProp, из Windows консоли с правами администратора, надо выполнить:

mountvol o: /s

notepad o:efiveracryptDcsProp

Кроме этого потребуется скопировать свою картинку, в формате bmp, на диск o:EFIVeracryptlogin.bmp (пример выбран т.к. содержит много заметных частей — люди, лошади, камни, деревья, оружие и т.д.).

Настройка DcsProp (комментарии к параметрам по тексту):

<?xml version="1.0" encoding="utf-8"?>

<VeraCrypt>

<configuration>

<!-- PasswordType 0 - text 1 - picture -->

<config key="PasswordType">1</config>

<config key="PasswordMsg">Enter password:</config>

<config key="PasswordPicture">EFIVeracryptlogin.bmp</config>

<!-- PimRqt 0 - use paramter 1 - request from user-->

<config key="PimMsg">Pim:</config>

<config key="Pim">0</config>

<config key="PimRqt">0</config>

<!-- AuthorizeVisible 0/1 - show/hide chars -->

<config key="AuthorizeVisible">0</config>

<!-- AuthorizeMarkTouch 0/1 - show/hide touch area -->

<config key="AuthorizeMarkTouch">0</config>

<!-- AuthorizeRetry - number of retry -->

<config key="AuthorizeRetry">10</config>

<!-- GraphDevice -1 autodetect; -2 ignore; <n> number in list of devices (use DcsCfg.dcs -gl)-->

<config key="GraphDevice">-1</config>

<!-- GraphMode -1 default (to test DcsCfg -gm <N>)-->

<config key="GraphMode">-1</config>

<!-- TouchDevice -1 autodetect; -2 ignore; <N> number in list of devices (use DcsCfg -tl and to test DcsCfg -tt <N>)-->

<config key="TouchDevice">-1</config>

<!-- TouchSimulate to use keyboard keys to move cursor-->

<config key="TouchSimulate">1</config>

<!-- Beep -->

<config key="Beep">1</config>

<config key="BeepDuration">200</config>

</configuration>

</VeraCrypt>

Посмотреть новый пароль и сменить его можно из VeraCrypt в Windows.

Прим. После перезагрузки и ввода пароля с клавиатуры, можно нажать F2, для смены пароля. Затем ввести пароль картинку касаниями и подтвердить. Это требует генератора случайного числа, для создания новой соли. К сожалению, аудиторы попросили выключить встроенный генератор по умолчанию. Для включения, потребуется версия загрузчика с поддержкой TPM или включенным генератором.

Специальные клавиши:

F2 — смена пароля

F4 — звук ввода

F5 — просмотр ввода пароля

F11 — замедлить перемещение курсора стрелками

F12 — ускорить перемещение курсора стрелками

В следующей статье опишу настройку условной авторизации по сценарию: если подключена USB флешка, то запросить пароль и после удачной авторизации загрузить Windows, если флешки нет, то загрузить Linux.

Что такое VeraCrypt

VeraCrypt — это программа для шифрования данных. Ключевыми особенностями шифрования являются надёжность — в программе нет «закладок» — и используемые асимметричные алгоритмы шифрования; они делают невозможными расшифровку данных кем бы то ни было кроме собственника.

У этой программы есть своя история, свои особенности, свои цели. Я не буду останавливаться на этом в данном мануале. Здесь только короткая и понятная инструкция об использовании. Кому интересно, посмотрите статью “VeraCrypt — достойная альтернатива TrueCrypt“.

Что такое контейнер

Тем не менее, необходима совсем краткое теоретическое отступление. На протяжении всей инструкции я буду использовать слово «контейнер». Применительно к VeraCrypt, контейнер — это оболочка, в которой в зашифрованном виде хранятся все файлы. Физически контенер — это единичный файл. Получить доступ к файлам, которые лежат внутри контейнера-оболочки можно только одним способом — введя правильный пароль. Процедура ввода пароля и подключения контейнера называется «монтированием».

Файлы в VeraCrypt шифруются не по одному, а контейнерами. Возможно, для вас это ново, но это действительно очень удобно. Когда программа подключает контейнер (монтирует его), то контейнер выглядит как флешка — появляется новый диск. И с этим диском можно делать любые операции — копировать туда файлы, открывать файлы, удалять файлы, редактировать файлы. При этом не нужно думать о шифровании — всё, что внутри контейнера, уже надёжно зашифровано и сохраняется/шифруется в реальном времени. И как только вы отключите контейнер, то вход в него надёжно закроется.

Установка VeraCrypt

Установка на Windows очень проста — точно так же, как и для любой другой программы. Поэтому я совсем не буду останавливаться на этом процессе, только дам

Ссылка скрыта от гостей

.

Для Linux есть целая инструкция — обратитесь к ней по этой ссылке.

Шифрование данных в VeraCrypt

Запустите программу. В первую очередь, поменяйте язык программы на русский. Для этого щёлкните на меню ‘Settings’ там выберите ‘Language…’ и далее выберите «Русский».

Теперь нажмите «Создать том» (том — это то же самое что и контейнер).

В открывшемся окне выбрана опция «Создать зашифрованный файловый контейнер» – именно это нам и нужно. Можно просто нажать далее.

А для любопытных небольшое разъяснение. Опция «Зашифровать несистемный раздел / диск». Это на тот случай, если вы хотите полностью зашифровать жёсткий диск или флешку.

Опция «Зашифровать раздел или весь диск с системой» означает то же самое, что и вторая опция, т. е. шифрование диска целиком, но для того случая, когда вы хотите зашифровать диск, на котором установлен Windows. Это, кстати говоря, интересный вариант. Даже если кто-либо получит доступ к вашему компьютеру, он не сможет воспользоваться никакими данными — даже не сможет его включить. Это значительно отличается от пароля БИОС или от пароля Windows. Поскольку оба этих пароля можно с лёгкостью сбросить. Или ещё проще — ничего не сбрасывать, просто вынуть жёсткий диск и скопировать с него данные на другой компьютер, и уже в спокойной обстановке поизучать: вытянуть все пароли от всех веб-сайтов, FTP, просмотреть все данные и т. д. Это хороший вариант, но пока на нём останавливаться не буду — пока мы просто научимся шифровать отдельные файлы.

Ко второму и третьему варианту ещё предлагаются такие опции, как, соответственно, создать скрытый том и создать скрытую ОС. Это очень хитрый и очень мудрый подход. Смысл его заключается в том, что создаётся два контейнера (хотя файл по прежнему будет один). Эти контейнеры открываются в зависимости от введённого пароля. Например, вас силой принуждают выдать пароль, тогда вы действительно сообщаете пароль, но пароль от контейнера, в котором лежит не очень важная информация. Все довольны: вы остались целы, недруги получили пароль и смогли открыть контейнер и даже нашли там какие-то файлы, которые вы предварительно туда поместили.

Точно также со скрытой операционной системой: одна настоящая, в которой и содержаться важные сведения, а вторая — та, которая установлена просто для прикрытия. Загрузка будет происходить в первую или во вторую — в зависимости от введённого пароля.

Эти опции интересные, но, напомню, мы просто учимся шифровать файлы. Поэтому нажимаем далее, ничего не меняя.

На следующем экране нам предлагают выбрать, создавать ли скрытый том. Эта опция на ваше усмотрение, мне достаточного обычного тома.

Теперь выберите, где будет расположен том и какое у него будет название. Название и расширение файла может быть любое — всё на ваше усмотрение. Можете даже выбрать расширение которое используется другими программами, например .mp4, .mkv, mp3 и т. д., можете вообще оставить файл без расширения.

Важно понимать, что если вы выберите существующий файл, то это не значит, что вы его сейчас зашифруете. Это значит, что файл будет удалён, а на его место записан контейнер VeraCrypt. Чтобы зашифровать файлы, мы их чуть позже разместим в созданный контейнер.

Алгоритмы шифрования и алгоритмы хеширования. По умолчанию уже сделан хороший выбор. Вы можете выбрать другой алгоритм, или выбрать сразу несколько алгоритмов, которые последовательно будут шифровать одни и те же данные — всё на ваше усмотрение.

Далее выбираем размер — всё очень просто, чем больше размер, тем больше сможете записывать в зашифрованный контейнер. Следовательно, чем больше выбранный размер, тем больше зашифрованный контейнер будет занимать место на реальном жёстком диске.

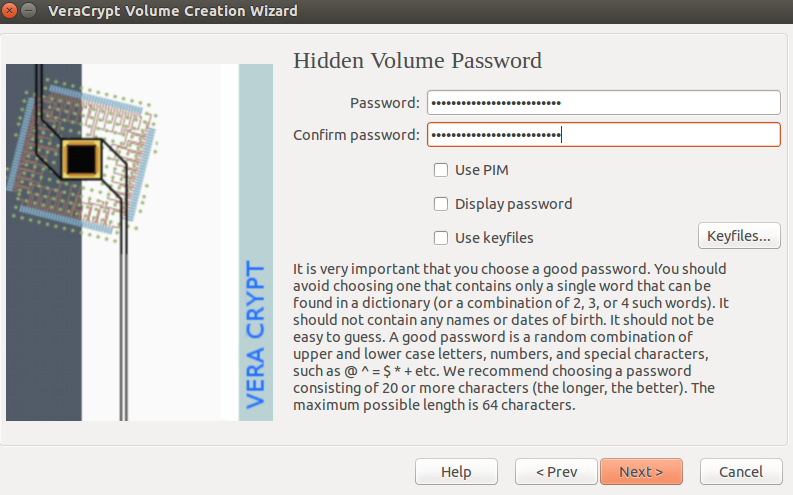

Пожалуй, самый ответственный этап — придумывание пароля. Если пароль простой или короткий, представляет собой осмысленное слово, то его довольно быстро смогут подобрать — и ваши данные без вашего желания попадут в руки тех, для кого они не предназначались. В то же самое время, если вы придумаете очень сложный и очень длинный пароль, а потом его забудете — то данные станут безвозвратно утерянными. Даже не знаю, что хуже. В общем пароль должен быть сложным, но вы ни в коем случае не должны его забыть — иначе это будет равносильно удалению зашифрованного контейнера.

В следующем окне нам предлагают поиграть в занимательную игру — хаотически перемещать указатель мыши. Когда вам это надоест, посмотрите на дополнительные настройки. Можно выбрать файловую систему, можно поменять кластер, можно сделать том динамическим. Динамический — этот тот, который будет растягиваться по мере добавления новых данных. Динамический том сэкономит вам место, по крайней мере пока данных внутри контейнера мало. Но при этом динамический том не рекомендуется по целому ряду причин: понижается криптостойкость, появляется возможность повреждения тома и т. д. В общем, это не рекомендуется.

Нажимаем «Разметить».

После окончания форматирования, в следующем окне нас сообщат, что том успешно создан — нажимаем Выход.

Как пользоваться VeraCrypt

Опять, запустите программу VeraCrypt

Выберите любую незанятую букву, нажмите кнопку Файл, найдите ваш контейнер, который мы только что создали и нажмите Смонтировать.

Теперь нам нужно ввести пароль и нажать ОК.

Появится окошечко, которое предупреждает, что этот процесс (монтирования) может занять долгое время и может показаться, что программа не отвечает. На самом деле, процесс не такой уж и долгий — лично я не успел даже сделать скриншот.

Вот так выглядит окно программы после монтирования.

Откройте любой файловый менеджер и посмотрите — у вас появился новый диск. Он выглядит как флешка.

Вот и всё: просто копируйте на этот контейнер свои ценные данные. Вы можете их открывать прямо в контейнере, изменять, удалять, добавлять новые и т. д. – всё как на обычном диске или флешке.

Когда завершите работу с VeraCrypt, нажмите кнопку Размонтировать. Вы закроете доступ во внутрь вашего контейнера и уже никто не сможет получить ваши файлы. Когда они вам вновь понадобятся — смонтируйте том точно также, как это было показано чуть выше.

Настройка VeraCrypt

Самых разных настроек VeraCrypt очень много. Но я расскажу всего лишь о двух (я другими не пользуюсь — и они не такие уж сложные для понимания) — с остальными вы можете ознакомиться самостоятельно или я чуть позже напишу более подробную инструкцию с продвинутыми и необычными трюками по использованию VeraCrypt.

В верхнем меню выберите «Настройки», а затем «Параметры». Поставьте галочку напротив «Автоматически размонтировать тома при неактивности в течение» и выберите желаемое количество минут. Я, например, задал 30 минут. Т.е. если вы отлучились по делам от компьютера, но забыли размонтировать зашифрованные тома, то по истечении определённого срока, программа это сделает за вас. Чтобы никто случайно не получил к ним доступ.

Теперь переходим в «Настройка», далее «Горячие клавиши». Теперь выберите «Размонтировать всё» и придумайте для этого действия сочетание клавиш. Т.е. если кто-то ворвётся в офис, то вы одним сочетанием клавиш размонтируете все контейнеры, т. е. закроете к ним доступ. Это может пригодиться чаще, чем вы думаете.

Заключение

Теперь вы можете шифровать файлы так, что никто не способен их расшифровать. Даже современным суперкомпьютерам понадобиться очень много времени, чтобы подобрать пароль. VeraCrypt — бесплатная программа, которая занимает совсем немного места на жёстком диске. Пусть вас не обманывает эта кажущаяся простота. В ваших руках инструмент колоссальной силы — если что-то зашифровано этой программой, то нет никакой возможности это расшифровать, если отсутствует пароль.

VeraCrypt шифрует файлы и защищает их с помощью пароля. Защищенный объем называется том. На компьютере он выглядит как подключенный диск. На самом деле, том находится внутри единственного файла – контейнера. Вы можете открывать (монтировать) и закрывать (размонтировать) контейнер VeraCrypt. Внутри контейнера файлы находятся в безопасности.

Программа также умеет шифровать диски целиком (защищая все пространство). В этом руководстве, однако, мы будем говорить только о файлах-контейнерах.

VeraCrypt использует шифрование на лету. Файл шифруется в тот момент, когда мы записываем его в том, и расшифровывается, когда мы считываем его. Вы можете копировать файлы в том VeraCrypt и обратно, как если бы вы работали с обычным диском или флешкой.

VeraCrypt поддерживает обычные тома и скрытые тома. Оба способа годятся для защиты данных, но скрытый том позволяет прятать самую важную информацию «позади» менее важных данных. Это поможет, если вы по тем или иным причинам будете вынуждены раскрыть свой пароль. Мы расскажем о том, как создавать и использовать оба типа томов.

Внимание: если вы забудете пароль, то потеряете доступ к данным! Восстановить забытый пароль нельзя. Имейте в виду, что использование шифрования в некоторых юрисдикциях противоречит закону.

Подробнее о VeraCrypt можно почитать здесь:

- Официальная документация

- Официальный FAQ

Установка VeraCrypt

Откройте страницу для скачивания VeraCrypt https://www.veracrypt.fr/en/Downloads.html. и выберите версию вашей операционной системы. Например Ubuntu 16.04. Скачиваем deb пакет:

$ wget https://launchpad.net/veracrypt/trunk/1.24-update4/+download/veracrypt-1.24-Update4-Ubuntu-16.04-amd64.deb

Перед установкой veracrypt установим вспомогательные пакеты:

$ sudo apt install libwxbase3.0-0v5 libwxgtk3.0-0v5

и устанавливаем veracrypt:

$ sudo dpkg -i veracrypt-1.24-Update4-Ubuntu-16.04-amd64.deb

Готово. veracrypt установлена в системе.

Создание обычного тома

VeraCrypt позволяет создавать тома двух типов: скрытый и обычный.

- Обычный том защищает ваши файлы паролем. Этот пароль нужно вводить всякий раз при начале работы с зашифрованным томом VeraCrypt.

- Cкрытый том имеет два пароля. Вы можете использовать один из них, чтобы открыть маскирующий обычный том, где хранятся не столь важные данные. Этой информацией не страшно рискнуть при крайней необходимости. Второй пароль дает доступ к скрытому тому, где хранится самое важное.

Чтобы создать обычный том VeraCrypt, выполните следующие шаги.

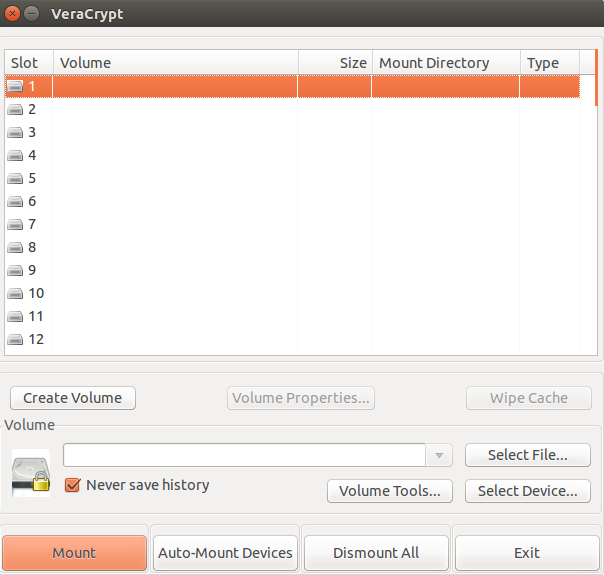

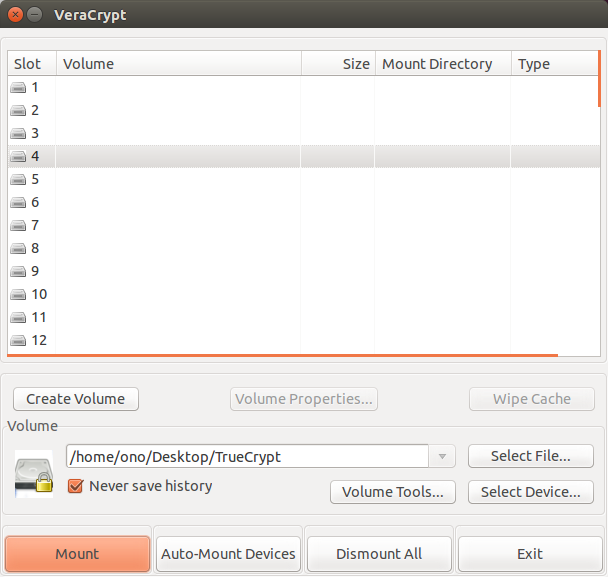

Шаг 1. Запустите VeraCrypt. Откроется главное окно программы.

Изображение 1. Главное окно VeraCrypt

Шаг 2. Нажмите [Create Volume], чтобы запустить мастер VeraCrypt Volume Creation Wizard.

Изображение 2. Мастер создания томов

Файл-контейнер VeraCrypt – зашифрованный том, который хранится в одном файле. Этот контейнер можно переименовывать, перемещать, копировать или удалять, как любой иной файл. Мы создадим файл-контейнер. Если хотите узнать больше о другой опции, пожалуйста, обратитесь к документации VeraCrypt.

Шаг 3. Нажмите [Next], чтобы выбрать тип создаваемого тома.

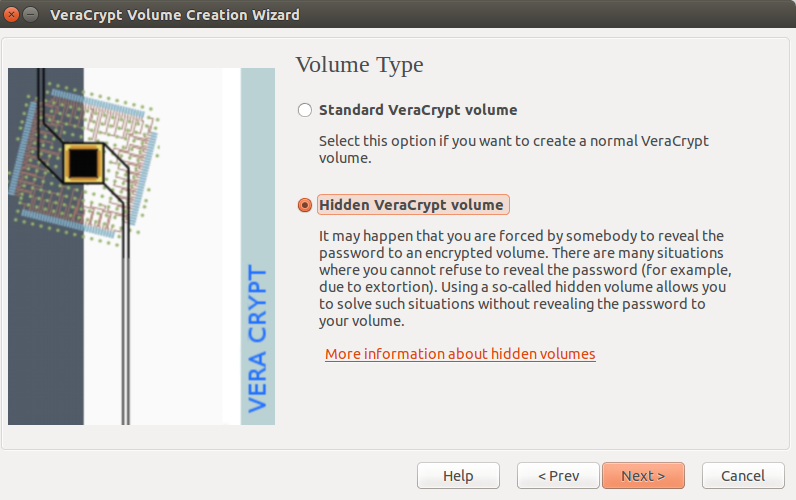

Изображение 3. Окно выбора типа тома

В этом окне можно выбрать, какой том вы хотите создать: обычный или скрытый.

Примечание. Подробнее о том, как создать скрытый том, можно узнать в части нашего руководства Создание скрытого тома.

Шаг 4. Убедитесь, что выбран Standard VeraCrypt Volume. Нажмите кнопку [Next], чтобы выбрать название и место для контейнера VeraCrypt.

Изображение 4. Мастер создания томов – выбор места

Шаг 5. Нажмите кнопку [Select File…], чтобы выбрать место для контейнера VeraCrypt и название файла.

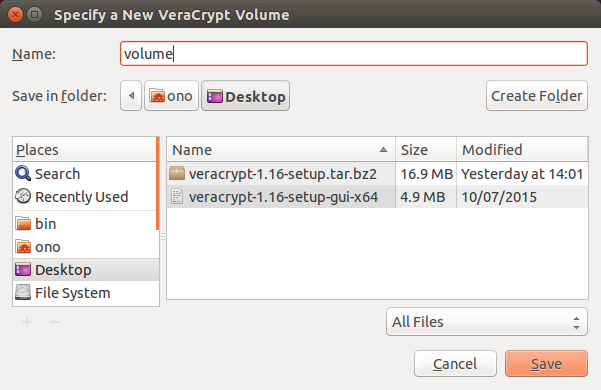

Изображение 5. Выбор места и названия для контейнера

Шаг 6. Укажите папку, где собираетесь создать свой контейнер.

Шаг 7. Выберите имя файла для вашего контейнера и укажите его в поле в верхней части окна.

Примечание. Не выбирайте уже существующий файл! Не забудьте, где разместили свой контейнер и как его назвали.

В нашем примере мы создаем контейнер (том) на Рабочем столе, но ваш контейнер может иметь любое название и файловое расширение. Например, вы можете назвать его recipes.docx или holidays.mpg в надежде на то, что случайный человек подумает, будто это документ Microsoft Word или видеофайл. Это один из способов замаскировать наличие контейнера VeraCrypt, хотя он вряд ли сработает против того, у кого достаточно времени и ресурсов для внимательного изучения вашего устройства.

Если вы хотите создать контейнер VeraCrypt на USB-устройстве (например, флешке), просто откройте нужную папку на ней (не на жестком диске компьютера) перед тем, как выбрать имя файла.

Шаг 8. Когда выбрали место и название файла для контейнера VeraCrypt, нажмите кнопку [Save].

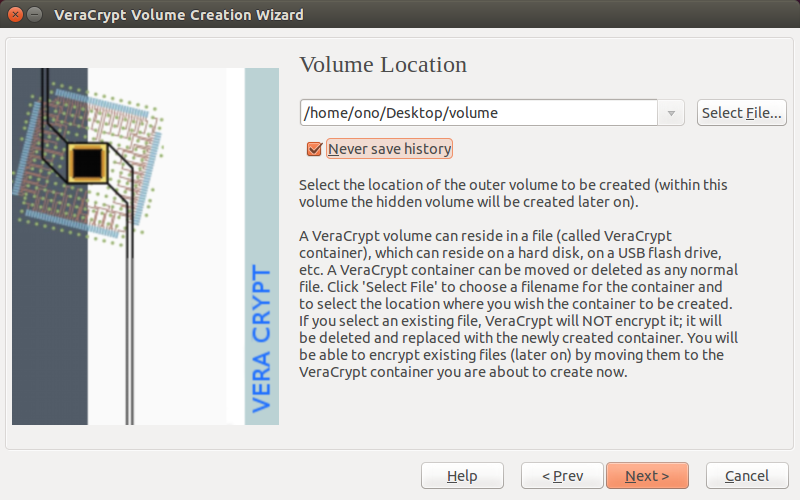

Изображение 6. Название и место для контейнера

Шаг 9. Нажмите кнопку [Next] для выбора параметров шифрования.

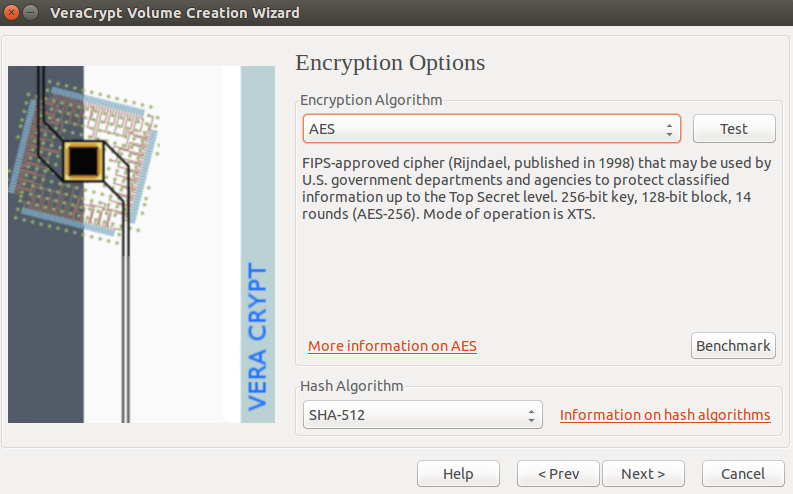

Изображение 7. Мастер создания томов, окно параметров шифрования

Здесь вы можете выбрать метод (алгоритм) для шифрования и расшифровки файлов внутри вашего контейнера VeraCrypt. Параметры по умолчанию можно считать безопасными, есть смысл ничего не менять.

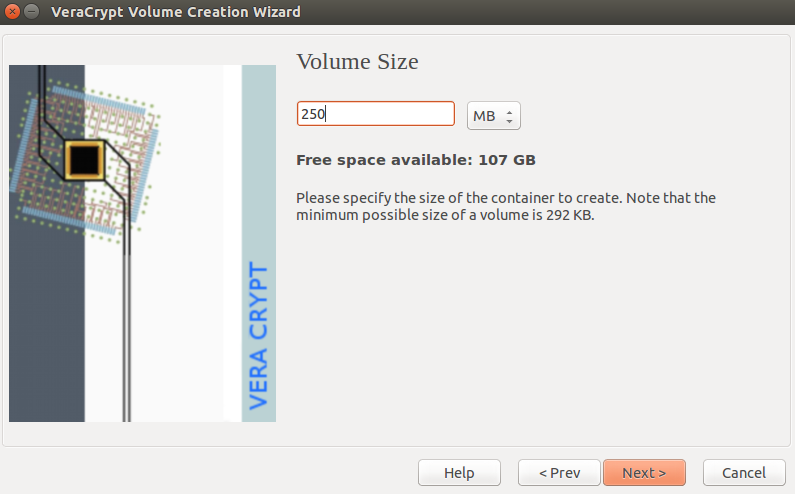

Шаг 10. Нажмите кнопку [Next] для выбора размера тома.

Изображение 8. Выбор размера тома

Окно Volume Size позволяет указать размер создаваемого контейнера. В качестве примера мы создадим контейнер 250 Мб, но вы можете выбрать другой размер. Оцените, сколько файлов вы туда хотите записать, и, что более важно, типы этих файлов. Например, изображения и видео могут очень быстро заполнить небольшой контейнер VeraCrypt.

Подсказка. Если вы планируете записывать резервные копии на CD, лучше выбрать размер контейнера 700 Мб или меньше. Для копирования на DVD контейнер должен быть не более 4.5 Гб. Намерены загружать контейнер в облачное хранилище? Попробуйте прикинуть разумный размер, учитывая скорость вашего соединения с интернетом.

Шаг 11. Укажите размер тома, который собираетесь создать. Убедитесь, что выбрали правильное значение в килобайтах, мегабайтах, гигабайтах или терабайтах.

Шаг 12. Нажмите кнопку [Next] для выбора пароля.

Изображение 9: Мастер создания томов, окно выбора пароля

ВАЖНО. Выбор сложного пароля – один из самых ответственных шагов при создании тома VeraCrypt. Чем серьезнее пароль, тем лучше. Кнопка «Next» останется серой, пока вы не введете пароль дважды. Если пароль слабый, вы увидите предупреждение. Подумайте, не следует ли его изменить? Хотя VeraCrypt «согласится» с любым вашим паролем, информацию нельзя считать защищенной, если пароль слабый.

Шаг 13. Введите пароль и подтвердите его в поле Confirm.

Шаг 14. Нажмите кнопку [Next].

Изображение 10. Мастер создания томов, параметры форматирования тома

Примечание. По умолчанию предлагается система FAT. Она подойдет для большинства ситуаций и совместима с компьютерами Linux, Windows и Mac OS X. Но если вы намерены хранить файлы по 4 Гб и больше, вам лучше выбрать другую файловую систему. Linux Ext2 будет работать только на компьютерах Linux, а NTFS – на компьютерах Windows и большинстве компьютеров Linux.

Шаг 15. Нажмите [Next] после выбора нужной файловой системы.

Изображение 11. Мастер создания томов, форматирование тома

VeraCrypt готов к созданию обычного зашифрованного тома внутри файла-контейнера. Если вы станете перемещать курсор мыши внутри окна форматирования тома, начнется генерирование случайных данных. Это поможет сделать шифрование более надежным.

Шаг 16. Нажмите кнопку [Format], чтобы начать создание обычного тома.

VeraCrypt сообщит, когда процесс завершится.

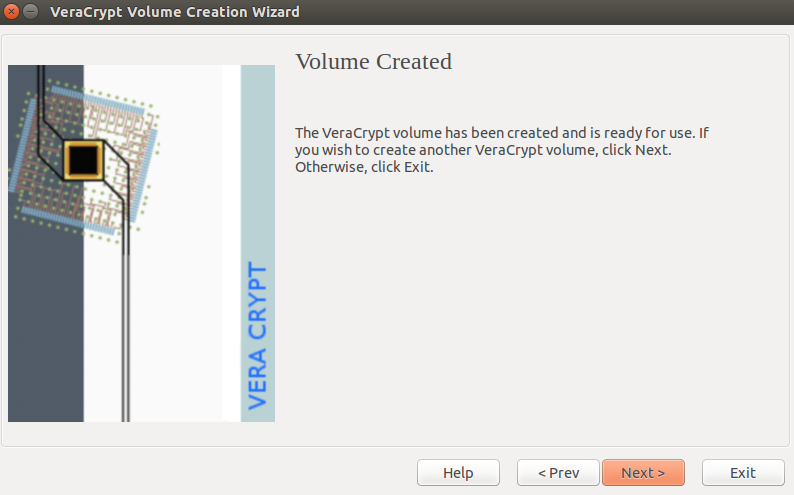

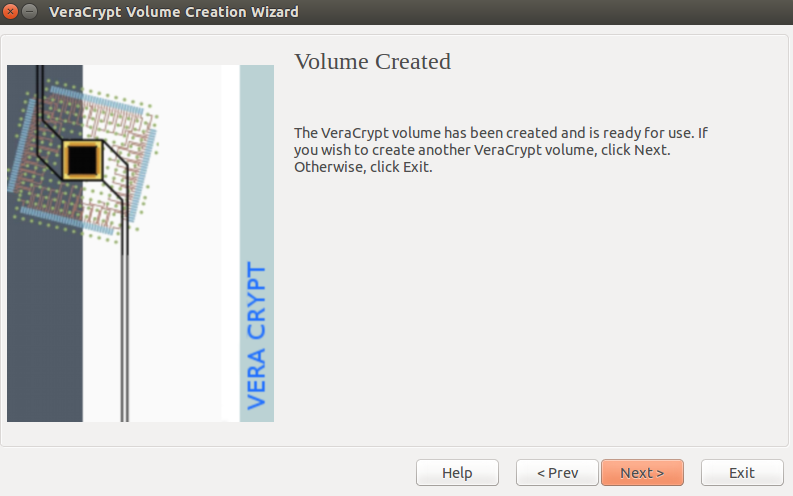

Изображение 12. Том успешно создан

Шаг 17. Нажмите кнопку [OK].

Изображение 13. Можно завершить мастер томов или создать новый том

Шаг 18. Нажмите кнопку [Exit], чтобы закрыть Мастер создания томов VeraCrypt и вернуться в главное окно программы. (Если вы нажмете [Next], VeraCrypt начнет создавать еще один том).

Теперь можете видеть файл-контейнер 250 Мб в том месте, которое указали на шаге 6.

Создание скрытого тома

В программе VeraCrypt скрытый том помещается в зашифрованный обычный том. О наличии скрытого тома нельзя просто догадаться. Даже когда ваш обычный том смонтирован, невозможно определить, существует ли внутри скрытый том, если не знать пароль к нему. Пароли для обычного и скрытого томов разные.

Скрытый том в некоторой степени похож на потайное отделение запертого чемодана. В самом чемодане вы храните файлы для декорации. Если они достанутся злоумышленнику (вместе с чемоданом), не случится большой беды. Самые важные файлы хранятся в потайном отделении. Смысл скрытого тома – сохранить в секрете само его существование (и, соответственно, все файлы, которые в нем находятся), даже если вам придется выдать пароль к обычному тому. Тот, кто требует пароль к вашим файлам, получает его, видит файлы и остается удовлетворенным. Чтобы этот прием работал – наши советы:

- Запишите в обычный том несколько секретных документов, которыми вы готовы рискнуть. Эта информация должна выглядеть достаточно важной, чтобы хранить ее в защищенном месте.

- Периодически обновляйте файлы в обычном томе. Создастся впечатление, словно вы действительно работаете с ними.

- Будьте готовы к тому, что злоумышленник в принципе может знать о скрытых томах. Главное: если вы правильно используете VeraCrypt, этот человек будет не в состоянии доказать существование скрытого тома.

Как упоминалось выше, скрытый том технически находится внутри обычного тома. Вот почему VeraCrypt иногда называет их соответственно «внутренним» и «внешним». К счастью, нет нужды монтировать внешний том, чтобы добраться до внутреннего. VeraCrypt позволяет оперировать двумя разными паролями: один открывает внешний обычный том, другой – внутренний скрытый том.

Создадим скрытый том по шагам.

Шаг 1. Запустите VeraCrypt. Откроется главное окно программы.

Изображение 1. Главное окно VeraCrypt

Шаг 2. Нажмите кнопку [Create Volume], чтобы запустить мастер создания томов VeraCrypt.

Изображение 2. Мастер создания томов

Файл-контейнер VeraCrypt – зашифрованный том, который хранится в одном файле. Этот контейнер можно переименовывать, перемещать, копировать или удалять, как любой другой файл. Если вы хотите узнать больше о другой опции, пожалуйста, обратитесь к документации VeraCrypt.

Шаг 3. Нажмите кнопку [Next], чтобы выбрать тип тома.

Изображение 3. Выбор типа тома

Шаг 4. Выберите Hidden VeraCrypt volume* и нажмите кнопку [Next].

Изображение 4. Выбор места

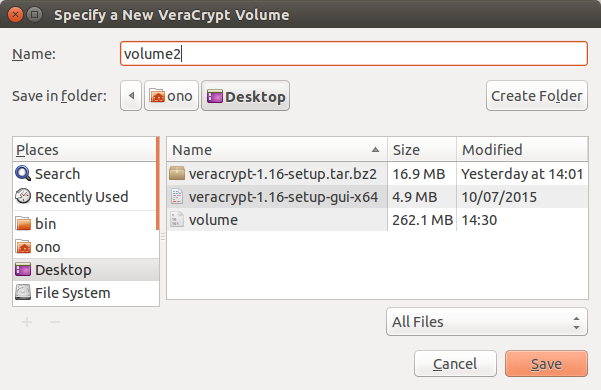

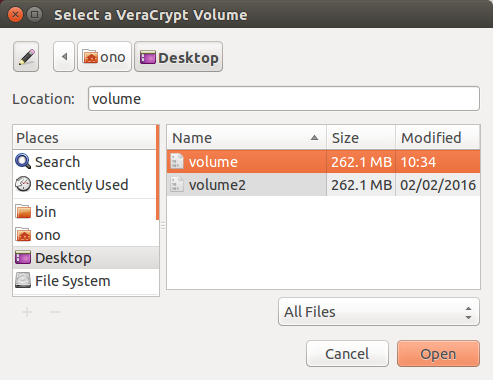

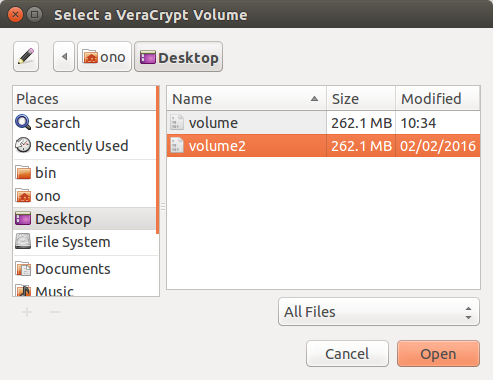

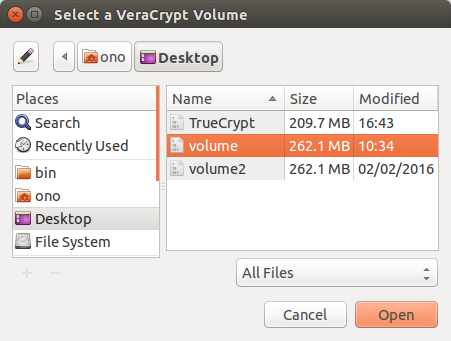

Шаг 5. Нажмите кнопку [Select File…], чтобы выбрать место для нового контейнера VeraCrypt, внутри которого будут и обычный том, и скрытый том.

Изображение 5. Выбор места и названия для контейнера

Шаг 6. Перейдите в папку, где вы собираетесь создать свой контейнер.

Шаг 7. Выберите имя файла для вашего контейнера и укажите его в поле в верхней части окна.

Примечание. Не выбирайте уже существующий файл! Не забудьте, где разместили свой контейнер и как его назвали.

В данном примере мы создаем контейнер с названием volume2 на Рабочем столе, но ваш контейнер может иметь любое названием и файловое расширение. Например, вы можете назвать его recipes.docx или holidays.mpg в надежде на то, что случайный человек подумает, будто это документ Microsoft Word или видеофайл. Это один из способов замаскировать наличие контейнера VeraCrypt, хотя он вряд ли сработает против того, у кого достаточно времени и ресурсов для внимательного изучения вашего устройства.

Если вы хотите создать контейнер VeraCrypt на USB-устройстве (например, флешке), просто откройте нужную папку на ней (не на жестком диске компьютера) перед тем, как выбрать имя файла.

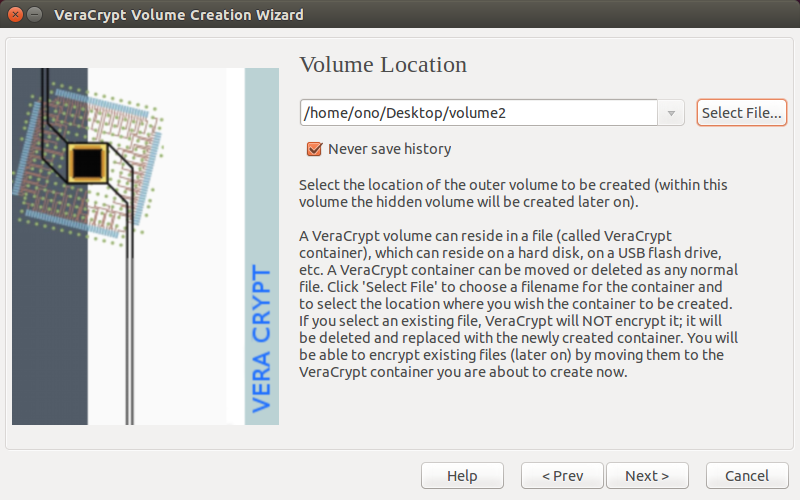

Шаг 8. Когда выбрали место и название файла для контейнера VeraCrypt, нажмите [Next]:

Изображение 6. Название и место для контейнера

Шаг 9. Нажмите [Next] для настройки параметров шифрования.

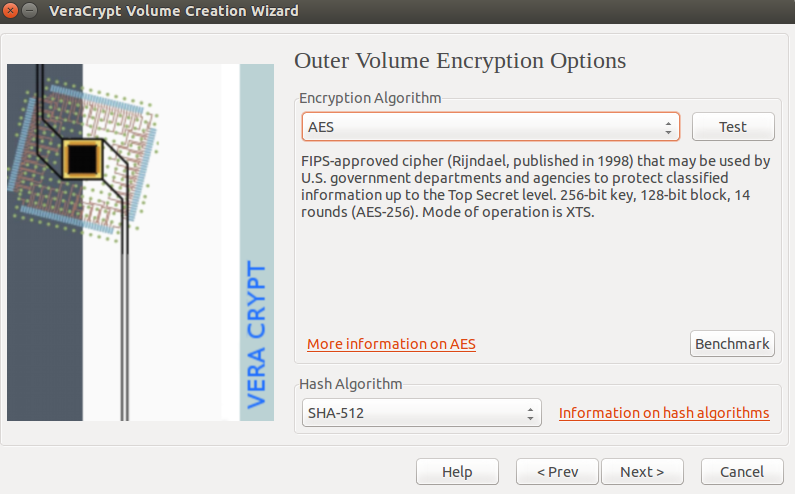

Изображение 7. Настройки шифрования для внешнего тома VeraCrypt

Здесь вы можете выбрать метод (алгоритм) для шифрования и расшифровки файлов внутри вашего контейнера VeraCrypt. Параметры по умолчанию можно считать безопасными, есть смысл ничего не менять.

Шаг 10. Нажмите кнопку [Next] для выбора размера тома.

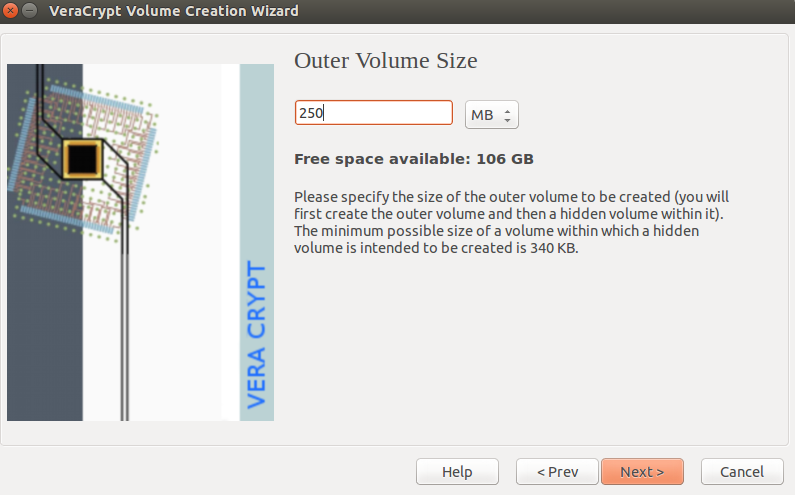

Изображение 8. Размер внешнего тома VeraCrypt

В этом окне нужно указать размер создаваемого контейнера. В качестве примера мы создадим контейнер 250 Мб, но вы можете выбрать другой размер. Оцените, сколько файлов вы туда хотите записать, и, что более важно, каких типов эти файлы. Например, изображения и видео могут очень быстро заполнить небольшой контейнер VeraCrypt.

Подсказка. Если вы планируете записывать резервные копии на CD, лучше выбрать размер контейнера 700 Мб или меньше. Для копирования на DVD контейнер должен быть не более 4.5 Гб. Намерены загружать контейнер в облачное хранилище? Попробуйте прикинуть разумный размер, учитывая скорость вашего соединения с интернетом.

Шаг 11. Введите размер тома, который собираетесь создать. Убедитесь, что выбрали правильное значение в килобайтах, мегабайтах, гигабайтах или терабайтах.

Шаг 12. Нажмите [Next] для выбора пароля.

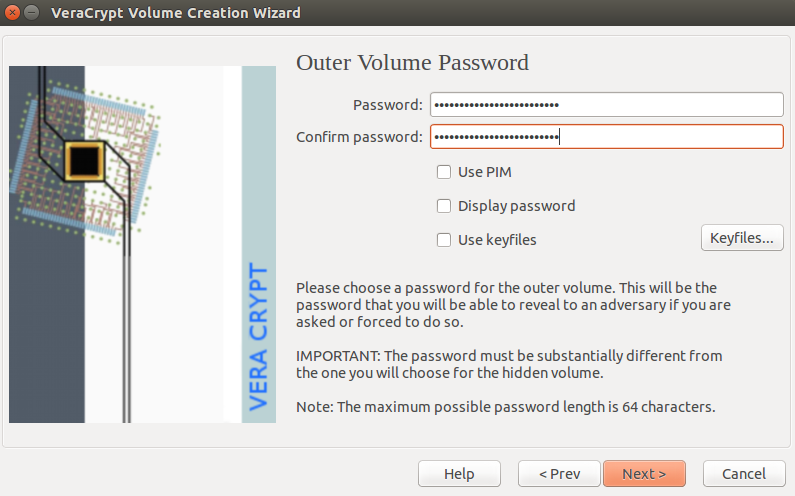

Изображение 9. Выбор пароля для внешнего тома VeraCrypt

ВАЖНО. Хотя это и пароль для «декорации», он все равно должен быть надежным. Кнопка «Next» останется серой, пока вы не введете пароль дважды. Если пароль слабый, вы увидите предупреждение. Подумайте, не следует ли его изменить? Хотя VeraCrypt «согласится» с любым вашим паролем, информацию нельзя считать защищенной, если пароль слабый.

Шаг 13. Введите пароль и подтвердите его в поле Confirm password.

Шаг 14. Нажмите кнопку [Next].

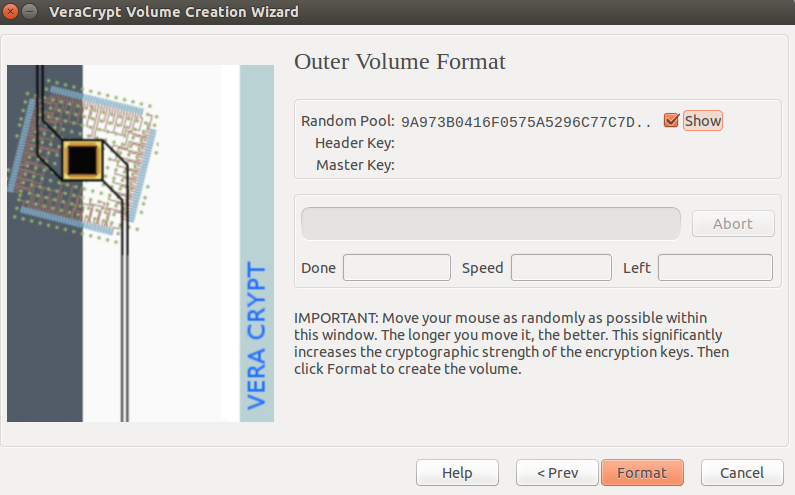

Изображение 10. Мастер создания томов, окно VeraCrypt Outer Volume Format

Программа VeraCrypt готова к созданию обычного тома в файле-контейнере. Скрытый том будем создавать позже внутри этого обычного тома. Если вы наведете курсор мыши на окно Volume Creation Wizard, начнется генерирование случайных данных, которые помогают сделать шифрование более надежным.

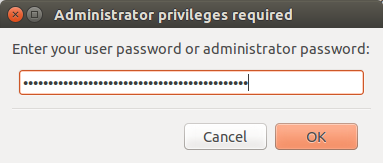

Шаг 15. Нажмите [Format] для создания внешнего тома. Понадобятся права администратора.

Изображение 11. Права администратора

Шаг 16. Наберите пароль для входа в компьютер во всплывающем окне и нажмите [OK].

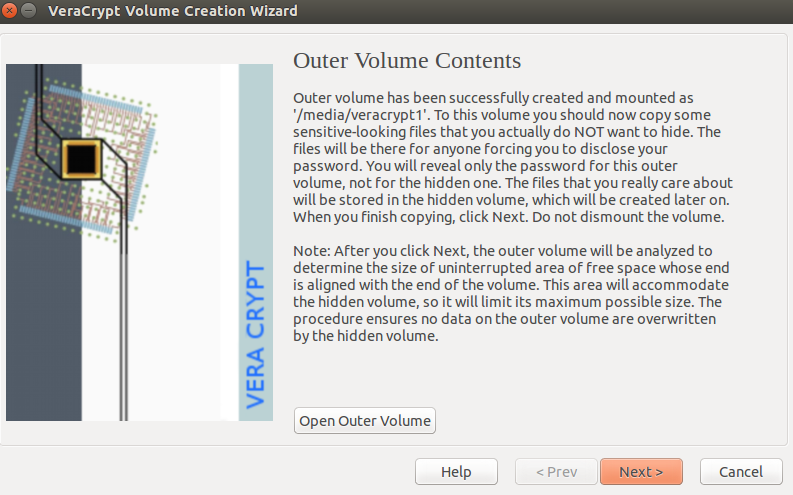

Когда VeraCrypt завершит создание внешнего тома, появится окно Outer Volume Contents. Также может быть автоматически открыто содержание тома VeraCrypt (пока он пуст).

Изображение 12. Окно Outer Volume Contents

Нам советуют добавить некоторое количество файлов «для декорации» во внешний контейнер. При желании вы сможете сделать это позже.

Шаг 17. Нажмите [Next], чтобы определить, сколько места доступно для скрытого тома.

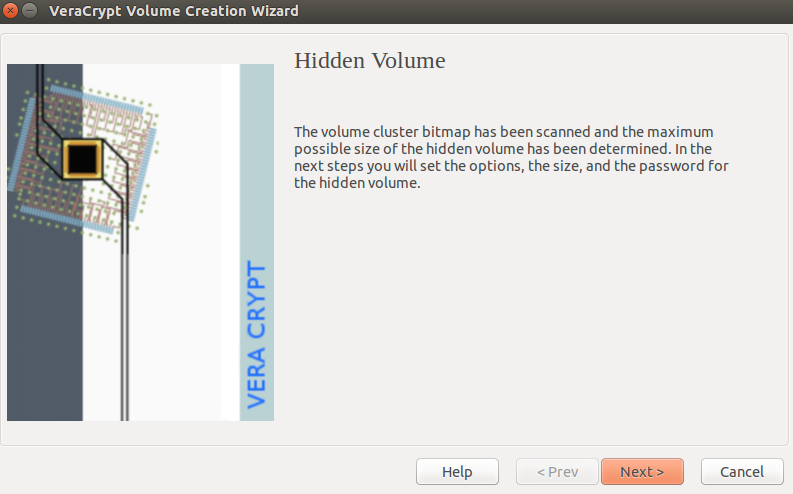

Изображение 13. Окно скрытого тома VeraCrypt

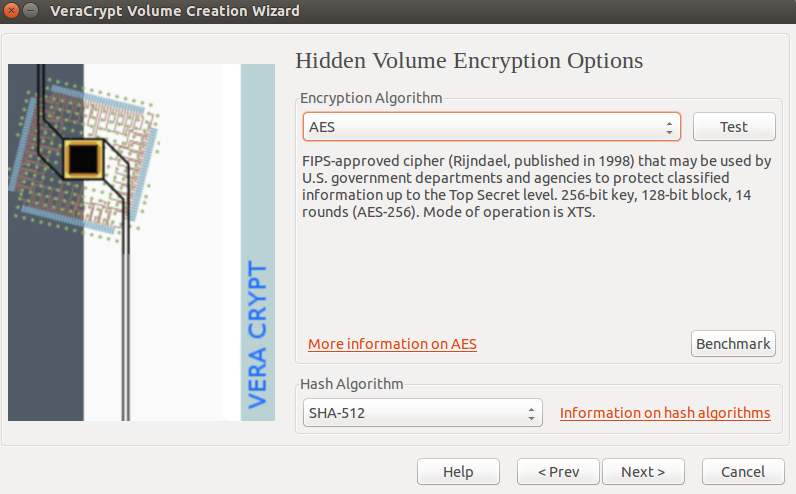

Шаг 18. Нажмите [Next], чтобы выбрать параметры шифрования для вашего скрытого тома.

Изображение 14. Параметры шифрования для скрытого тома VeraCrypt

Можно выбрать метод (алгоритм) для шифрования и расшифровки файлов внутри вашего скрытого тома. Параметры по умолчанию можно считать безопасными, есть смысл ничего не менять.

Шаг 19. Нажмите [Next], чтобы выбрать размер скрытого тома.

Изображение 15. Размер скрытого тома VeraCrypt

Шаг 20. Укажите размер скрытого тома, который хотите создать. Убедитесь, что вводите корректное значение в килобайтах (мегабайтах, гигабайтах или терабайтах). Скрытый том не может быть больше доступного свободного пространства во внешнем томе.

Шаг 21. Нажмите [Next] для выбора размера скрытого тома.

Изображение 16. Пароль для скрытого тома VeraCrypt

Шаг 22. Придумайте надежный пароль для защиты скрытого тома и введите его в поле. Повторите его в поле Confirm password.

Примечание. Пароль для скрытого тома должен отличаться от пароля для обычного тома. Если вы используете тот же пароль, то не получите доступ к скрытому тому.

ВАЖНО. Выбор сложного пароля (особенно для скрытого тома) – один из самых ответственных шагов при создании тома VeraCrypt. Чем серьезнее пароль для скрытого тома, тем лучше.

Шаг 23. Нажмите [Next], чтобы выбрать файловую систему.

Изображение 17. Параметры форматирования VeraCrypt

Примечание. По умолчанию предлагается система FAT. Она подойдет для большинства ситуаций и совместима с компьютерами Linux, Windows и Mac OS X. Но если вы намерены хранить файлы по 4 Гб и больше, вам лучше выбрать другую файловую систему. Linux Ext2 будет работать только на компьютерах Linux, а NTFS – на компьютерах Windows и большинстве компьютеров Linux.

Шаг 24. Нажмите [Next] после выбора нужной файловой системы.

Изображение 18. Окно форматирования скрытого тома

Шаг 25. Нажмите [Format], чтобы приступить к созданию скрытого тома.

VeraCrypt сообщит, когда процесс создания скрытого тома завершится.

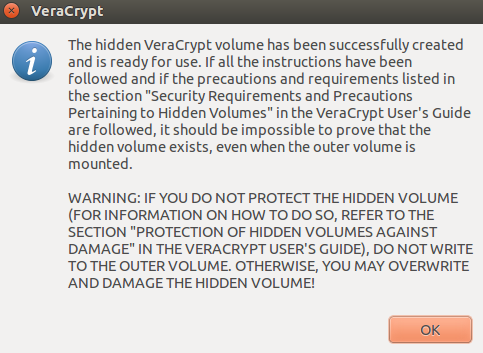

Изображение 19. VeraCrypt предупреждает о защите скрытого тома

Шаг 26. Нажмите кнопку [OK] и увидите сообщение, что том создан.

Изображение 20. Скрытый том VeraCrypt создан

Шаг 27. Нажмите [Exit], чтобы закрыть Мастер создания томов VeraCrypt и вернуться в главное окно программы. (Если нажмете [Next], VeraCrypt начнет создавать еще один том).

Теперь можно хранить файлы в скрытом томе. О его существовании не узнает даже тот, кто получит пароль к обычному тому.

Использование томов VeraCrypt

В этом разделе мы покажем, как использовать обычный том и скрытый том VeraCrypt для Linux.

Монтирование тома

Понятие смонтировать в программе VeraCrypt означает «открыть том для использования». Когда том успешно смонтирован, он отображается в системе как подключенный портативный диск. Вы можете просматривать, создавать, изменять, удалять папки и файлы на этом диске. Когда закончите работу, размонтируйте том, и новый «диск» исчезнет из системы. Монтировать скрытый том можно точно так же, как и обычный том. В зависимости от введенного пароля VeraCrypt определит, какой том нужно монтировать: обычный или скрытый.

Как cмонтировать том:

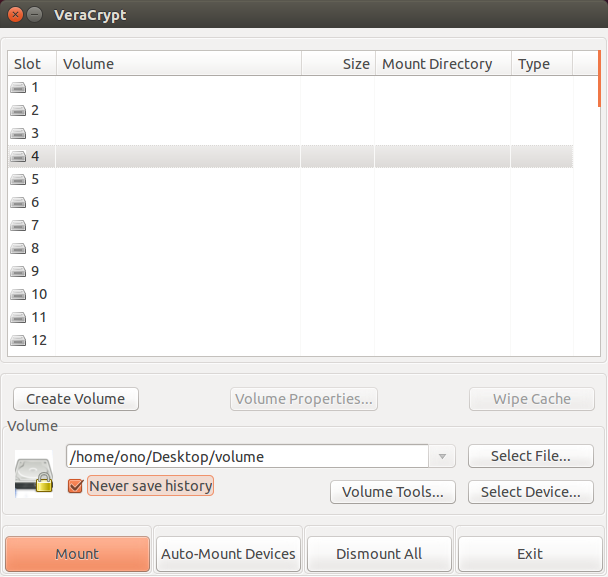

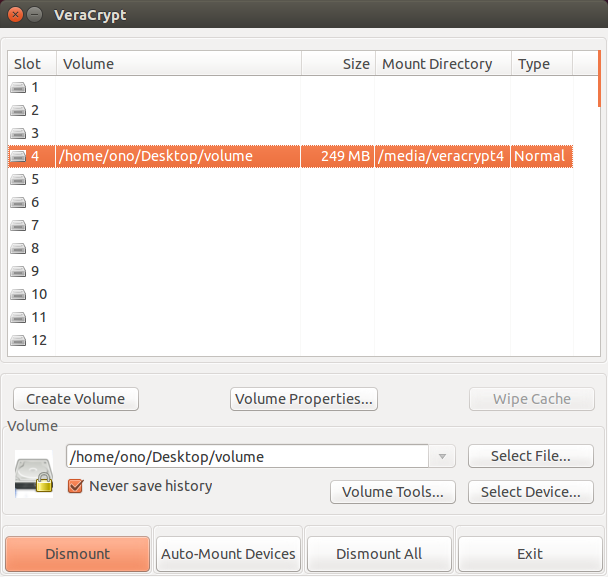

Шаг 1. Откройте VeraCrypt. Появится главное окно программы:

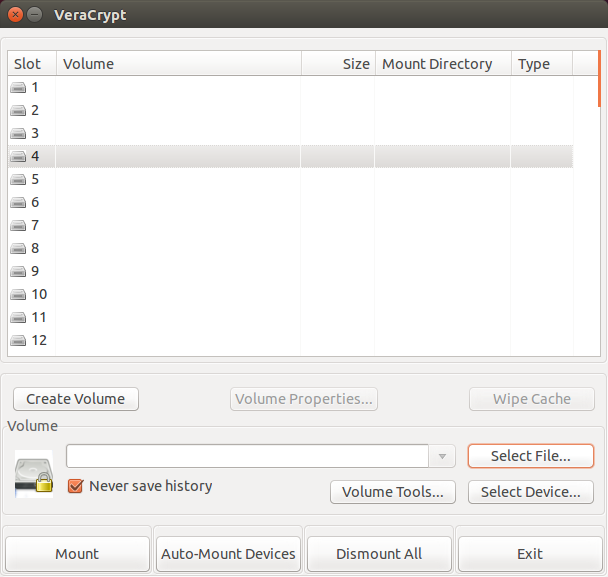

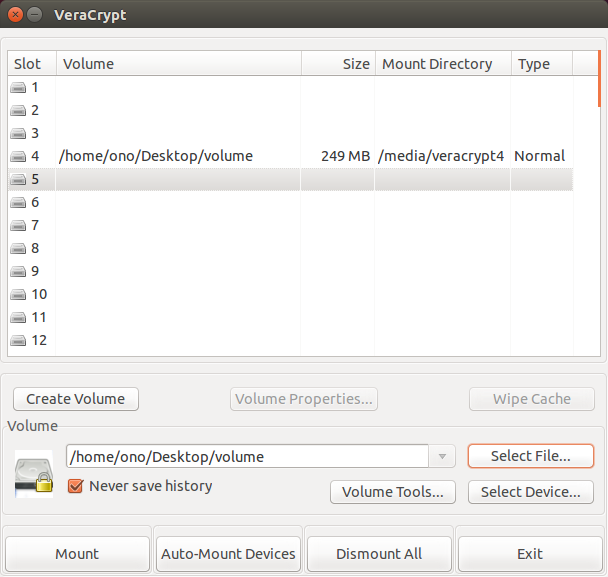

Изображение 1. Главное окно VeraCrypt

Шаг 2. Выберите любую строчку из списка в главном окне VeraCrypt:

Изображение 2. Главное окно VeraCrypt со списком доступных позиций

Примечание. В нашем примере том будет смонтирован под номером 4. Вы можете выбирать любой номер всякий раз, как монтируете том.

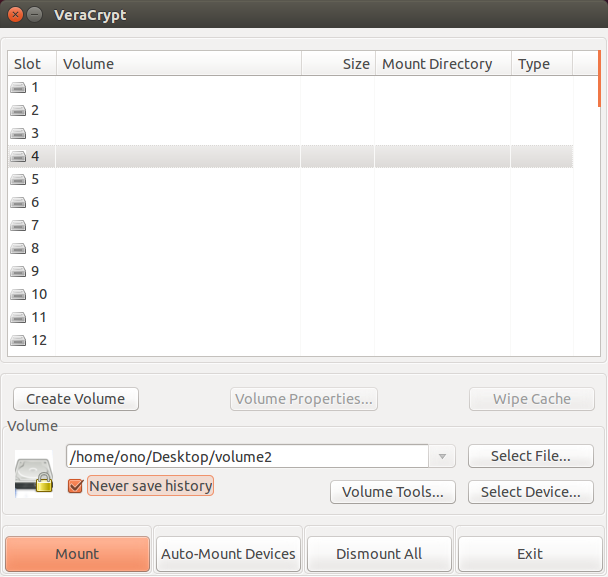

Шаг 3. Нажмите кнопку [Select File…] и найдите свой файл-контейнер VeraCrypt.

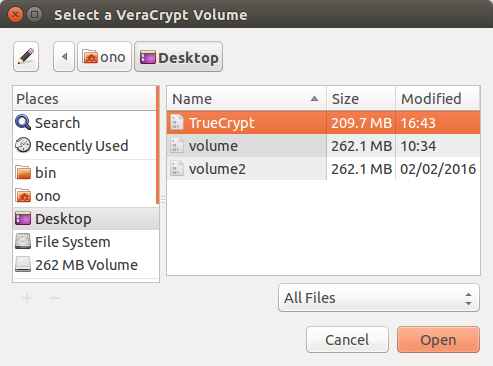

Изображение 3. Выбор файла-контейнера VeraCrypt

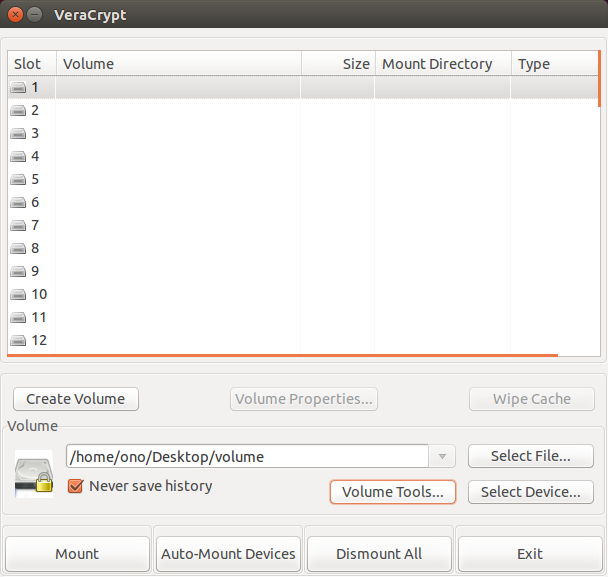

Шаг 4. Нажмите кнопку [Open], чтобы вернуться в главное окно VeraCrypt. Место вашего файла-контейнера будет отображаться слева от кнопки [Select File…].

Изображение 3. Главное окно VeraCrypt с выбранным контейнером

Шаг 5. Нажмите кнопку [Mount], чтобы ввести пароль.

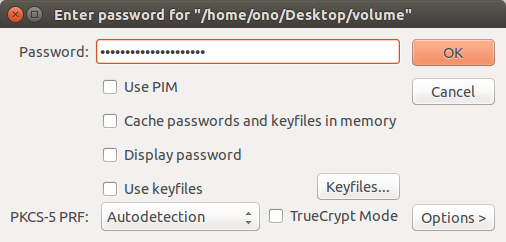

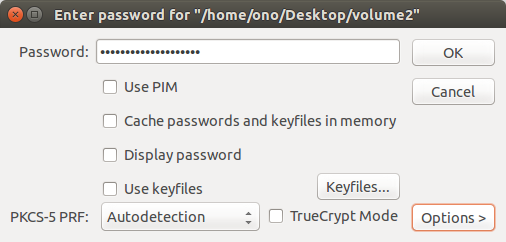

Изображение 4. Окно ввода пароля

Шаг 6. Введите пароль в поле Password.

Если в контейнере нет скрытого тома, просто введите пароль к обычному тому и нажмите [OK]. Если в контейнере есть скрытый том, выберите один из вариантов:

- Чтобы открыть скрытый том, введите пароль к скрытому тому.

- Чтобы открыть обычный том в то время, как за вашими действиями наблюдает посторонний, которому не нужно знать о скрытом томе, введите пароль к обычному тому.

Шаг 7. Нажмите [OK], чтобы смонтировать том. Для этого понадобятся права администратора.

Изображение 5. Права администратора

Шаг 8. Введите пароль для входа в компьютер и нажмите Enter.

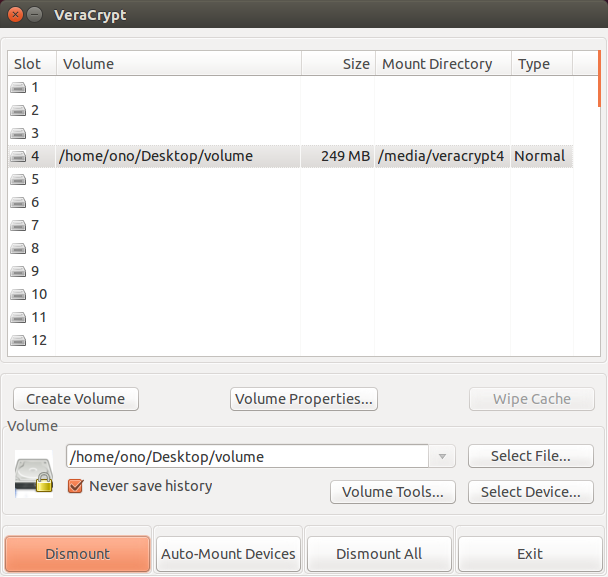

Если пароль для тома VeraCrypt или для входа в компьютер окажется неправильным, VeraCrypt предложит повторить. Если оба пароля верные, VeraCrypt смонтирует ваш зашифрованный том.

Изображение 6. Главное окно VeraCrypt со смонтированным томом

Шаг 9. Войдите в смонтированный том.

Есть два способа это сделать:

- Дважды щелкните по выделенной строке в главном окне VeraCrypt (см. выше).

- Перейдите к соответствующей папке, как вы это обычно делаете (как для внешнего USB-устройства).

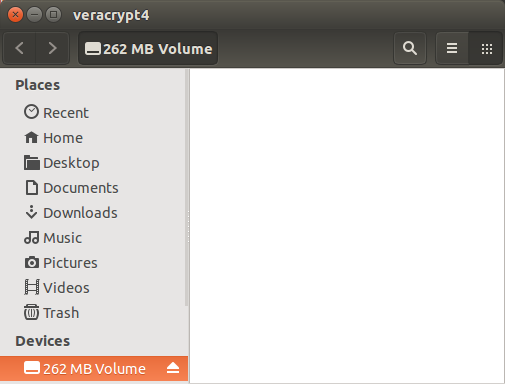

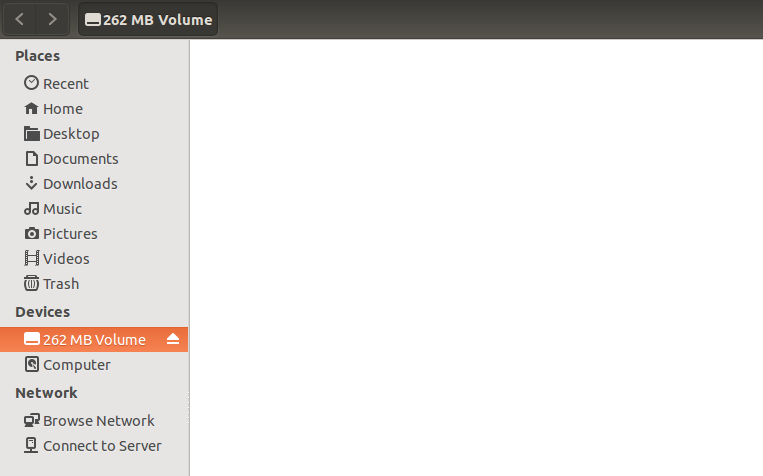

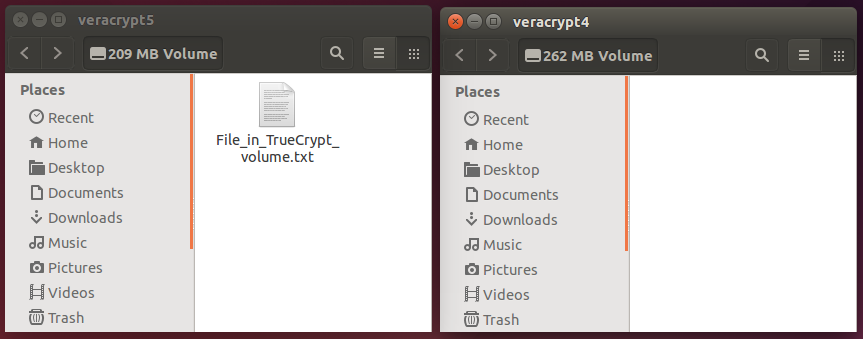

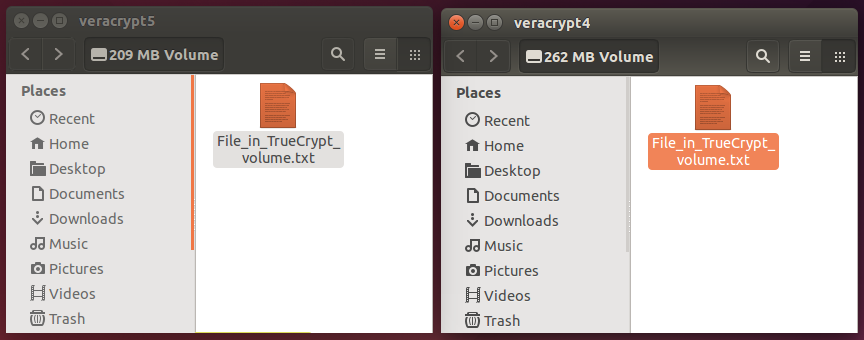

Том на изображении ниже пока пуст. После записи файлов они будут доступны всякий раз после монтирования тома.

Изображение 7. Внутри смонтированного тома VeraCrypt

Смонтированный том выглядит и используется как внешнее устройство хранения данных – но полностью зашифрованное. Вы можете открывать и копировать файлы, как с USB-флешкой. Например, можно перетаскивать файлы мышью или сохранять их на новый «диск» прямо из приложения. При копировании, перемещении или сохранении файла в смонтированном томе этот файл автоматически шифруется. Когда вы извлекаете файл из тома VeraCrypt, он автоматически расшифровывается. Если компьютер неожиданно выключится, зашифрованный том окажется вне доступа до тех пор, пока не будет смонтирован снова.

ВАЖНО. Пока ваш том VeraCrypt смонтирован, файлы внутри него не защищены и доступны каждому, кто в этот момент доберется до вашего компьютера. Чтобы защитить важные данные, размонтируйте том, если перестали с ним работать. Помните об этом, когда отлучаетесь от компьютера, а также при вероятности кражи или изъятия устройства. Оставлять смонтированный том – все равно что оставлять дверцу сейфа широко открытой. Если вы выключите или перезагрузите компьютер, когда том смонтирован, он станет недоступен, пока его не смонтируют снова. Есть смысл попрактиковаться в этих действиях, добиваясь быстроты.

Размонтирование тома

Понятие размонтировать в программе VeraCrypt означает «сделать том недоступным».

Шаг 1. В главном окне VeraCrypt выберите смонтированный том.

Изображение 1. Выбор обычного тома для размонтирования

Шаг 2. Нажмите кнопку [Dismount], чтобы размонтировать том VeraCrypt.

Чтобы увидеть содержимое обычного тома после размонтирования, нужно смонтировать том заново.

ВАЖНО. Убедитесь, что размонтировали все тома VeraCrypt перед тем, как:

- Отправить компьютер в режим ожидания или гибернации.

- Оставить компьютер без присмотра.

- Оказаться в ситуации, когда вероятность потери, кражи или изъятия компьютера выше обычной.

- Вытащить USB-устройство, на котором находится контейнер (если вы держите контейнер на USB-устройстве).

Шаг 3. Закройте VeraCrypt.

Защита скрытого тома от изменений во внешнем томе

Как уже говорилось в части Создание скрытого тома, при монтировании тома VeraCrypt вы можете выбрать опцию Protect hidden volume against damage caused by writing to outer volume. Тогда можно добавлять «декоративные» файлы в обычный том, не рискуя случайно удалить или повредить файлы в скрытом томе. Вам придется вводить оба пароля (к обычному тому и скрытому тому). Таким образом, существование скрытого тома станет явным. Если вы этого не хотите, описанный режим защиты нужно отключить.

Когда обновляете «декоративные» файлы в обстановке, где нет посторонних глаз, есть смысл всегда включать защиту.

Чтобы использовать режим Protect hidden volume:

Шаг 1. Выберите строчку из списка в главном окне VeraCrypt.

Изображение 1. Главное окно VeraCrypt с доступными дисками

Шаг 2. Нажмите кнопку [Select file…] для выбора файла-контейнера VeraCrypt.

Изображение 2. Выбор файла-контейнера VeraCrypt

Шаг 3. Нажмите кнопку [Open], чтобы вернуться в главное окно VeraCrypt. Место вашего файла-контейнера будет отображаться слева от кнопки [Select File…].

Изображение 3. Главное окно VeraCrypt с выбранным контейнером

Шаг 4. Нажмите кнопку [Mount], чтобы ввести пароль.

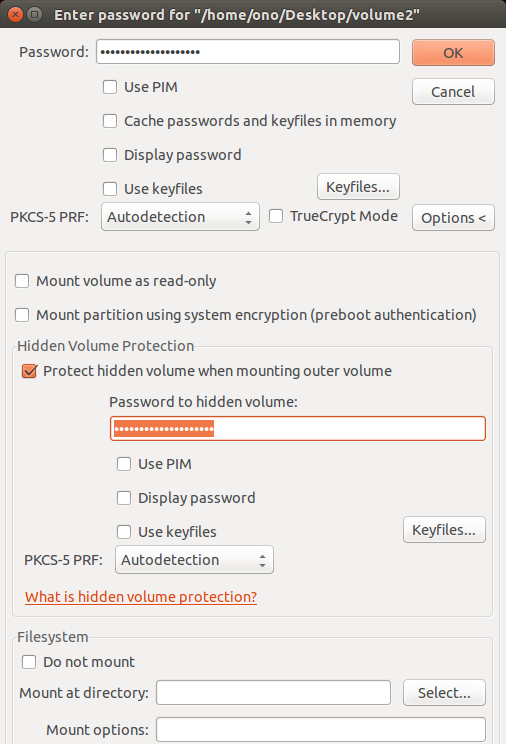

Изображение 4. Окно ввода пароля

Шаг 5. Введите пароль к внешнему тому в поле Password, как если бы собирались смонтировать его обычным образом, но не нажимайте кнопку [OK].

Шаг 6. Вместо этого нажмите кнопку [Options]. Это позволит защитить скрытый том при изменении файлов в обычном томе.

Изображение 5. Защита скрытого тома при монтировании внешнего тома

Шаг 7. Отметьте пункт Protect hidden volume against damage caused by writing to outer volume.

Шаг 8. Введите пароль для скрытого тома.

Шаг 9. Нажмите кнопку [OK].

Шаг 10. VeraCrypt может запросить ваш системный пароль. Если это произойдет, введите пароль для входа в компьютер и нажмите [OK].

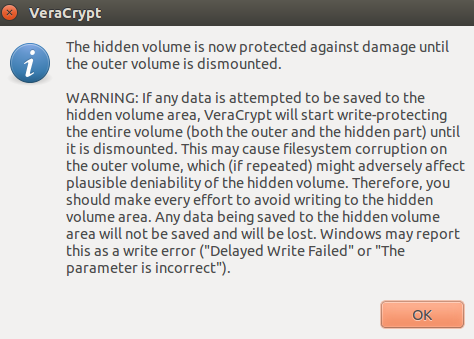

VeraCrypt даст знать, когда обычный том будет смонтирован с защитой скрытого тома от случайных повреждений.

Изображение 6. Сообщение VeraCrypt о защите скрытого тома

Шаг 11. Нажмите кнопку [OK], чтобы вернуться в главное окно VeraCrypt.

Шаг 12. Войдите в смонтированный том.

Как и в обычном случае, есть два способа это сделать:

- Дважды щелкните по выделенной строке в главном окне VeraCrypt (см. выше).

- Перейдите к соответствующей папке, как вы это обычно делаете (как для внешнего USB-устройства).

Том пока пуст. Когда вы запишете «декоративные» файлы в обычный том, они будут доступны всякий раз после монтирования тома. Если вы защитили свой скрытый том так, как мы описали выше, можете добавлять и изменять файлы без опасения повредить содержимое скрытого тома.

Изображение 8. Внутри смонтированного обычного тома VeraCrypt с защищенным скрытым томом

Когда вы завершили работу в обычном томе, можно размонтировать его как обычно, см. Размонтирование тома. Когда будете монтировать том в следующий раз, опция Protect hidden volume against damage caused by writing to outer volume будет (по умолчанию) отключена.

6. Работа с контейнером VeraCrypt

В этой части вы узнаете, как импортировать содержание из тома TrueCrypt и как менять пароли к томам.

6.1. Импорт данных из контейнера TrueCrypt

VeraCrypt умеет монтировать тома TrueCrypt. Поскольку сам TrueCrypt больше не поддерживается, возможно, вы захотите побыстрее перенести файлы из тома TrueCrypt в том VeraCrypt.

- Создайте новый том VeraCrypt того же (или большего) размера, что и том TrueCrypt.

- Откройте оба тома.

- Скопируйте содержимое тома TrueCrypt в том VeraCrypt.

По первому пункту можно почитать Создание обычного тома (и, если нужно, Создание скрытого тома). Далее мы предполагаем, что у вас уже есть один или больше подходящих томов VeraCrypt. Следующие шаги описывают процесс перемещения файлов из обычного тома TrueCrypt в обычный том VeraCrypt, который уже смонтирован.

Если у вас файлы и в обычном, и в скрытом томах TrueCrypt, убедитесь, что соответствующие тома VeraCrypt достаточны по размеру, затем выполните шаги дважды: для обычного тома и для скрытого тома. Не забудьте защитить содержимое скрытого тома VeraCrypt, когда будете копировать данные в обычный том.

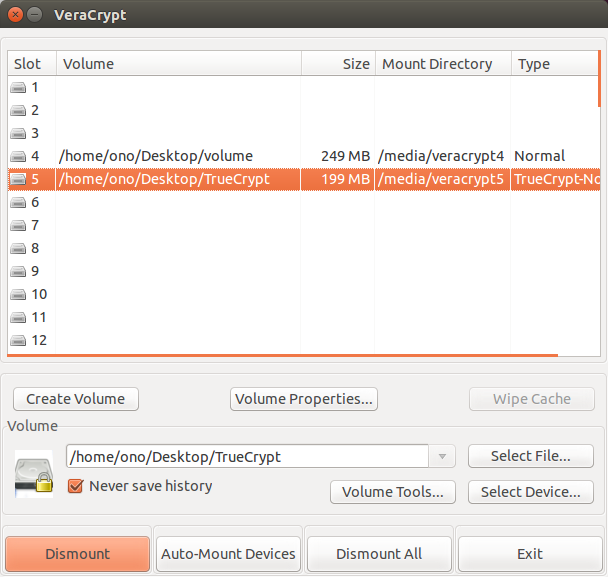

В главном окне VeraCrypt при смонтированном новом томе VeraCrypt выполните следующие шаги.

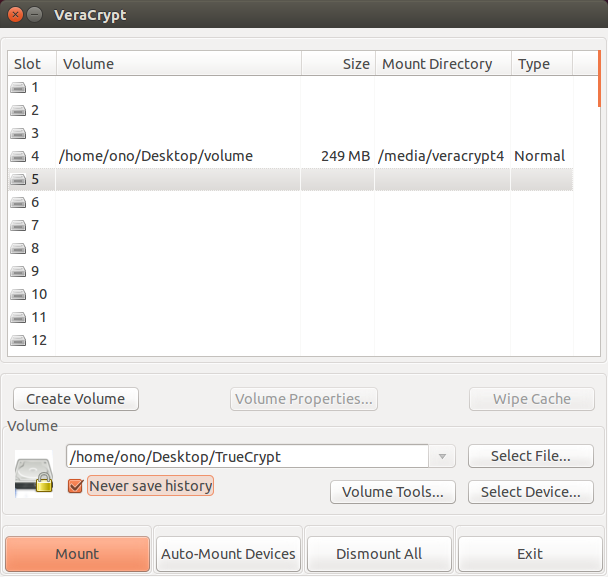

Шаг 1. Нажмите на позиции, которая еще не занята смонтированным томом VeraCrypt.

Изображение 1. Главное окно VeraCrypt и смонтированный том

Шаг 2. Нажмите кнопку [Select File…] и найдите ваш контейнер TrueCrypt.

Изображение 2. Контейнер TrueCrypt

Шаг 3. Нажмите [Open], чтобы вернуться в главное окно VeraCrypt. Место вашего файла-контейнера будет отображаться слева от кнопки [Select File…].

Изображение 3. Главное окно VeraCrypt с выбранным контейнером TrueCrypt

Шаг 4. Нажмите кнопку [Mount].

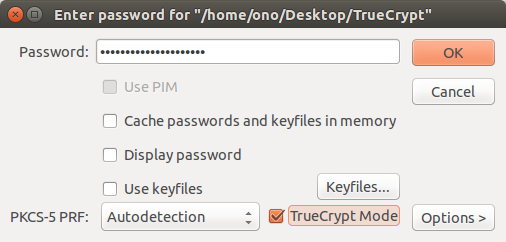

Изображение 4. Окно пароля VeraCrypt в режиме TrueCrypt

Шаг 6. Выберите опцию TrueCrypt Mode.

Шаг 7. Введите пароль для вашего тома TrueCrypt.

Шаг 8. Нажмите кнопку [OK], чтобы смонтировать том TrueCrypt.

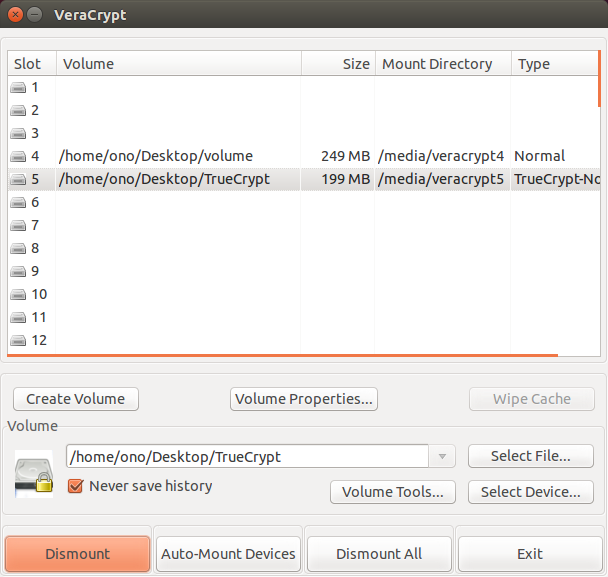

Изображение 5. Главное окно VeraCrypt и оба смонтированных тома

Шаг 9. Щелкните дважды на строчке смонтированного тома TrueCrypt, чтобы войти в него.

Шаг 10. Вернитесь в главное окно и дважды щелкните по строчке смонтированного тома VeraCrypt, чтобы войти в него.

Изображение 6. Содержимое обоих томов

Шаг 11. Выберите файлы в томе TrueCrypt и перетащите их в том VeraCrypt.

Изображение 7. Содержимое обоих томов после копирования данных из тома TrueCrypt в том VeraCrypt

Когда копирование завершится, нужно размонтировать оба тома.

Шаг 12. Вернитесь в главное окно VeraCrypt.

Шаг 13. Выберите том TrueCrypt.

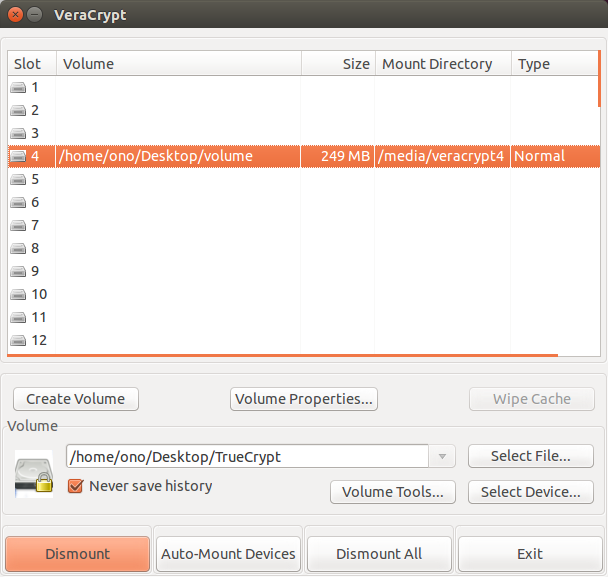

Изображение 8. Выбор тома TrueCrypt для размонтирования

Шаг 14. Нажмите кнопку [Dismount], чтобы размонтировать том TrueCrypt.

Шаг 15. Выберите том VeraCrypt.

Изображение 9: Выбор тома VeraCrypt для размонтирования

Шаг 16. Нажмите [Dismount], чтобы размонтировать том VeraCrypt.

Изображение 10. Главное окно VeraCrypt, оба тома размонтированы

Изменение пароля для контейнера VeraCrypt

Чтобы изменить пароль к тому VeraCrypt, начните с главного окна и следуйте шагам, описанным ниже. Эти шаги относятся и к обычному тому, и к скрытому тому в контейнере VeraCrypt. Если вы хотите изменить оба пароля, нужно пройти это дважды.

Изображение 1. Главное окно VeraCrypt

Шаг 1. Нажмите кнопку [Select File…], чтобы выбрать контейнер, для которого нужно изменить пароль.

Изображение 2. Выбор контейнера VeraCrypt

Шаг 2. Выберите файл-контейнер и нажмите кнопку [Open], чтобы вернуться в главное окно.

Изображение 3. Главное окно VeraCrypt с выбранным контейнером

Шаг 3. Нажмите кнопку [Volumes Tools…] и выберите в меню [Change Volume Password…].

Изображение 4: Пункт Change Volume Password в свойствах тома

Появится окно смены пароля:

Изображение 5. Окно смены пароля

Примечание. Если в этом контейнере есть и обычный, и скрытый тома, VeraCrypt автоматически определит, какой пароль изменить (по введенному вами паролю). Если хотите изменить оба пароля, вам потребуется сделать это дважды.

Шаг 4. Введите текущий пароль.

Шаг 5. Введите новый пароль, повторите его в поле Confirm password.

Шаг 6. Нажмите кнопку [OK].

Примечание. Более старые версии VeraCrypt могут отображать предупреждение о значении «Personal Iterations Multiplier (PIM)», даже если вы, вроде бы, ввели хороший пароль. Если видите это предупреждение, убедитесь, что пароль длиннее 20 символов и опция Use PIM отключена. Затем нажмите [Yes].

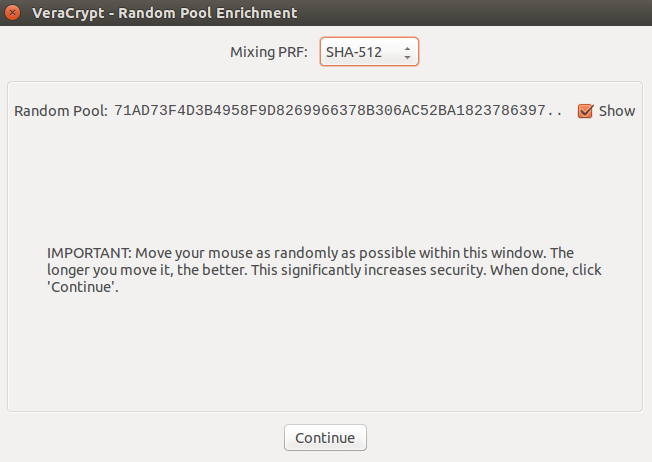

Изображение 6. Окно Random Pool Enrichment screen

Шаг 7. Подвигайте курсор мыши внутри окна Random Pool Enrichment некоторое время. Нажмите кнопку [Continue].

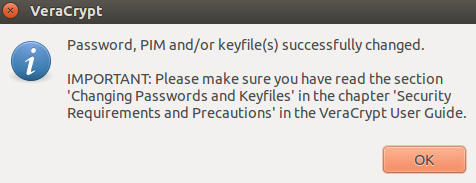

VeraCrypt даст знать, когда процесс завершится.

Изображение 7. Пароль VeraCrypt успешно изменен

Шаг 8. Нажмите кнопку [OK], чтобы завершить изменение пароля.

ВАЖНО. Изменение пароля не меняет действующий шифровальный ключ, который используется для защиты данных. На практике это значит, что всякий, у кого есть три вещи, может получить доступ к файлам внутри контейнера VeraCrypt даже после смены пароля: