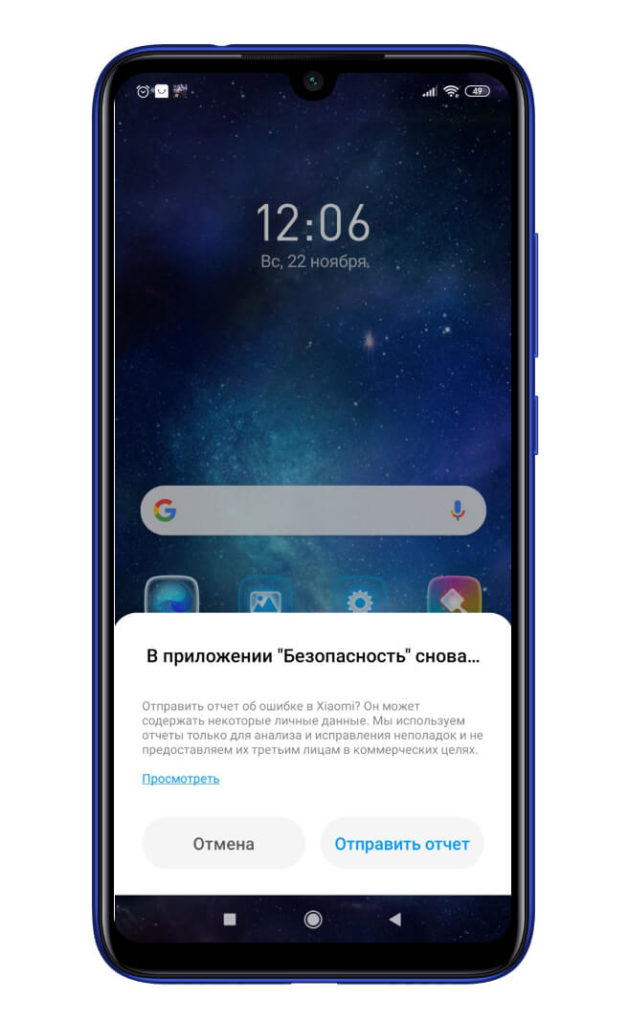

На смартфоне Xiaomi стало бесконечно появляться сообщение «В приложении «Безопасность» снова произошла ошибка».

Есть две кнопки — «Отмена» и «Отправить отчет».

Но ни то, ни другое не спасает от появления вновь этого окна. Оно тут же появляется снова!

После обновления приложения «Безопасность» фирмой Xiaomi, абоненты столкнулись с дилеммой выскакивающего окна, говорящий об ошибке приложения.

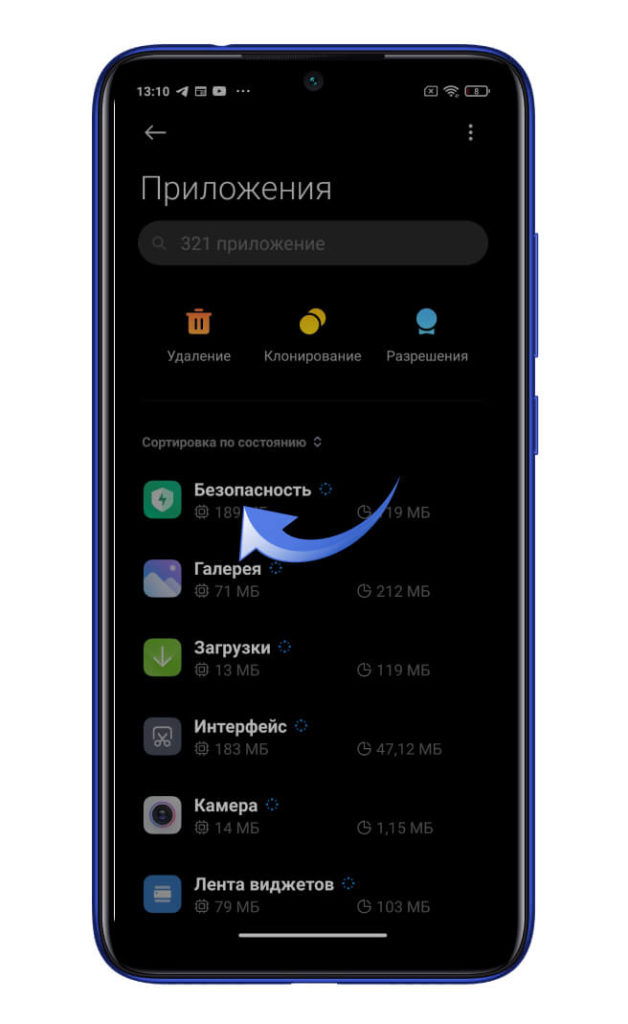

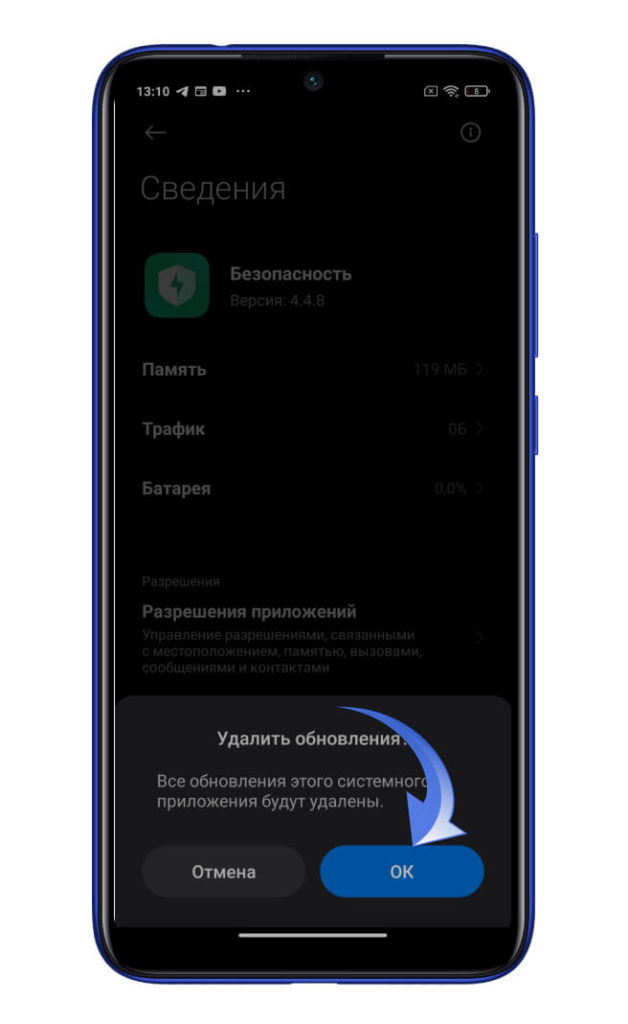

Если в вашем смартфоне Xiaomi появляется сообщение «об ошибке приложения безопасности» то для этого нужно зайти в «Настройки», потом в «Приложения», затем зайти во «Все приложения», потом найти приложение «Безопасность» и нажать «Удалить обновления» внизу экрана. Потом нажимаете на «Ок» и все проблема решена.

Такая ошибка появилась у многих после обновления «Безопасности».

Сдедать нужно следующее:

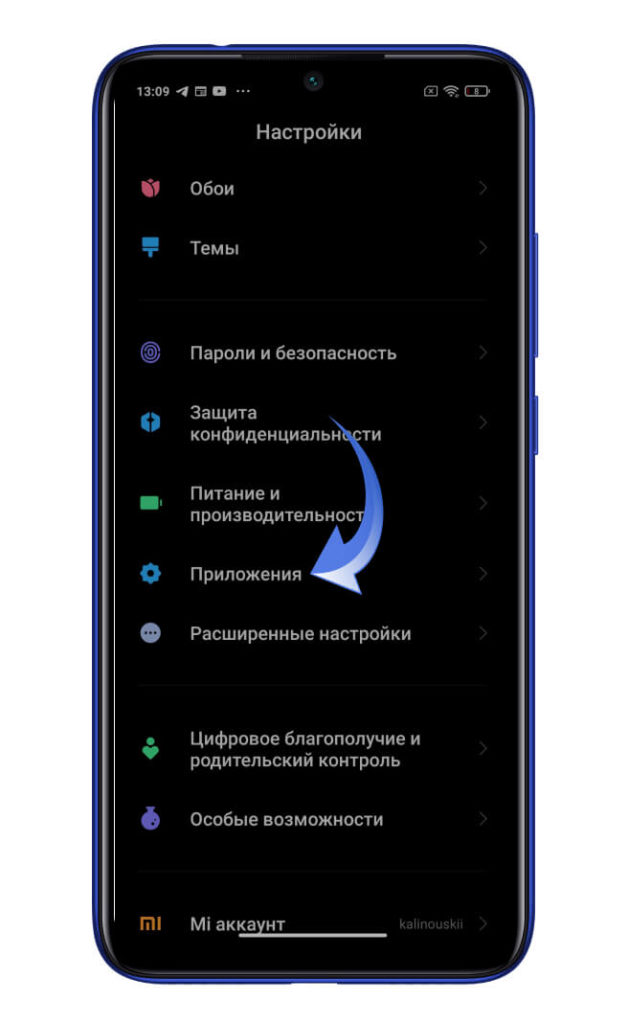

сначала заходим в «настройки»,

далее находим раздел «приложения»,

в нем ищем папку, которая называется «безопасность»,

последнее, что нужно сделать — это удалить там обновления.

У жены тоже Сяоми, предпочитаем не пользоваться их приложениями, в том числе и облачными — слишком они сырые и недоработанные. Каждое новое обновление — просто приносит кучу мучений, а откатиться не получается. В этом случае проблемы не будет, удалить обновление есть возможность.

На разных версиях MIUI немного отличается интерфейс, двенадцатую вообще советую не устанавливать.

Показываю как это выглядит в одинадцатой прошивке:

Для начала выберите папку инструменты на рабочем столе смартфона и там пункт настройки (обычно он вверху, но у моей жены он оказался внизу). Выбираете именно настройки, а не само приложение безопасность.

У вас появится такое окошко — в нем прокрутите чуть вниз, примерно в 4 блоке увидите пунктик «приложения» — проваливайтесь в него.

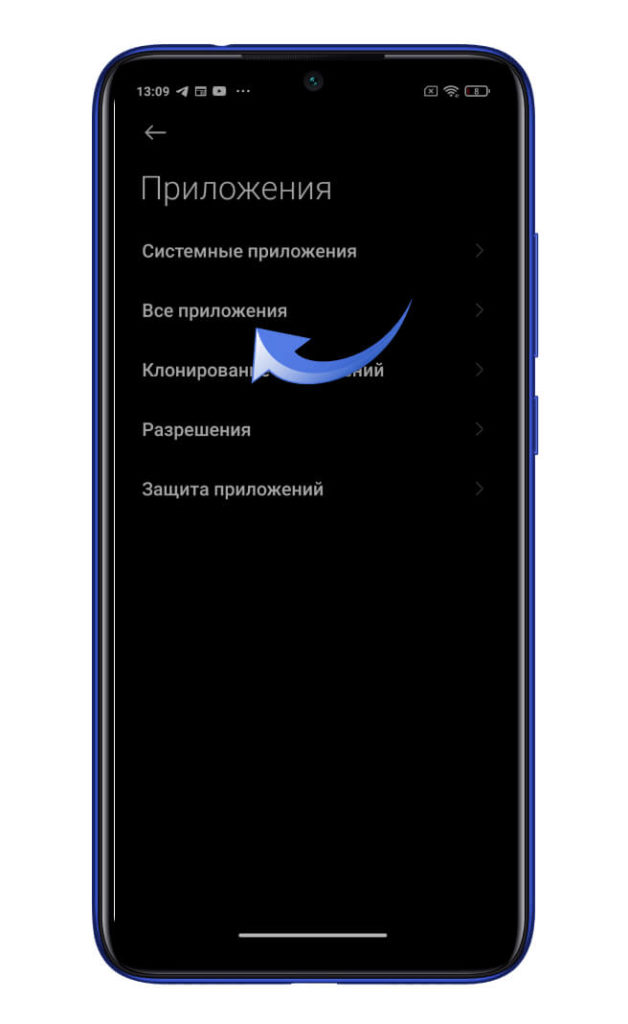

Следующий шаг — увидите примерно такую менюшку. — выбираете все приложения

В окошке, которое откроется -найти это же приложение безопасность. В моем случае оно в самом верху.

[Вопросы] Угроза безопасности платежей, как её устранить

как это понимать?

IMG_20210512_113350.jpg (60.41 KB, Downloads: 1)

2021-05-12 16:38:06 Upload

XR007 | из Redmi Note 8

Ответить

Новая тема

Подробнее

Xiaomi Comm APP

Получайте новости о Mi продукции и MIUI

Рекомендации

Как убрать ошибку приложения «Безопасность» на Xiaomi

Обновление программного обеспечения и фирменных приложений — дело полезное, однако иногда случаются и промахи. После очередного обновления приложения “Безопасность” компанией Xiaomi, пользователи столкнулись с проблемой выскакивающего окна, свидетельствующего об ошибке приложения. Мы нашли способ устранить этот нюанс и делимся им с вами.

Всплывающее окно с ошибкой на смартфонах Сяоми выглядит вот так:

Давайте исправлять. Вам понадобятся стандартные «Настройки».

Далее необходимо найти и выбрать пункт “Все приложения”.

Нажимаете на «Все приложения».

Теперь нужно выбрать приложение, из-за которого выскакивает ошибка, а именно “Безопасность”.

Кликаете на иконку «Удалить обновления» внизу экрана.

Нажимаете на “Ok”, тем самым подтверждая свой выбор.

Проблема решена. А еще больше полезных инструкций вы можете найти по данной ссылке .

Частые проблемы при работе с Безопасными платежами

Статья обновлена: 22 сентября 2022

ID: 13907

Статья относится к:

- Kaspersky Security Cloud;

- Kaspersky Internet Security;

- Kaspersky Total Security;

- Kaspersky Small Office Security.

Медленно открывается сайт

Защищенный браузер запускается на сайте, где это не требуется

Не получается авторизоваться на сайте

Не открывается или неправильно отображается сайт

Не могу сделать снимок экрана, если запущен Защищенный браузер

Невозможно отправить на печать страницу, открытую в Защищенном браузере

Ошибка при вводе данных с клавиатуры или из буфера обмена

В режиме Защищенного браузера запускается другой браузер

Вам помогла эта страница?

Если вы хоть раз совершали платежи в интернете, используя для этого свой смартфон, наверняка вы знаете, что данные ваших платежных карт можно сохранять с помощью функции автозаполнения от Google, который гарантирует нам, что все данные надежно зашифрованы и хранятся на безопасных серверах.

С одной стороны, это очень удобно. Не нужно каждый раз вводить номер карты при покупке. С другой стороны, есть риск, что в любой момент ваши платежные данные также окажутся в руках злоумышленников и такие прецеденты уже случались.

Доверять ли свои «кровные» сторонним сайтам или нет, безусловно, каждый решит для себя сам. Наша задача — рассказать как можно запретить сохранять и передавать такую платежную информацию сторонним сайтам.

Как отключить функцию автосохранения в браузере

Запустите браузер Google Chrome на своем смартфоне и перейдите в меню управления (три точки в верхнем правом углу), откройте пункт «Настройки» → «Способы оплаты». Рядом с пунктом «Сохранять и автоматически подставлять платежные данные» отключите связанный переключатель, чтобы запретить браузеру автоматически подставлять данные ваших карт на страницах сайтов.

Теперь перейдите назад в «Настройки» и откройте пункт «Конфиденциальность и безопасность» → «Доступ к способам оплаты». Этот пункт дает разрешение сайтам проверять наличие сохраненных способов оплаты в вашем телефоне. Поэтому мы также отключаем его.

Как запретить функцию автозаполнения через скрытое меню «Флаги»

Чтобы дополнительно обезопасить платежную информацию, воспользуемся скрытым меню «Флаги» от Google Chrome. Возвращаемся на страницу нашего браузера и вводим в адресной строке значение chrome://flags, чтобы попасть в меню с экспериментальными функциями от Google.

Здесь необходимо найти параметр «Credit card autofill ablation experiment». Чтобы запретить сайтам предлагать нам использовать функцию автозаполнения, переключаем его значение на «Enabled».

Затем находим пункт «Enable offering upload of Autofilled credit cards», который позволяет синхронизировать данные об отключении платежных данных на всех устройствах с данным аккаунтом и также активируем его с помощью встроенного переключателя на «Enabled». Затем нажимаем на кнопку «Relaunch» в нижней правой части экрана, чтобы изменения вступили в силу.

Как включить улучшенную защиту в браузере

Последний пункт, который мы рекомендуем проверить в меню chrome://flags — «Safety Check on Android». Он отвечает за улучшенную защиту сайтов и безопасный просмотр веб-страниц, а также сообщает о раскрытых паролях и других данных в случае их утечки.

У некоторых пользователей функция «Проверка безопасности» уже активирована автоматически после обновления Google Chrome, но по-прежнему является тестовой, поэтому стоит проверить ее наличие и при необходимости включить ее самостоятельно.

Для этого возвращаемся в меню управления браузером Google Chrome и ищем здесь пункт «Проверка безопасности» Если после пункта «Конфиденциальность и безопасность» этот пункт меню отсутствует, его можно включить вручную.

Для этого на вкладке chrome://flags наберите в поиске «Safety» и активируйте параметр «Safety Check on Android», переключив его состояние на «Enabled», а затем перезапустите браузер.

Затем вернитесь в настройки браузера и убедитесь, что пункт «Проверка безопасности» появился в меню. После этого перейдите в пункт «Безопасный просмотр» и активируйте «Улучшенную защиту».

Как отключить синхронизацию платежных данных

Не лишним будет также отключить и синхронизацию в настройках браузера. Для этого снова возвращаемся в настройки и переходим в в пункт «Синхронизация сервисов Google»→ «Настройки синхронизации».

Затем снимаем переключатель с пункта «Синхронизировать все», если он активирован и деактивируем пункт «Кредитные карты и адреса из Google», чтобы отключить синхронизацию платежных данных подключенного аккаунта между различными устройствами.

Заключение

Несмотря на то, что в безопасности платежных операций сегодня заинтересованы все участники банковской системы, ведь банки и платежные системы, помимо всего прочего, рискуют и своей репутацией, поэтому каждый день работают над безопасностью ваших данных. Но какими бы надежными не были современные системы платежей, помните, что безопасность ваших средств находится только в ваших руках.

Напоследок, повторим несколько простых правил личной «гигиены» в сети:

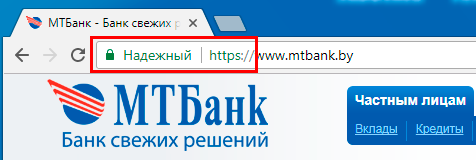

- не используйте подозрительные сайты. Следите, чтобы адрес сайта начинался с https://. Данный криптографический протокол служит для поддержки шифрования и повышает безопасность в интернете;

- следите, чтобы в адресной строке находился значок с изображением закрытого замка, что свидетельствует о том, что вы имеете дело с добросовестным продавцом;

- не устанавливайте простые пароли, содержащие даты рождения ваших родственников или клички животных, по возможности используйте для этих целей генераторы случайных паролей;

- отключите функцию автоматического подключения к открытым точкам Wi-Fi в вашем смартфоне. Именно такие фишинговые сети-ловушки без паролей чаще всего расставляют мошенники.

- откройте отдельную карту для платежей в интернете и не храните на ней крупные суммы денег;

- используйте технологию 3D-Secure с авторизацией платежа по СМС или используйте платежные системы Apple Pay / Google Pay. В этом случае вам не потребуется предоставлять сайтам данные ваших платежных карт.

Это тоже интересно:

Во время загрузки произошла ошибка.

О чем исследование

Ссылки на другие части исследования

В данной статье представлена базовая модель угроз информационной безопасности банковских безналичных переводов, осуществляемых через платежную систему Банка России.

Угрозы, представленные здесь, справедливы практически для любого банка в Российской Федерации, а также для любых других организаций, использующих для осуществления расчетов толстые клиенты с криптографическим подтверждением платежей.

Настоящая модель угроз предназначена для обеспечения практической безопасности и формирования внутренней документации банков в соответствии с требованиями Положений Банка России № 552-П от 24 августа 2016 г. и № 382-П от 9 июня 2012 г.

Применение сведений из статьи в противоправных целях преследуется по закону.

Методика моделирования

Структура модели угроз

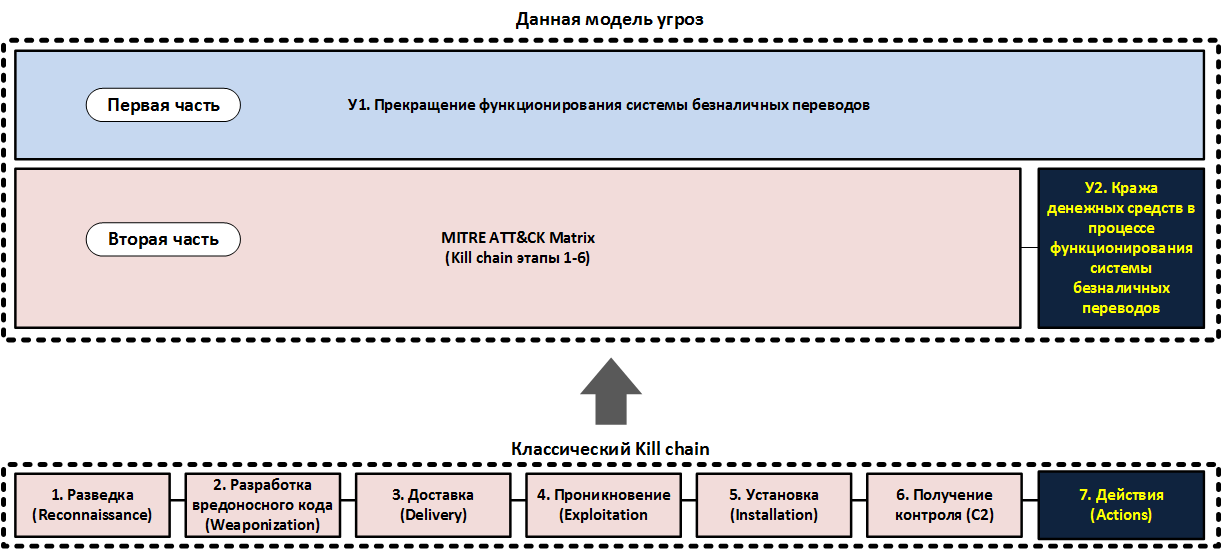

Одним из наиболее удачных на сегодняшний день способов моделирования компьютерных атак является Kill chain. Данный способ представляет компьютерную атаку как последовательность этапов, выполняемую злоумышленниками для достижения поставленных ими целей.

Описание большинства этапов приведено в MITRE ATT&CK Matrix, но в ней нет расшифровки конечных действий — «Actions» (последнего этапа Kill chain), ради которых злоумышленники осуществляли атаку и которые, по сути, и являются кражей денег у банка. Другой проблемой применения классического Kill chain для моделирования угроз является отсутствие в нем описания угроз, связанных с доступностью.

Данная модель угроз призвана компенсировать эти недостатки. Для этого она формально будет состоять из двух частей:

- Первая будет описывать проблемы, связанные с доступностью.

- Вторая, представляющая собой классический Kill chain с расшифрованным последним этапом, будет описывать «компьютерную» кражу денег у банка.

Методика формирования модели угроз

Основными требованиями к создаваемой модели угроз были:

- сохранение компактности и минимизация дублирования,

- полнота идентификации угроз и простота уточнения модели,

- обеспечение возможности работы с моделью как бизнес-специалистам, так и техническим работникам.

Для реализации поставленных задач модель строилась на базе методики «дерево угроз», в которую были внесены небольшие улучшения:

- Угрозы описывались, начиная с бизнес-уровня, и постепенно декомпозировались на технические составляющие.

- Угрозы, свойственные типовым элементам информационной инфраструктуры (например, сетевым соединениям, системам криптографической защиты информации, …) группировались в типовые модели угроз.

- Далее при моделировании угроз, свойственных типовым элементам информационной инфраструктуры, вместо дублирования описания угроз давалась ссылка на соответствующую типовую модель.

Порядок применения данной модели угроз к реальным объектам

Применение данной модели угроз к реальным объектам следует начинать с уточнения описания информационной инфраструктуры, а затем, в случае необходимости, провести более детальную декомпозицию угроз.

Порядок актуализации угроз, описанных в модели, следует проводить в соответствии с внутренними документами организации. В случае отсутствия таких документов их можно разработать на базе методик, рассмотренных в предыдущей статье исследования.

Особенности оформления модели угроз

В данной модели угроз приняты следующие правила оформления:

- Модель угроз представляет собой дерево угроз. Дерево угроз записывается в виде иерархического списка, где каждый элемент списка соответствует узлу дерева и соответственно определенной угрозе.

- Наименование угрозы начинается с идентификатора угрозы, который имеет вид:

У<Код угрозы>

где «У» — сокращение от угроза, «Код угрозы» — номер угрозы в иерархическом списке (дереве угроз).

- Описание угрозы может содержать в себе два блока:

- Пояснения содержат разъяснения к описываемой угрозе. Здесь могут приводиться примеры реализации угрозы, объяснение решений, принятых во время декомпозиции, ограничения по моделированию и другая информация.

- Декомпозиция содержит иерархический список дочерних угроз.

- При декомпозиции угроз по умолчанию считается, что реализация хотя бы одной дочерней угрозы приводит к реализации родительской угрозы. Если реализация родительской угрозы зависит от реализации дочерних угроз другим образом, то при декомпозиции в конце строки, описывающей родительский элемент, обозначается тип зависимости:

- (И) – реализация родительской угрозы происходит только при реализации всех дочерних угроз.

- (Сценарий) – реализация родительской угрозы происходит при некотором определенном сценарии или алгоритме реализации дочерних угроз.

- Ссылки на угрозы, описанные в этой же или других моделях угроз, оформляются по шаблону: Ссылка: «<Наименование модели угроз>.<Наименование угрозы>».

- Если наименование дочерней угрозы начинается с <…>, то это означает, что при чтении вместо <…> необходимо полностью вставить наименование родительской угрозы.

Базовая модель угроз информационной безопасности банковских безналичных платежей

Объект защиты, для которого применяется модель угроз (scope)

Область действия настоящей модели угроз распространяется на процесс безналичных переводов денежных средств через платежную систему Банка России.

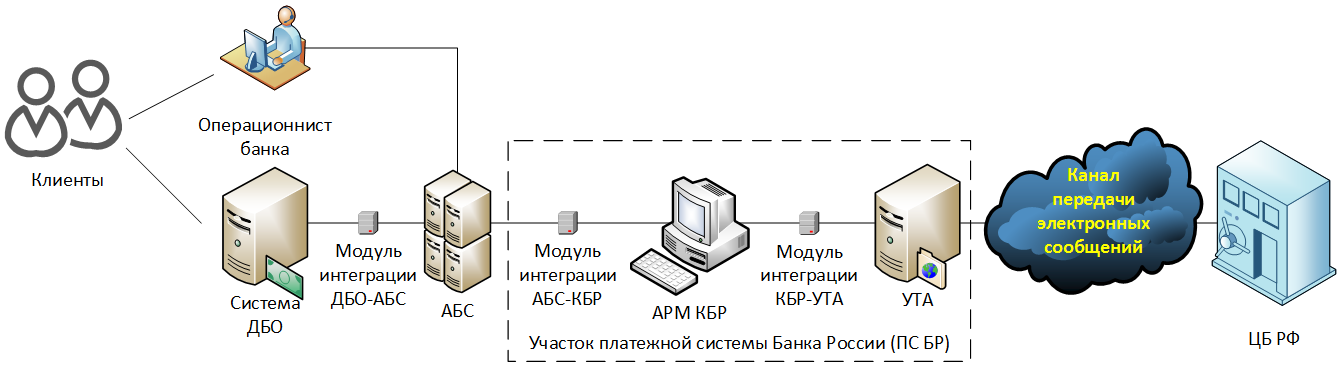

Архитектура

В зону действия модели входит следующая информационная инфраструктура:

Здесь:

«Участок платежной системы Банка России (ПС БР)» — участок информационной инфраструктуры, подпадающий под действие требований Положения Банка России от 24 августа 2016 г. № 552-П. Критерий отнесения информационной инфраструктуры к участку ПС БР — обработка на объектах информационной инфраструктуры электронных сообщений в формате УФЭБС.

«Канал передачи электронных сообщений» включает в себя канал связи банка с ЦБ РФ, построенный через специализированного оператора связи или модемное соединение, а так же механизм обмена электронными сообщениями, функционирующий с помощью курьера и отчуждаемых машинных носителей информации (ОМНИ).

Перечень помещений, входящих в зону действия модели угроз, определяется по критерию наличия в них объектов информационной инфраструктуры, участвующих в осуществлении переводов денежных средств.

Ограничения модели

Настоящая модель угроз распространяется только на вариант организации платежной инфраструктуры с АРМ КБР, совмещающим в себе функции шифрования и электронной подписи, и не рассматривает случая использования АРМ КБР-Н, где электронная подпись осуществляется «на стороне АБС».

Угрозы безопасности верхнего уровня

Декомпозиция

У1. Прекращение функционирования системы безналичных переводов.

У2. Кража денежных средств в процессе функционирования системы безналичных переводов.

У1. Прекращение функционирования системы безналичных переводов

Пояснения

Потенциальный ущерб от реализации данной угрозы можно оценить на основании следующих предпосылок:

- В договорах обслуживания банковского счета, заключенных между клиентами и банком, как правило, присутствует отметка о том, в течение какого времени банк обязан исполнить платеж. Нарушение указанных в договоре сроков влечет ответственность банка перед клиентом.

- Если банк неожиданно прекратит исполнять платежи, то это вызовет вопросы о его финансовой стабильности, и, как следствие, может спровоцировать массовый отток депозитов.

- Непрерывность осуществления платежей является одним из условий сохранения лицензии на банковскую деятельность. Систематические отказы и сбои могут породить серьезные вопросы к банку со стороны ЦБ РФ и привести к отзыву лицензии.

В общем случае максимально допустимой задержкой исполнения платежа можно считать один рейс в течение операционного дня. Дальнейшее увеличение задержки будет приводить ко все большему ущербу для банка.

При декомпозиции данной угрозы учитывались следующие документы:

- Каталог угроз BSI Threat catalogue.

- Рекомендации в области стандартизации Банка России РС БР ИББС-2.2-2009. Обеспечение информационной безопасности организаций банковской системы Российской Федерации.

- ГОСТ Р 51275-2006 Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Общие положения.

Декомпозиция

У1.1. Проблемы с оборудованием или носителями информации, используемыми в осуществлении переводов:

У1.1.1. Отказы и сбои.

У1.1.2. Кража.

У1.1.3. Утрата.

У1.2. Уничтожение программ или данных, необходимых для осуществления переводов.

У1.3. Совершение злоумышленниками атак, направленных на отказ в обслуживании (DoS, DDoS) технических средств и каналов связи, используемых для осуществления переводов.

У1.4. Невозможность обмена электронными сообщениями с платежной системой ЦБ РФ (И):

У1.4.1. <…>, осуществляемого через сетевые соединения:

У1.4.1.1. Неработоспособность каналов связи с ЦБ РФ (И):

У1.4.1.1.1. <…>, предоставляемых специализированным оператором связи.

У1.4.1.1.2. <…>, организованных как модемное соединение.

У1.4.1.2. Прекращение действия информации, используемой для аутентификации сетевого соединения с ЦБ РФ.

У1.4.2. <…>, осуществляемого с помощью курьера на отчуждаемых машинных носителях информации (ОМНИ):

У1.4.2.1. Отсутствие должным образом оформленных документов:

У1.4.2.1.1 <…>, подтверждающих полномочия курьера.

У1.4.2.1.2 <…>, сопровождающих платежи на ОМНИ.

У1.5. Прекращения действия криптографических ключей, используемых для защиты электронных сообщений:

У1.5.1. Окончание сроков действия криптографических ключей.

У1.5.2. Компрометация криптографических ключей.

У1.5.3. Провокация злоумышленниками удостоверяющего центра ЦБ РФ на блокирование действия криптографических ключей банка.

У1.6. Отсутствие на рабочем месте лиц, участвующих в осуществлении безналичных платежей.

У1.7. Использование устаревших версий программного обеспечения, применяемого для осуществления безналичных переводов.

У1.8. Возникновение в помещениях условий, при которых невозможно нормальное функционирование технических средств, каналов связи и персонала, участвующих в переводах:

У1.8.1. Отсутствие электропитания.

У1.8.2. Существенные нарушения температурного режима (перегрев, переохлаждение).

У1.8.3. Пожар.

У1.8.4. Затопление помещения.

У1.8.5. Обрушение или угроза обрушения помещений.

У1.8.6. Вооруженное нападение.

У1.8.7. Радиоактивное или химическое заражение.

У1.8.8. Сильные электромагнитные помехи.

У1.8.9. Эпидемии.

У1.9. Административное прекращение доступа в здания или помещения, в которых расположена информационная инфраструктура, используемая для осуществления платежей:

У1.9.1. Блокирование доступа со стороны органов власти:

У1.9.1.1. Проведение обысков или других оперативно-следственных мероприятий.

У1.9.1.2. Проведение культурно-массовых мероприятий, религиозных праздников и т.д.

У1.9.2. Блокирование доступа со стороны собственника:

У1.9.2.1. Конфликт хозяйствующих субъектов.

У1.10. Действие обстоятельств непреодолимой силы (стихийные бедствия, катастрофы, массовые беспорядки, теракты, военные действия, зомбиапокалипсис, …).

У2. Кража денежных средств в процессе функционирования системы безналичных переводов

Пояснения

Кража денежных средств в процессе функционирования системы безналичных переводов представляет собой кражу безналичных денежных средств с их последующим или одновременным выводом из банка-жертвы.

Кража безналичных денежных средств представляет собой несанкционированное изменение остатка на счете клиента или банка. Данные изменения могут произойти в результате:

- нештатного изменения остатка на счете;

- несанкционированного внутрибанковского или межбанковского перевода денежных средств.

Нештатным изменением остатка на счете будем назвать не регламентированные внутренней документацией банка действия, в результате которых произошло несанкционированное уменьшение или увеличение остатка на банковском счете. Примерами подобных действий могу быть: проведение фиктивной банковской проводки, непосредственное изменение остатка в месте хранения (например, в базе данных) и другие действия.

Нештатное изменение остатка на счете, как правило, сопровождается штатными операциями по расходованию украденных денежных средств. К подобным операциям можно отнести:

- обналичивание денег в банкоматах банка-жертвы,

- осуществления переводов денежных средств на счета, открытые в других банках,

- совершения онлайн-покупок,

- и т.д.

Несанкционированный перевод денежных средств — это перевод, осуществленный без согласия лиц, правомочно распоряжающихся денежными средствами и, как правило, совершенный путем исполнения банком поддельного распоряжения о переводе денежных средств.

Формирование поддельных распоряжений о переводе денежных средств может производиться как по вине клиентов, так и по вине банка. В настоящей модели угроз будут рассмотрены только угрозы, находящиеся в зоне ответственности банка. В качестве распоряжений о переводах денежных средств в данной модели будут рассматриваться только платежные поручения.

В общем случае можно считать, что обработка банком внутрибанковских переводов является частным случаем обработки межбанковских переводов, поэтому для сохранения компактности модели далее будут рассматривать только межбанковские переводы.

Кража безналичных денежных средств может производиться как при исполнении исходящих платежных поручений, так и при исполнении входящих платежных поручений. При этом исходящим платежным поручением будем называть платежное поручение, направляемое банком в платежную систему Банка России, а входящим будем называть платежное поручение, поступающие в банк из платежной системы Банка России.

Декомпозиция

У2.1. Исполнение банком поддельных исходящих платежных поручений.

У2.2. Исполнение банком поддельных входящий платежных поручений.

У2.3. Нештатное изменение остатков на счете.

У2.1. Исполнение банком поддельных исходящих платежных поручений

Пояснения

Основной причиной, из-за которой банк может исполнить поддельное платежное поручение является его внедрение злоумышленниками в бизнес-процесс обработки платежей.

Декомпозиция

У2.1.1. Внедрение злоумышленниками поддельного исходящего платежного поручения в бизнес-процесс обработки платежей.

У2.1.1. Внедрение злоумышленниками поддельного исходящего платежного поручения в бизнес-процесс обработки платежей

Пояснения

Декомпозиция данной угрозы будет производиться по элементам информационной инфраструктуры, в которых может произойти внедрение поддельного платежного поручения.

| Элементы | Декомпозиция угрозы «У2.1.1. Внедрение злоумышленниками поддельного исходящего платежного поручения в бизнес-процесс обработки платежей» |

| Операционист банка | У2.1.1.1. |

| Сервер ДБО | У2.1.1.2. |

| Модуль интеграции ДБО-АБС | У2.1.1.3. |

| АБС | У2.1.1.4. |

| Модуль интеграции АБС-КБР | У2.1.1.5. |

| АРМ КБР | У2.1.1.6. |

| Модуль интеграции КБР-УТА | У2.1.1.7. |

| УТА | У2.1.1.8. |

| Канал передачи электронных сообщений | У2.1.1.9. |

Декомпозиция

У2.1.1.1. <…> в элементе «Операционист банка».

У2.1.1.2. <…> в элементе «Сервер ДБО».

У2.1.1.3. <…> в элементе «Модуль интеграции ДБО-АБС».

У2.1.1.4. <…> в элементе «АБС».

У2.1.1.5. <…> в элементе «Модуль интеграции АБС-КБР».

У2.1.1.6 .<…> в элементе «АРМ КБР».

У2.1.1.7 .<…> в элементе «Модуль интеграции КБР-УТА».

У2.1.1.8. <…> в элементе «УТА».

У2.1.1.9. <…> в элементе «Канал передачи электронных сообщений».

У2.1.1.1. <…> в элементе «Операционист банка»

Пояснения

Операционист при приеме бумажного платежного поручения от клиента заносит на его основании электронный документ в АБС. Подавляющее большинство современных АБС основано на архитектуре клиент-сервер, что позволяет произвести анализ данной угрозы на базе типовой модели угроз клиент-серверных информационных систем.

Декомпозиция

У2.1.1.1.1. Операционист банка принял от злоумышленника, представившегося клиентом банка, поддельное платежное поручение на бумажном носителе.

У2.1.1.1.2. От имени операциониста банка в АБС внесено поддельное электронное платежное поручение.

У2.1.1.1.2.1. Операционист действовал по злому умыслу или совершил непреднамеренную ошибку.

У2.1.1.1.2.2. От имени операциониста действовали злоумышленники:

У2.1.1.1.2.2.1. Ссылка: «Типовая модель угроз. Информационная система, построенная на базе архитектуры клиент-сервер. У1. Совершение злоумышленниками несанкционированных действий от имени легитимного пользователя».

Примечание.

Типовые модели угроз будут рассмотрены в следующих статьях.

У2.1.1.2. <…> в элементе «Сервер ДБО»

Декомпозиция

У2.1.1.2.1. Сервер ДБО принял от имени клиента должным образом заверенное платежное поручение, но составленное злоумышленниками без согласия клиента:

У2.1.1.2.1.1. Ссылка: «Типовая модель угроз. Информационная система, построенная на базе архитектуры клиент-сервер. У1. Совершение злоумышленниками несанкционированных действий от имени легитимного пользователя».

У2.1.1.2.2. Злоумышленники внедрили в сервер ДБО поддельное платежное поручение:

У2.1.1.2.2.1. Ссылка: «Типовая модель угроз. Информационная система, построенная на базе архитектуры клиент-сервер. У2. Несанкционированная модификация защищаемой информации во время ее обработки серверной частью информационной системы».

У2.1.1.3. <…> в элементе «Модуль интеграции ДБО-АБС»

Декомпозиция

У2.1.1.3.1. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.1.1.4. <…> в элементе «АБС»

Декомпозиция

У2.1.1.4.1. Ссылка: «Типовая модель угроз. Информационная система, построенная на базе архитектуры клиент-сервер. У2. Несанкционированная модификация защищаемой информации во время ее обработки серверной частью информационной системы».

У2.1.1.5. <…> в элементе «Модуль интеграции АБС-КБР»

Декомпозиция

У2.1.1.5.1. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.1.1.6. <…> в элементе «АРМ КБР»

Пояснения

Основной функцией АРМ КБР с точки зрения информационной безопасности является криптографическая защита электронных сообщений, которыми банк обменивается с платежной системой Банка России. Все исходящие платежные документы шифруются на открытых ключах Банка России и закрытых ключах электронной подписи банка.

Декомпозиция (И):

У2.1.1.6.1. Шифрование поддельного платежного поручения на открытых ключах Банка России:

У2.1.1.6.1.1. Ссылка: «Типовая модель угроз. Система криптографической защиты информации. У2. Зашифрование подложных данных от имени легитимного отправителя».

У2.1.1.6.2. Электронная подпись поддельного платежного поручения на закрытых ключах банка:

У2.1.1.6.2.1. Ссылка: «Типовая модель угроз. Система криптографической защиты информации. У4. Создание электронной подписи легитимного подписанта под подложными данными».

У2.1.1.7. <…> в элементе «Модуль интеграции КБР-УТА»

Пояснения

В соответствии с технологическим процессом обработки платежей электронные сообщения на участке АРМ КБР — ЦБ РФ подписаны электронной подписью и зашифрованы. Соответственно внедрение поддельного платежного поручения на данном этапе возможно только в том случае, если злоумышленникам удалось в обход стандартной процедуры криптографической защиты зашифровать и подписать поддельное платежное поручение.

Декомпозиция (И):

У2.1.1.7.1. Ссылка: «Текущая модель угроз. У2.1.1.6. <…> в элементе «АРМ КБР».

У2.1.1.7.2. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.1.1.8. <…> в элементе «УТА»

Пояснения

УТА — это, по сути, информационный робот, осуществляющий обмен криптографически защищенными электронными сообщениями с ЦБ РФ. Угрозы информационной безопасности данного элемента соответствуют с угрозами модулей интеграции.

Декомпозиция (И):

У2.1.1.8.1. Ссылка: «Текущая модель угроз. У2.1.1.6. <…> в элементе «АРМ КБР».

У2.1.1.8.2. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.1.1.9. <…> в элементе «Канал передачи электронных сообщений»

Декомпозиция (И):

У2.1.1.9.1. Ссылка: «Текущая модель угроз. У2.1.1.6. <…> в элементе «АРМ КБР».

У2.1.1.9.2. Передача злоумышленниками поддельного платежного поручения в Банк России:

У2.1.1.9.2.1. <…> во время сеанса связи с Банком России, установленного от имени банка.

У2.1.1.9.2.2. <…> с помощью курьера на ОМНИ.

У2.2. Исполнение банком поддельного входящего платежного поручения

Декомпозиция

У2.2.1. Внедрение злоумышленниками поддельного входящего платежного поручения в бизнес-процесс обработки платежей.

У2.2.1. Внедрение злоумышленниками поддельного входящего платежного поручения в бизнес-процесс обработки платежей

Пояснения

На участке АРМ КБР — платежная система Банка России платежные поручения зашифрованы и подписаны электронной подписью. На участке АРМ КБР — АБС платежные поручения в общем случае криптографически не защищены.

Поступающие в банк платежные поручения зашифрованы на открытых ключах банка и подписаны закрытыми ключами Банка России. Ключевая система криптографической защиты базируется на частной инфраструктуре открытых ключей (private PKI), реализованной на базе СКЗИ СКАД Сигнатура и включающей в себя: удостоверяющий центр Банка России и пользователей — кредитные организации. Все участники инфраструктуры открытых ключей доверяют сертификатам, выпущенным удостоверяющим центром ЦБ РФ.

Таким образом, чтобы внедрить поддельное входящее платежное поручение злоумышленникам необходимо скомпрометировать открытые ключи шифрования банка-получателя и ключи электронной подписи, сертификатам которых доверяет банк-получатель.

Декомпозиция данной угрозы будет производиться на основании элементов инфраструктуры, в которых может произойти внедрение поддельных входящих платежных поручений

| Элементы | Декомпозиция угрозы «У2.2.1. Внедрение злоумышленниками поддельного входящего платежного поручения в бизнес-процесс обработки платежей» |

| АБС | У2.2.1.1. |

| Модуль интеграции АБС-КБР | У2.2.1.2. |

| АРМ КБР | У2.2.1.3. |

| Модуль интеграции КБР-УТА | У2.2.1.4. |

| УТА | У2.2.1.5. |

| Канал передачи электронных сообщений | У2.2.1.6. |

Декомпозиция

У2.2.1.1. <…> в элементе «АБС».

У2.2.1.2. <…> в элементе «Модуль интеграции АБС-КБР».

У2.2.1.3 .<…> в элементе «АРМ КБР».

У2.2.1.4 .<…> в элементе «Модуль интеграции КБР-УТА».

У2.2.1.5. <…> в элементе «УТА».

У2.2.1.6. <…> в элементе «Канал передачи электронных сообщений».

У2.2.1.1. <…> в элементе «АБС»

Декомпозиция

У2.2.1.1.1. Ссылка: «Типовая модель угроз. Информационная система, построенная на базе архитектуры клиент-сервер. У2. Несанкционированная модификация защищаемой информации во время ее обработки серверной частью информационной системы».

У2.2.1.2. <…> в элементе «Модуль интеграции АБС-КБР»

Декомпозиция

У2.2.1.2.1. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.2.1.3. <…> в элементе «АРМ КБР»

Пояснения

При обработке входящих платежных документов АРМ КБР является последним рубежом обороны, задача которого расшифровать и проверить целостность входящих криптографически защищенных электронных сообщений. Защита данного этапа будет нейтрализована, если АРМ КБР, получив на вход поддельное платежное поручение, сообщит, что электронная подпись под ним верна.

Декомпозиция

У2.2.1.3.1. Успешная проверка электронной подписи поддельного входящего платежного поручения:

У2.2.1.3.1.1 Ссылка: «Типовая модель угроз. Система криптографической защиты информации. У5. Получение положительного результата проверки электронной подписи подложных данных».

У2.2.1.4. <…> в элементе «Модуль интеграции КБР-УТА»

Пояснения

Начиная с данного элемента и далее, до платежной системы Банка России, злоумышленники теряют возможность несанкционированного воздействия на систему криптографической защиты информации (СКЗИ), поэтому все данные, попадающие из Модуля интеграции в АРМ КБР, должны быть корректно зашифрованы и подписаны. Для зашифрования злоумышленники должны использовать открытые ключи банка, а для электронной подписи закрытые ключи, сертификатам которых доверяет банк.

Декомпозиция (И):

У2.2.1.4.1. Нейтрализация криптографической защиты входящих электронных сообщений (И):

У2.2.1.4.1.1. Шифрование поддельного платежного поручения на открытых ключах банка:

У2.2.1.4.1.1.1. Ссылка: «Типовая модель угроз. Система криптографической защиты информации. У2. Зашифрование подложных данных от имени легитимного отправителя».

У2.2.1.4.1.2. Электронная подпись поддельного платежного поручения на закрытых ключах, сертификатам которых доверяет банк:

У2.2.1.4.1.2.1. Ссылка: «Типовая модель угроз. Система криптографической защиты информации. У4. Создание электронной подписи легитимного подписанта под подложными данными».

У2.2.1.4.2. Ссылка: «Типовая модель угроз. Модуль интеграции. У1. Внедрение злоумышленниками подложной информации через модуль интеграции».

У2.2.1.5. <…> в элементе «УТА»

Декомпозиция:

У2.2.1.5.1. Ссылка: «Текущая модель угроз. У2.2.1.4. <…> в элементе «Модуль интеграции КБР-УТА».

У2.2.1.6. <…> в элементе «Канал передачи электронных сообщений»

Декомпозиция (И):

У2.2.1.6.1. Ссылка: «Текущая модель угроз.У2.2.1.4.1. Нейтрализация криптографической защиты входящих электронных сообщений».

У2.2.1.6.2. Получение поддельного платежного поручения из ЦБ РФ:

У2.2.1.6.2.1. <…> во время сеанса связи с Банком России, установленного от имени банка.

У2.2.1.6.2.2. <…> с помощью курьера на ОМНИ.

Заключение

В следующей статье цикла будут рассмотрены типовые модели угроз:

- информационной системы, построенной на базе архитектуры клиент-сервер

- сетевого соединения

- системы разграничения доступа

- модуля интеграции

- системы криптографической защиты информации.

В смартфоны Xiaomi (Redmi) с самого начала их развития встроен антивирус, его нельзя отключить, он работает постоянно.

Но не спешите расстраиваться, по той причине, что он входит в прошивку, его очень тщательно тестируют и улучшают, его фоновая работа незаметна, памяти он потребляет мало, а вот польза есть.

Я сейчас не буду говорить об опытных пользователях Xiaomi, которые глубоко понимают то, как работает Android, что такое потенциальные угрозы, как и где можно потенциально поймать вирус на телефон и тому подобное.

В некоторых случаях такие пользователи вовсе отключают антивирус в собственных целях, но для этого нужно либо установить кастомную прошику, либо получить ROOT-права, в общем, это для нас не нужно.

Сейчас речь пойдёт о простых пользователях Xiaomi, а вот для них антивирус весьма полезен, потому что он не только сканирует память телефона на наличие вируса, но и предупреждает о потенциальных способах потерять личные данные.

Главное – предотвратить, чем пытаться исправить уже содеянное или потерянное.

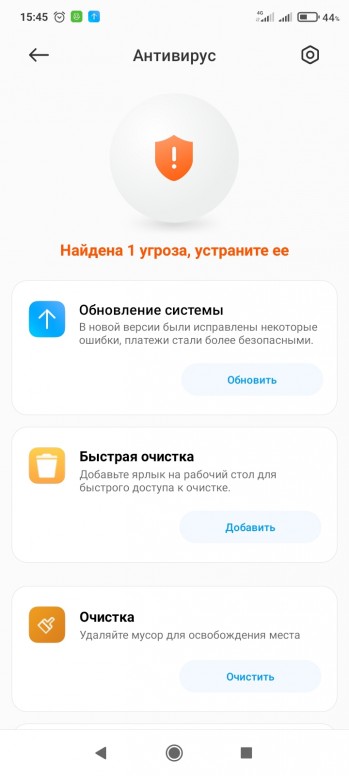

По этой причине иногда пользователи видят сообщение: «найдена 1 угроза устраните ее» и не знают, что с ней делать.

Что делать, если после проверки антивирусом на Xiaomi видите надпись «Найдена 1 угроза устраните её»

Чаще всего подобное сообщение связано с потенциальной ситуацией, а не с уже случившейся:

- Угроза платежей

- Угроза потери личных данных

Все они, как правило, связаны с тем, что вы дали тому или иному приложения разрешения, которые потенциально могут повлечь за собой неприятности.

Так, если вы дали какому-то приложению право на чтение и отправку СМС, встроенный антивирус может на это среагировать, потому что это приложение потенциально может перехватывать коды подтверждения банковским операциям, что может привести к потери денег.

Или какое-то приложение получило разрешение на работу с NFC, это также может служить причиной появления тревожного сообщения.

В итоге я советую согласиться с предложением антивируса для исправления этой ситуации, он всегда укажет вам что именно ему не понравилось, а рядом будет кнопку «Исправить». Нажмите на неё и антивирус сам всё сделает.

В редких случаях это может касаться, например, того, что антивирус решил отключить автозапуск какой-то программы, чтобы она не тратила много энергии в фоновом режиме. В большинстве случаев это оправдано, но иногда вам действительно важна эта программа. Тогда просто игнорируйте это сообщение.

Но всегда нужно внимательно ознакомится с тем, на что ругается антивирус выводя надпись найдена 1 угроза устраните ее, прежде, чем её игнорировать или исправлять.

Об авторе: MiMaster

Привет, меня зовут Тимур. Я с детства увлекался компьютерами и IT-Индустрией, мне это нравится, это моя страсть. Последние несколько лет глубоко увлёкся компанией Xiaomi: идеологией, техникой и уникальным подходом к взрывному росту бизнеса. Владею многими гаджетами Xiaomi и делюсь опытом их использования, но главное — решением проблем и казусов, возникающих при неожиданных обстоятельствах, на страницах сайта mi-check.ru

Время чтения: 4 минут (-ы)

Наши данные практически всегда под защитой, конечно, если вы не вводите их на откровенно мошеннических сайтах. Рассказываем, кто и как следит за безопасностью онлайн-платежей, и какова ваша роль в этом процессе.

По статистике больше половины белорусов никогда не совершали платежей в интернете. Наверняка, одна из причин – в сомнениях. До сих пор жив стереотип о том, что покупки в сети могут быть небезопасными. Могут, но только если вы сами не соблюдаете «технику безопасности». Давайте разберемся, как происходит процесс онлайн-платежей, кто и на каком этапе защищает наши деньги, и как мы сами можем себя обезопасить.

Кто и как отвечает за безопасность

В каждом интернет-платеже принимают участие не только покупатель и магазин, но также:

- банк-эмитент – тот, кто выпустил карту, по которой совершается оплата;

- банк-эквайер – тот, который работает на стороне торговой точки или сервиса и обрабатывает входящий платеж;

- а также платежные системы – в Беларуси это, как правило, Visa, Mastercard или Белкарт.

И все стороны заинтересованы в том, чтобы платежи совершались безопасно. Более того, они несут за это ответственность. Так каким же образом нас виртуально защищают?

Существует ряд протоколов и правил, которые не позволяют попасть данным вашей карточки в руки мошенников. Протокол SSL (Secure Socked Layer) используется браузером для соединения с сервером в тех случаях, если нужно обеспечить высокий уровень защиты передаваемой информации. О наличии безопасного соединения с нужным сайтом свидетельствует буква «s» в протоколе http в адресной строке – https, а также символ замка. Сайты, использующие SSL, передают данные, закрытые шифром, взломать который невозможно.

Технология 3d Secure позволяет максимально достоверно подтвердить, что именно вы совершаете данный платеж. У платежных систем услуга такой проверки называется Verified by Visa и Mastercard SecureCode.

– Изначально технология 3d Secure была разработана для Visa, – рассказал региональный директор Visa Игорь Ковалев. – До появления этой технологии клиенты при совершении покупки в интернет-магазине вводили свои имя и фамилию, номер карты, срок ее действия и код безопасности CVV2. Но поскольку код безопасности написан на самой карте, то его могли узнать другие люди. В связи с этим компания Visa предложила использовать еще один секретный код, который известен пользователю, но не написан на карте. Когда сервис только появился, этот дополнительный код был статичным – устанавливался банком или самим клиентом. Однако, как и все статичное, он мог быть подвергнут компрометации. Поэтому было принято решение создать динамичный пароль, который меняется при совершении каждой новой операции. Самый распространенный метод доставки такого пароля сейчас – СМС-сообщение.

Стандарт PCI DSS определяет требования к организациям, которые хранят, обрабатывают или передают данные платежных карт, а также к организациям, которые могут влиять на безопасность этих данных. С середины 2012 года все организации, задействованные в процессе хранения, обработки и передачи данных должны соответствовать требованиям PCI DSS. Visa и MasterCard требуют от торговых предприятий и поставщиков услуг, работающих в интернете, полного соответствия этому стандарту.

Антифрод-системы позволяют банкам и платежным системам с помощью определенных правил, фильтров и списков, по которым и проверяется каждая транзакция, выявить подозрительные операции и не допустить их. Такие системы помогают предотвратить списание денег, если есть подозрение на мошенничество. Каждая операция, проходя через платформу, анализируется, после чего дается рекомендация отклонить или применить дополнительную проверку.

Что могу сделать я, чтобы защитить свои платежи

Да, за безопасность онлайн-платежей отвечают все участники процесса, в том числе и мы как покупатели (те, кто добровольно вводит данные своей карты). Мы попросили экспертов платежных систем Visa и Mastercard дать советы, как снизить риски мошенничества, рассказать о «технике безопасности».

- Подключите в банке оповещение с помощью смс. Так вы будете оперативно получать информацию о том, какие платежи и когда были совершены с вашей карты.

- Обязательно подключите технологию 3d Secure, при этом обращайте внимание на назначение платежа, которое приходит в СМС-сообщении от банка вместе с проверочным кодом. Если технология поддерживается онлайн-продавцом, на его сайте есть логотипы Verified by Visa (VbV) и (или) MasterCard® SecureCode™.

- Обращайте внимание на безопасность интернет-соединения – то есть на наличие протокола https. Если сервер не защищен и данные не зашифрованы, то возможен несанкционированный доступ к частной информации и дальнейшее использование ее в мошеннических целях.

- Не сообщайте третьим лица пароли от интернет-банка, а также не передавайте свою карточку даже родственникам.

- Держите под рукой номер горячей линии вашего банка, чтобы связаться с ним в случае необходимости. Этот телефон вы всегда можете найти на оборотной стороне карты.

- Если карта потеряна, оперативно свяжитесь с банком. Карту заблокируют, чтобы никто не мог ею воспользоваться.

- Если вы совершаете покупку в новом интернет-магазине, то стоит сначала изучить отзывы о нем.

– Одной из наиболее распространенных сейчас техник мошенничества является так называемая «социальная инженерия», когда злоумышленники связываются с вами, например, по телефону. Пользуясь вашим доверием, они начинают задавать вопросы и получают информацию о номере вашей карты, кодовом слове и так далее. Люди должны понимать, что ни платежная система, ни банк не будут запрашивать у вас подобную информацию, – говорит вице-президент Мastercard в Беларуси Вадим Головчиц.

Будьте бдительны и внимательны к мелочам, и не бойтесь платить в интернете. Это не только удобно, но и очень приятно!

Читайте нас в Telegram и

Яндекс.Дзен

первыми узнавайте о новых статьях!