|

serduke |

|

|

Статус: Новичок Группы: Участники

|

Всем доброго времени суток. на виртуалке пытаемся запустить stunnel в конфигурации сервер после запуска в логе: 2012.09.06 22:04:08 LOG5[2896:1996]: stunnel 4.18 on x86-pc-unknown 2012.09.06 22:04:09 LOG3[2896:1996]: Error creating credentials ОС MS Windows Server 2003 R2 конфиг stunnel: Вложение(я):

У Вас нет прав для просмотра или загрузки вложений. Попробуйте зарегистрироваться. |

|

|

|

Мясников Роман |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Добры день. |

|

|

|

serduke |

|

|

Статус: Новичок Группы: Участники

|

Добрый день, Роман. stunnel.conf лежит в system32 |

|

|

|

Мясников Роман |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

В вашем сертификате «Проверки подлинности сервера» CN (Comman Name) содержит VM-HASP-VR1 который не допустим на котором stunnel принимаем трафик |

|

|

|

serduke |

|

|

Статус: Новичок Группы: Участники

|

к сожалению не помогло. |

|

|

|

Мясников Роман |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Установлен сертификат сервера в хранилище «Личные» локального компьютера с привязкой к контейнеру закрытого ключа? |

|

|

|

serduke |

|

|

Статус: Новичок Группы: Участники

|

да, сертификат установлен в хранилище «Личные» и привязан к контейнеру закрытого ключа, скрины приложил Пользователь serduke прикрепил следующие файлы:

У Вас нет прав для просмотра или загрузки вложений. Попробуйте зарегистрироваться. |

|

|

|

Мясников Роман |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

В какой кодировке сохранили файл сертификата на диске? |

|

|

|

serduke |

|

|

Статус: Новичок Группы: Участники

|

в кодировке DER |

|

|

|

Мясников Роман |

|

|

Статус: Сотрудник Группы: Участники Сказал(а) «Спасибо»: 1 раз |

Пришлите файл сертификата. |

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

Содержание

- Веб — сервис интеграции

- Веб — сервис интеграции

- Керберос интеграция в AD, ошибка при логине

Веб — сервис интеграции

Уважаемый участник рынка ДМДК!

Инструкция по работе с интеграционным сервисом

размещена в разделе «Для бизнеса».

2022.01.29 15:37:14 LOG7[48488:77600]: Creating a new thread

2022.01.29 15:37:14 LOG7[48488:77600]: New thread created

2022.01.29 15:37:14 LOG7[48488:67800]: client start

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT started

2022.01.29 15:37:14 LOG7[48488:67800]: FD 336 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on local socket

2022.01.29 15:37:14 LOG5[48488:67800]: Work_AT connected from 127.0.0.1:54057

2022.01.29 15:37:14 LOG7[48488:67800]: FD 412 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT connecting

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: waiting 10 seconds

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: connected

2022.01.29 15:37:14 LOG7[48488:67800]: Remote FD=412 initialized

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on remote socket

2022.01.29 15:37:14 LOG7[48488:67800]: start SSPI connect

2022.01.29 15:37:14 LOG5[48488:67800]: try to read the client certificate

2022.01.29 15:37:14 LOG7[48488:67800]: open file C:stunnelWork_AT.cer with certificate

2022.01.29 15:37:14 LOG3[48488:67800]: **** Error 0x8009030e returned by AcquireCredentialsHandle

2022.01.29 15:37:14 LOG3[48488:67800]: Credentials complete

2022.01.29 15:37:14 LOG3[48488:67800]: Error creating credentials

2022.01.29 15:37:14 LOG5[48488:67800]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2022.01.29 15:37:14 LOG7[48488:67800]: free Buffers

2022.01.29 15:37:14 LOG5[48488:67800]: incomp_mess = 0, extra_data = 0

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT finished (0 left)

Источник

Веб — сервис интеграции

Уважаемый участник рынка ДМДК!

Инструкция по работе с интеграционным сервисом

размещена в разделе «Для бизнеса».

Здравствуйте.

Я с вопросом по stunnel.

Имеем в анамнезе: Win10Pro x64, stunnel.x64, clicer.cer, выпущенный тестовым УЦ криптопро и установленный в личные нового пользователя винды с парольным входом.

Служба стартует автоматически. stunnel.conf лежит в c:WindowsSystem32 и выглядит так:

output=c:stunnelstunnel.log

socket=l:TCP_NODELAY=1

socket=r:TCP_NODELAY=1

debug=7

[https]

client=yes

accept=127.0.0.1:1500

connect=195.209.130.19:443

cert=C:stunnelclicer.cer

verify=0

Кусок лога выглядит так:

2021.10.27 10:40:39 LOG3[11048:11432]: Error creating credentials

2021.10.27 10:40:39 LOG5[11048:11432]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2021.10.27 10:40:39 LOG7[11048:11432]: free Buffers

2021.10.27 10:40:39 LOG5[11048:11432]: incomp_mess = 0, extra_data = 0

2021.10.27 10:40:39 LOG7[11048:11432]: https finished (0 left)

2021.10.27 10:40:39 LOG7[11048:7752]: https accepted FD=428 fr om 127.0.0.1:50323

2021.10.27 10:40:39 LOG7[11048:7752]: Creating a new thread

2021.10.27 10:40:39 LOG7[11048:7752]: New thread created

2021.10.27 10:40:39 LOG7[11048:13304]: client start

2021.10.27 10:40:39 LOG7[11048:13304]: https started

2021.10.27 10:40:39 LOG7[11048:13304]: FD 428 in non-blocking mode

2021.10.27 10:40:39 LOG7[11048:13304]: TCP_NODELAY option set on local socket

2021.10.27 10:40:39 LOG5[11048:13304]: https connected from 127.0.0.1:50323

2021.10.27 10:40:39 LOG7[11048:13304]: FD 476 in non-blocking mode

2021.10.27 10:40:39 LOG7[11048:13304]: https connecting

2021.10.27 10:40:39 LOG7[11048:13304]: connect_wait: waiting 10 seconds

2021.10.27 10:40:39 LOG7[11048:13304]: connect_wait: connected

2021.10.27 10:40:39 LOG7[11048:13304]: Remote FD=476 initialized

2021.10.27 10:40:39 LOG7[11048:13304]: TCP_NODELAY option set on remote socket

2021.10.27 10:40:39 LOG7[11048:13304]: start SSPI connect

2021.10.27 10:40:39 LOG5[11048:13304]: try to read the client certificate

2021.10.27 10:40:39 LOG7[11048:13304]: open file C:stunnelclicer.cer with certificate

2021.10.27 10:40:39 LOG5[11048:13304]: CertFindCertificateInStore not find client certificate in store CURRENT_USER. Looking at LOCAL_MACHINE

2021.10.27 10:40:39 LOG3[11048:13304]: Error 0x80070057 returned by CertFindCertificateInStore

2021.10.27 10:40:39 LOG3[11048:13304]: Error creating credentials

2021.10.27 10:40:39 LOG5[11048:13304]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2021.10.27 10:40:39 LOG7[11048:13304]: free Buffers

2021.10.27 10:40:39 LOG5[11048:13304]: incomp_mess = 0, extra_data = 0

2021.10.27 10:40:39 LOG7[11048:13304]: https finished (0 left)

Источник

Все новые темы

| Автор | ||||

|---|---|---|---|---|

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Зарегистрируйтесь и реклама исчезнет!

|

||||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Omikums Новичок Зарегистрирован: 17.09.2013

|

|

|||

| Вернуться к началу |

|

|||

|

||||

| Ser4o Новичок Зарегистрирован: 27.06.2018 |

|

|||

| Вернуться к началу |

|

|||

|

||||

| ADMINDM guru

Зарегистрирован: 04.11.2007 Источник Adblock |

Веб — сервис интеграции

Уважаемый участник рынка ДМДК!

Инструкция по работе с интеграционным сервисом

размещена в разделе «Для бизнеса».

2022.01.29 15:37:14 LOG7[48488:77600]: Creating a new thread

2022.01.29 15:37:14 LOG7[48488:77600]: New thread created

2022.01.29 15:37:14 LOG7[48488:67800]: client start

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT started

2022.01.29 15:37:14 LOG7[48488:67800]: FD 336 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on local socket

2022.01.29 15:37:14 LOG5[48488:67800]: Work_AT connected from 127.0.0.1:54057

2022.01.29 15:37:14 LOG7[48488:67800]: FD 412 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT connecting

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: waiting 10 seconds

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: connected

2022.01.29 15:37:14 LOG7[48488:67800]: Remote FD=412 initialized

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on remote socket

2022.01.29 15:37:14 LOG7[48488:67800]: start SSPI connect

2022.01.29 15:37:14 LOG5[48488:67800]: try to read the client certificate

2022.01.29 15:37:14 LOG7[48488:67800]: open file C:stunnelWork_AT.cer with certificate

2022.01.29 15:37:14 LOG3[48488:67800]: **** Error 0x8009030e returned by AcquireCredentialsHandle

2022.01.29 15:37:14 LOG3[48488:67800]: Credentials complete

2022.01.29 15:37:14 LOG3[48488:67800]: Error creating credentials

2022.01.29 15:37:14 LOG5[48488:67800]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2022.01.29 15:37:14 LOG7[48488:67800]: free Buffers

2022.01.29 15:37:14 LOG5[48488:67800]: incomp_mess = 0, extra_data = 0

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT finished (0 left)

Источник

Веб — сервис интеграции

Уважаемый участник рынка ДМДК!

Инструкция по работе с интеграционным сервисом

размещена в разделе «Для бизнеса».

Здравствуйте.

Я с вопросом по stunnel.

Имеем в анамнезе: Win10Pro x64, stunnel.x64, clicer.cer, выпущенный тестовым УЦ криптопро и установленный в личные нового пользователя винды с парольным входом.

Служба стартует автоматически. stunnel.conf лежит в c:WindowsSystem32 и выглядит так:

output=c:stunnelstunnel.log

socket=l:TCP_NODELAY=1

socket=r:TCP_NODELAY=1

debug=7

[https]

client=yes

accept=127.0.0.1:1500

connect=195.209.130.19:443

cert=C:stunnelclicer.cer

verify=0

Кусок лога выглядит так:

2021.10.27 10:40:39 LOG3[11048:11432]: Error creating credentials

2021.10.27 10:40:39 LOG5[11048:11432]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2021.10.27 10:40:39 LOG7[11048:11432]: free Buffers

2021.10.27 10:40:39 LOG5[11048:11432]: incomp_mess = 0, extra_data = 0

2021.10.27 10:40:39 LOG7[11048:11432]: https finished (0 left)

2021.10.27 10:40:39 LOG7[11048:7752]: https accepted FD=428 fr om 127.0.0.1:50323

2021.10.27 10:40:39 LOG7[11048:7752]: Creating a new thread

2021.10.27 10:40:39 LOG7[11048:7752]: New thread created

2021.10.27 10:40:39 LOG7[11048:13304]: client start

2021.10.27 10:40:39 LOG7[11048:13304]: https started

2021.10.27 10:40:39 LOG7[11048:13304]: FD 428 in non-blocking mode

2021.10.27 10:40:39 LOG7[11048:13304]: TCP_NODELAY option set on local socket

2021.10.27 10:40:39 LOG5[11048:13304]: https connected from 127.0.0.1:50323

2021.10.27 10:40:39 LOG7[11048:13304]: FD 476 in non-blocking mode

2021.10.27 10:40:39 LOG7[11048:13304]: https connecting

2021.10.27 10:40:39 LOG7[11048:13304]: connect_wait: waiting 10 seconds

2021.10.27 10:40:39 LOG7[11048:13304]: connect_wait: connected

2021.10.27 10:40:39 LOG7[11048:13304]: Remote FD=476 initialized

2021.10.27 10:40:39 LOG7[11048:13304]: TCP_NODELAY option set on remote socket

2021.10.27 10:40:39 LOG7[11048:13304]: start SSPI connect

2021.10.27 10:40:39 LOG5[11048:13304]: try to read the client certificate

2021.10.27 10:40:39 LOG7[11048:13304]: open file C:stunnelclicer.cer with certificate

2021.10.27 10:40:39 LOG5[11048:13304]: CertFindCertificateInStore not find client certificate in store CURRENT_USER. Looking at LOCAL_MACHINE

2021.10.27 10:40:39 LOG3[11048:13304]: Error 0x80070057 returned by CertFindCertificateInStore

2021.10.27 10:40:39 LOG3[11048:13304]: Error creating credentials

2021.10.27 10:40:39 LOG5[11048:13304]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2021.10.27 10:40:39 LOG7[11048:13304]: free Buffers

2021.10.27 10:40:39 LOG5[11048:13304]: incomp_mess = 0, extra_data = 0

2021.10.27 10:40:39 LOG7[11048:13304]: https finished (0 left)

Источник

Как разблокировать аккаунт после 5 неудачных попыток входа

Как разблокировать аккаунт после 5 неудачных попыток входа

Наверное, каждый сталкивался с ошибкой при попытке авторизации с не валидными данными, которая по-английски звучит так

Sorry, there have been more than 5 failed login attempts for this account. It is temporarily blocked. Try again later or request a new password.

Аккаунт временно заблокирован по причине более чем 5 неудачных попыток входа. Попробуйте войти позже, или запросите новый пароль.

Это простая самооборона Друпала, которая активируется после 5 (по умолчанию) попыток входа. Таким образом, система не позволяет злоумышленникам забрутофорсить (англ. brute force. Cм. Полный перебор) сайт. Работает она достаточно просто: во время каждой авторизации, Друпал сохраняет ip-адрес пользователя, запоминая при этом, точную дату события и дату окончания «срока годности» попытки.

Вот некоторые нюансы:

- По умолчанию «срок годности» составляет 1 земной час.

- Количество возможных, неудачных попыток входа — 5.

- Эти значения могут быть изменены.

- Вместо ip-адреса может быть сохранено имя хоста.

- Данные, у которых истек «срок годности» очищаются только по крону.

- Вы можете войти в систему, в любом случае если пройдете процедуру «Сброса пароля»!

Вот еще один интересный факт:

Вы можете имя пользователя указать верно, но при этом 5 раз ошибиться с паролем. В таком случае, попытки авторизации будут запрещены на 6 часов. При этом, через 60 минут можно будет повторить попытку входа, но с другого ip-адреса.

Что касается простых смертных — мы разобрались. Администраторы, же или программисты могут сталкиваться с этой проблемой чаще, т.к. им хлеб в рот не клади, дай только что-нибудь сломать. К счастью, для тех у кого есть доступ к Драшу или напрямую к базе могут обойтись без сброса пароля или часового ожидания. Нужно просто почистить таблицу flood

. Вот восемь способов это сделать.

Проблемы, ошибки, неточности в тексте пишите в комментах.

Источник

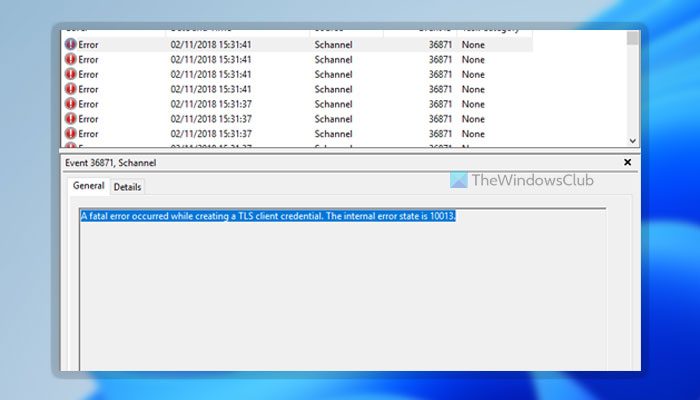

Неустранимая ошибка при создании учетных данных клиента TLS (10013).

Если вы получаете фатальную ошибку при создании ошибки учетных данных клиента TLS в средстве просмотра событий, вы можете устранить проблему с помощью этого руководства. Эта ошибка возникает как в Windows 11, так и в Windows 10. Однако решения одинаковы независимо от операционной системы.

Все сообщение об ошибке говорит:

Неустранимая ошибка при создании учетных данных клиента TLS. Состояние внутренней ошибки — 10013.

Эта ошибка появляется на вашем компьютере, если у вас не включены TLS 1.0 и TLS 1.1. Хотя некоторым программам может не потребоваться TLS 1.2 или TLS 1.3, некоторым старым программам они могут понадобиться для подключения к Интернету. Если это произойдет, вы можете избавиться от этой ошибки с помощью этих решений.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Неустранимая ошибка при создании учетных данных клиента TLS.

Исправить Неустранимая ошибка при создании учетных данных клиента TLS. Состояние внутренней ошибки — 10013. при создании ошибки учетных данных клиента TLS выполните следующие действия:

- Включите TLS 1.0/1.1 с помощью свойств Интернета.

- Изменить значения в реестре

Чтобы узнать больше об этих шагах, продолжайте читать.

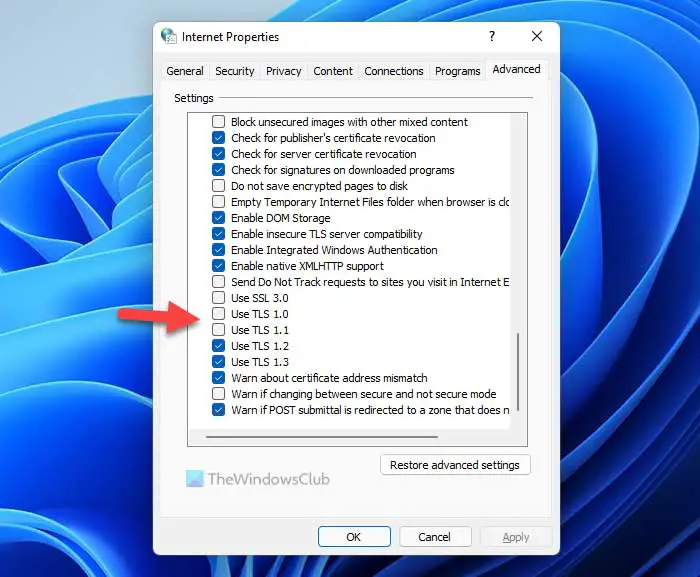

1]Включите TLS 1.0/1.1, используя свойства Интернета.

Как было сказано ранее, вам необходимо включить или включить TLS 1.0 и TLS 1.1 на вашем компьютере, чтобы решить эту проблему. Поскольку они не включены по умолчанию в Windows 11 и Windows 10, вам необходимо сделать это вручную. Для этого вы можете воспользоваться помощью Интернет-свойства панель. Чтобы включить TLS 1.0/1.1 в Windows 11/10, сделайте следующее:

- Найдите интернет-свойства в поле поиска на панели задач.

- Нажмите на отдельный результат поиска.

- Перейдите на вкладку «Дополнительно».

- Найдите TLS 1.0 и TLS 1.1.

- Отметьте оба флажка.

- Нажмите кнопку ОК.

Возможно, вам придется перезагрузить компьютер, чтобы выполнить работу. После этого вы не найдете вышеупомянутое сообщение об ошибке. Чтобы убедиться в этом, вы можете открыть средство просмотра событий и проверить, решена ли проблема или нет.

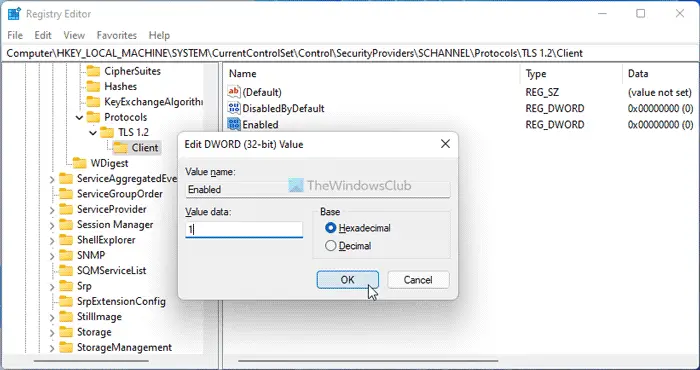

2]Изменить значения в реестре

Если вы получаете вышеупомянутую ошибку, простое изменение в файле реестра может решить проблему. Однако вам может понадобиться создать некоторые ключи и значения REG_DWORD. Будь то Windows 11, Windows 10 или любая другая старая версия, вы можете сделать следующее:

Нажмите Win + R, чтобы открыть окно «Выполнить».

Введите regedit> нажмите кнопку «ОК»> выберите вариант «Да».

Перейдите по этому пути:

Щелкните правой кнопкой мыши Протоколы > Создать > Ключ и назовите его TLS 1.2.

Щелкните правой кнопкой мыши TLS 1.2 > Создать > Ключ и назовите его как Клиент.

Щелкните правой кнопкой мыши «Клиент»> «Создать»> «Значение DWORD (32-разрядное)».

Установите имя DisabledByDefault.

Щелкните правой кнопкой мыши «Клиент»> «Создать»> «Значение DWORD (32-разрядное)».

Установите имя как Включено.

Дважды щелкните по нему, чтобы установить значение данных равным 1.

Нажмите кнопку ОК.

Наконец, перезагрузите компьютер. После этого ваш компьютер больше не будет отображать такие сообщения об ошибках в средстве просмотра событий.

Как проверить, включен ли TLS 1.2?

Самый простой способ проверить, включен ли TLS 1.2 на ПК с Windows 11/10. Вы можете использовать Интернет-свойства панель. Для этого нажмите Win+R чтобы открыть приглашение «Выполнить», введите inetcpl.cpl, и ударил Войти кнопка. Затем переключитесь на Передовой вкладку и перейдите к Безопасность раздел. Теперь проверьте, Используйте TLS 1.2 флажок включен или нет. Если флажок установлен, TLS 1.2 включен.

Как проверить, включен ли TLS 1.0 на сервере?

Чтобы проверить, включен ли TLS 1.0 на сервере, вы можете выполнить те же действия, что и выше. Сказав это, вы можете искать интернет-свойства в поле поиска на панели задач и щелкните отдельное окно поиска. Перейти к Передовой вкладку и проверьте, Используйте TLS 1.0 флажок включен или нет.

Это все! Надеюсь, это руководство помогло.

Читайте . Как отключить TLS 1.0 в Windows 11/10.

Программы для Windows, мобильные приложения, игры — ВСЁ БЕСПЛАТНО, в нашем закрытом телеграмм канале — Подписывайтесь:)

Источник

Ошибка сервера 401: что это за ошибка и как ее исправить

Появление сообщения об ошибке 401 Unauthorized Error («отказ в доступе») при открытии страницы сайта означает неверную авторизацию или аутентификацию пользователя на стороне сервера при обращении к определенному url-адресу. Чаще всего она возникает при ошибочном вводе имени и/или пароля посетителем ресурса при входе в свой аккаунт. Другой причиной являются неправильные настройки, допущенные при администрировании web-ресурса. Данная ошибка отображается в браузере в виде отдельной страницы с соответствующим описанием. Некоторые разработчики интернет-ресурсов, в особенности крупных порталов, вводят собственную дополнительную кодировку данного сбоя:

- 401 Unauthorized;

- Authorization Required;

- HTTP Error 401 – Ошибка авторизации.

Попробуем разобраться с наиболее распространенными причинами возникновения данной ошибки кода HTTP-соединения и обсудим способы их решения.

Причины появления ошибки сервера 401 и способы ее устранения на стороне пользователя

При доступе к некоторым сайтам (или отдельным страницам этих сайтов), посетитель должен пройти определенные этапы получения прав:

- Идентификация – получение вашей учетной записи («identity») по username/login или email.

- Аутентификация («authentic») – проверка того, что вы знаете пароль от этой учетной записи.

- Авторизация – проверка вашей роли (статуса) в системе и решение о предоставлении доступа к запрошенной странице или ресурсу на определенных условиях.

Большинство пользователей сохраняют свои данные по умолчанию в истории браузеров, что позволяет быстро идентифицироваться на наиболее часто посещаемых страницах и синхронизировать настройки между устройствами. Данный способ удобен для серфинга в интернете, но может привести к проблемам с безопасностью доступа к конфиденциальной информации. При наличии большого количества авторизованных регистрационных данных к различным сайтам используйте надежный мастер-пароль, который закрывает доступ к сохраненной в браузере информации.

Наиболее распространенной причиной появления ошибки с кодом 401 для рядового пользователя является ввод неверных данных при посещении определенного ресурса. В этом и других случаях нужно попробовать сделать следующее:

- Проверьте в адресной строке правильность написания URL. Особенно это касается перехода на подстраницы сайта, требующие авторизации. Введите правильный адрес. Если переход на страницу осуществлялся после входа в аккаунт, разлогинитесь, вернитесь на главную страницу и произведите повторный вход с правильными учетными данными.

- При осуществлении входа с сохраненными данными пользователя и появлении ошибки сервера 401 проверьте их корректность в соответствующих настройках данного браузера. Возможно, авторизационные данные были вами изменены в другом браузере. Также можно очистить кэш, удалить cookies и повторить попытку входа. При удалении истории браузера или очистке кэша потребуется ручное введение логина и пароля для получения доступа. Если вы не помните пароль, пройдите процедуру восстановления, следуя инструкциям.

- Если вы считаете, что вводите правильные регистрационные данные, но не можете получить доступ к сайту, обратитесь к администратору ресурса. В этом случае лучше всего сделать скриншот проблемной страницы.

- Иногда блокировка происходит на стороне провайдера, что тоже приводит к отказу в доступе и появлению сообщения с кодировкой 401. Для проверки можно попробовать авторизоваться на том же ресурсе с альтернативного ip-адреса (например, используя VPN). При подтверждении блокировки трафика свяжитесь с провайдером и следуйте его инструкциям.

Некоторые крупные интернет-ресурсы с большим количеством подписчиков используют дополнительные настройки для обеспечения безопасности доступа. К примеру, ваш аккаунт может быть заблокирован при многократных попытках неудачной авторизации. Слишком частые попытки законнектиться могут быть восприняты как действия бота. В этом случае вы увидите соответствующее сообщение, но можете быть просто переадресованы на страницу с кодом 401. Свяжитесь с администратором сайта и решите проблему.

Иногда простая перезагрузка проблемной страницы, выход из текущей сессии или использование другого веб-браузера полностью решают проблему с 401 ошибкой авторизации.

Устранение ошибки 401 администратором веб-ресурса

Для владельцев сайтов, столкнувшихся с появлением ошибки отказа доступа 401, решить ее порою намного сложнее, чем обычному посетителю ресурса. Есть несколько рекомендаций, которые помогут в этом:

- Обращение в службу поддержки хостинга сайта. Как и в случае возникновения проблем с провайдером, лучше всего подробно описать последовательность действий, приведших к появлению ошибки 401, приложить скриншот.

- При отсутствии проблем на стороне хостинг-провайдера можно внести следующие изменения в настройки сайта с помощью строки Disallow:/адрес проблемной страницы. Запретить индексацию страницам с ошибкой в «rоbоts.txt», после чего добавить в файл «.htассеss» строку такого типа:

Где в поле /oldpage.html прописывается адрес проблемной страницы, а в http://site.com/newpage.html адрес страницы авторизации.

Таким образом вы перенаправите пользователей со всех страниц, которые выдают ошибку 401, на страницу начальной авторизации.

- Если после выполнения предыдущих рекомендаций пользователи при попытках авторизации все равно видят ошибку 401, то найдите на сервере файл «php.ini» и увеличьте время жизни сессии, изменив значения следующих параметров: «session.gc_maxlifetime» и «session.cookie_lifetime» на 1440 и 0 соответственно.

- Разработчики веб-ресурсов могут использовать более сложные методы авторизации и аутентификации доступа для создания дополнительной защиты по протоколу HTTP. Если устранить сбой простыми методами администрирования не удается, следует обратиться к специалистам, создававшим сайт, для внесения соответствующих изменений в код.

Хотя ошибка 401 и является проблемой на стороне клиента, ошибка пользователя на стороне сервера может привести к ложному требованию входа в систему. К примеру, сетевой администратор разрешит аутентификацию входа в систему всем пользователям, даже если это не требуется. В таком случае сообщение о несанкционированном доступе будет отображаться для всех, кто посещает сайт. Баг устраняется внесением соответствующих изменений в настройки.

Дополнительная информация об ошибке с кодом 401

Веб-серверы под управлением Microsoft IIS могут предоставить дополнительные данные об ошибке 401 Unauthorized в виде второго ряда цифр:

- 401, 1 – войти не удалось;

- 401, 2 – ошибка входа в систему из-за конфигурации сервера;

- 401, 3 – несанкционированный доступ из-за ACL на ресурс;

- 401, 501 – доступ запрещен: слишком много запросов с одного и того же клиентского IP; ограничение динамического IP-адреса – достигнут предел одновременных запросов и т.д.

Более подробную информацию об ошибке сервера 401 при использовании обычной проверки подлинности для подключения к веб-узлу, который размещен в службе MS IIS, смотрите здесь.

Следующие сообщения также являются ошибками на стороне клиента и относятся к 401 ошибке:

Как видим, появление ошибки авторизации 401 Unauthorized не является критичным для рядового посетителя сайта и чаще всего устраняется самыми простыми способами. В более сложной ситуации оказываются администраторы и владельцы интернет-ресурсов, но и они в 100% случаев разберутся с данным багом путем изменения настроек или корректировки html-кода с привлечением разработчика сайта.

Источник

Содержание

- Stunnel error 0x8009030e authenticating server credentials

- Причины ошибки 0x8009030E

- Если у вас SCVMM

- Мигрируем через Powershell

- Веб — сервис интеграции

- Stunnel error 0x8009030e authenticating server credentials

- Вопрос

- Stunnel error 0x8009030e authenticating server credentials

- Question

- Answers

- Common Windows Security Errors

- Description of Security Errors 80090302, 8009030D, 8009030E, 80090304, 80090308, 80090325, 80090326, 80090327, 80090331, 8009035D, 8009030F, 80090321

- Errors

- 0x80090302

- Possible Solutions

- 0x8009030D

- Possible Solutions

- 0x8009030E

- Possible Solutions

- 0x80090304

- 0x80090308

- Possible Causes

- 0x80090325

- 0x80090326

- Possible Solutions

- 0x80090327

- 0x80090331

- 0x8009035D

- Possible Solutions

- 0x8009030F or 0x80090321

Stunnel error 0x8009030e authenticating server credentials

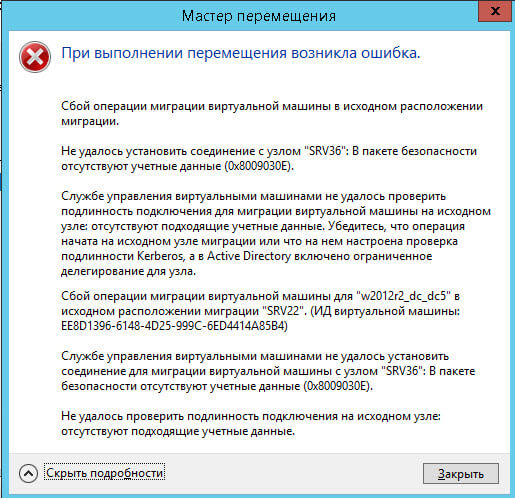

Всем привет сегодня разберем, как решается ошибка 0x8009030E при миграции виртуальной машины Hyper-V в Windows Server 2012 R2. Напомню миграция — это перемещение виртуальной машины на другой хост виртуализации, и вот во время этого процесса возникает этот неприятный момент.

Давайте подробнее посмотрим как она выглядит, я про 0x8009030E .

Причины ошибки 0x8009030E

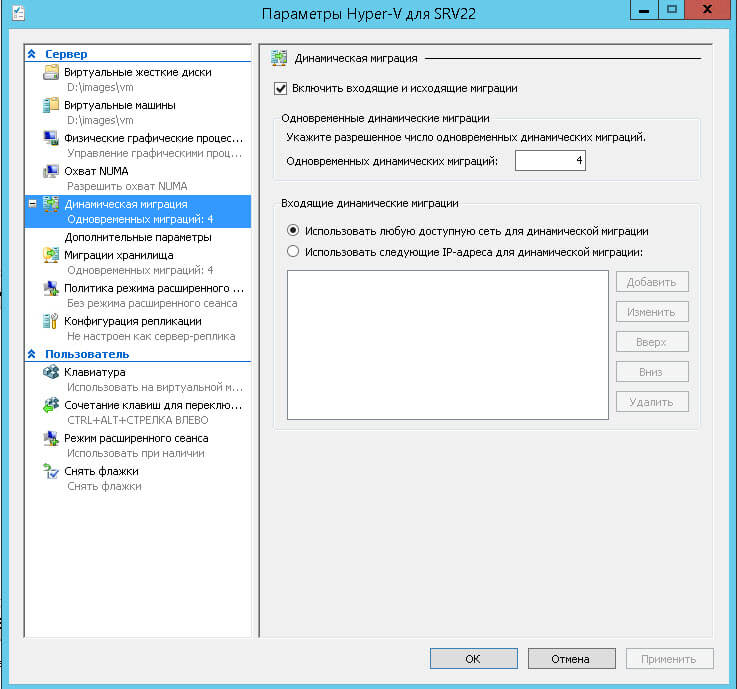

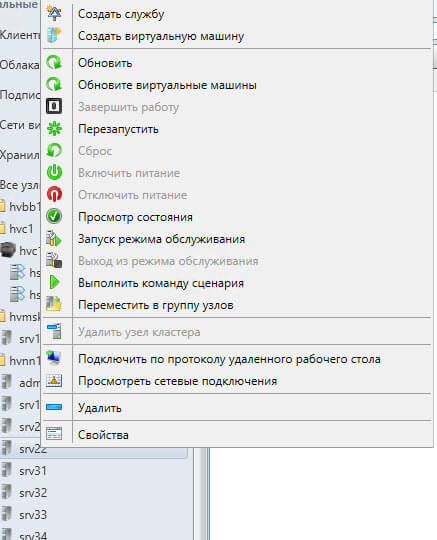

Первая причина у вас не включена динамическая миграция Hyper-V, проверить это можно в свойствах хоста виртуализации.

На вкладке Динамическая миграция, должна стоять галка Включить входящие и исходящие миграции.

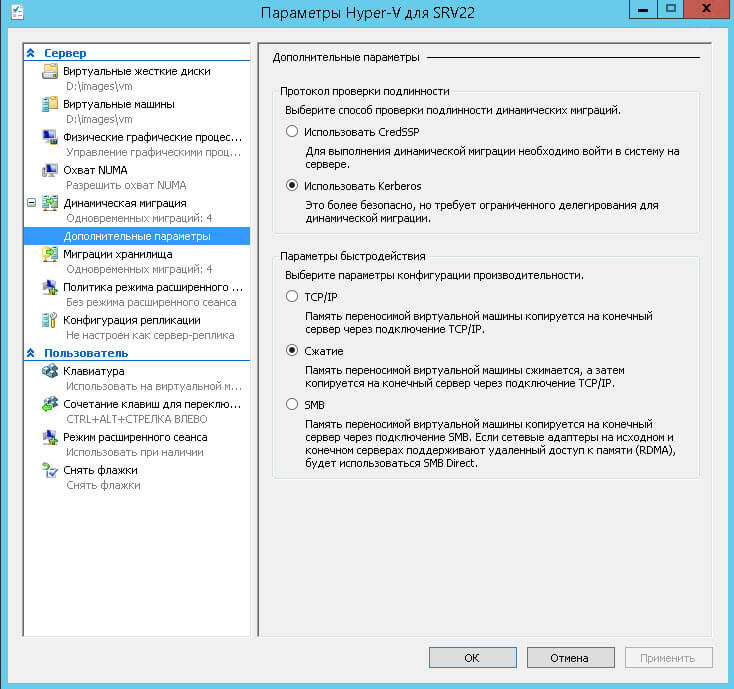

Вторая причина у вас не включен Kerberos. Если у вас по CredSSp, не удается мигрировать выставляем тогда Kerberos, для большей безопасности, его мы еще поднастроим.

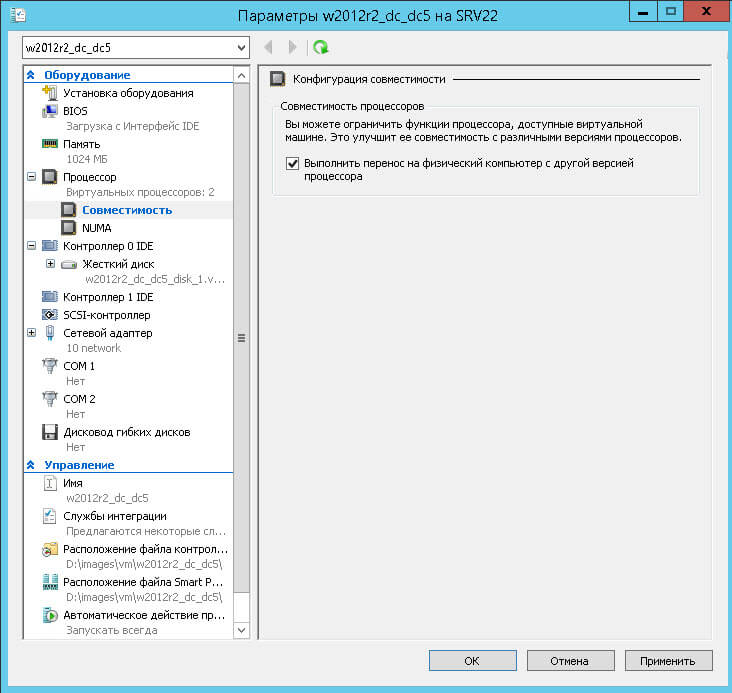

Так же если вы пытаетесь делать миграцию работающей виртуальной машины, удостоверьтесь, что у вас стоит галка в свойствах виртуалки, на вкладке Процессор (Выполнить перенос на физический компьютер с другой версией процессора). Данная галка нужна если у вас разные процессоры, так как не везде все сервера одинаковые.

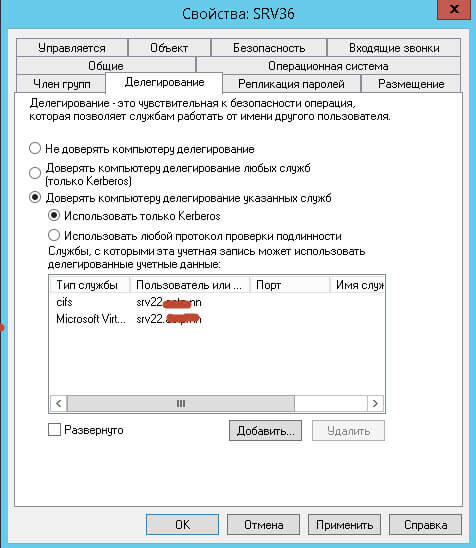

Для того чтобы kerberos отработал и вы не получили 0x8009030E при миграции виртуальной машины Hyper-V в Windows Server 2012 R2, делаем следующее. Открываем оснастку Active Directory — Пользователи и компьютеры, ищем там ваши компьютеры Hyper-V и переходим в их свойства. Перехлдим на вкладку Делегирование, выставляем там Доверять компьютеру делегирование указанных служб > Использовать только Kerberos и добавляем туда две службы первая — cifs (для миграции хранилищ), вторая — Microsoft Virtual System Migration Service

Все можно теперь мигрировать спокойно.

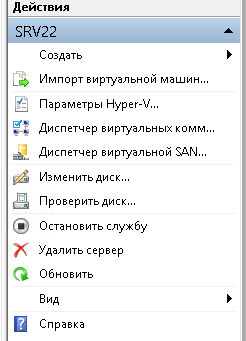

Если у вас SCVMM

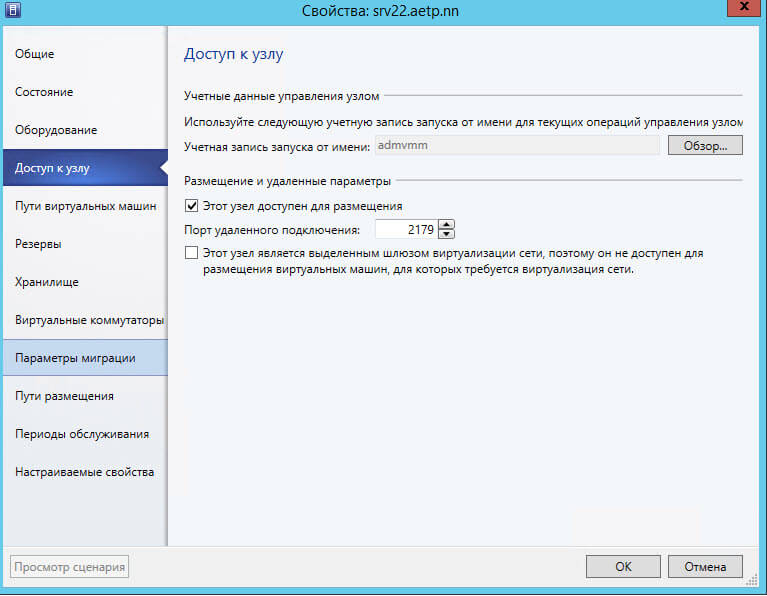

Если у вас есть scvmm, то проверьте, что в свойствах хоста

Перейдите на вкладку Доступ к узлу и проверьте, что в Учетная запись запуска от имени не пуста, если там ничег онет, то через обор добавьте.

Мигрируем через Powershell

- VMName — Имя виртуальной машины

- Hyper-V-ServerName — Имя сервера, куда вы мигрируете

- VMNameFolder — Имя папки, в которую размещается VM

Думаю было не сложно и вы победили свою ошибку 0x8009030E.

Источник

Веб — сервис интеграции

Уважаемый участник рынка ДМДК!

Инструкция по работе с интеграционным сервисом

размещена в разделе «Для бизнеса».

2022.01.29 15:37:14 LOG7[48488:77600]: Creating a new thread

2022.01.29 15:37:14 LOG7[48488:77600]: New thread created

2022.01.29 15:37:14 LOG7[48488:67800]: client start

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT started

2022.01.29 15:37:14 LOG7[48488:67800]: FD 336 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on local socket

2022.01.29 15:37:14 LOG5[48488:67800]: Work_AT connected from 127.0.0.1:54057

2022.01.29 15:37:14 LOG7[48488:67800]: FD 412 in non-blocking mode

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT connecting

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: waiting 10 seconds

2022.01.29 15:37:14 LOG7[48488:67800]: connect_wait: connected

2022.01.29 15:37:14 LOG7[48488:67800]: Remote FD=412 initialized

2022.01.29 15:37:14 LOG7[48488:67800]: TCP_NODELAY option set on remote socket

2022.01.29 15:37:14 LOG7[48488:67800]: start SSPI connect

2022.01.29 15:37:14 LOG5[48488:67800]: try to read the client certificate

2022.01.29 15:37:14 LOG7[48488:67800]: open file C:stunnelWork_AT.cer with certificate

2022.01.29 15:37:14 LOG3[48488:67800]: **** Error 0x8009030e returned by AcquireCredentialsHandle

2022.01.29 15:37:14 LOG3[48488:67800]: Credentials complete

2022.01.29 15:37:14 LOG3[48488:67800]: Error creating credentials

2022.01.29 15:37:14 LOG5[48488:67800]: Connection reset: 0 bytes sent to SSL, 0 bytes sent to socket

2022.01.29 15:37:14 LOG7[48488:67800]: free Buffers

2022.01.29 15:37:14 LOG5[48488:67800]: incomp_mess = 0, extra_data = 0

2022.01.29 15:37:14 LOG7[48488:67800]: Work_AT finished (0 left)

Источник

Stunnel error 0x8009030e authenticating server credentials

Вопрос

I have three servers.

Server A — Windows 2012 data center with Hyper-V role

Server B — Hyper-V 2012 server

Server C — Windows 2012 data center as SMB server

All servers are in the same domain that is a Windows 2003 domain controller. Both server A and B are configured for delegation to each other following the instructions from step by step as this page http://technet.microsoft.com/en-us/library/jj134199.aspx (Configure and Use Live Migration on Non-clustered Virtual Machines). My account is a member of domain admins and is also added into the local administators groups on the both servers.

When I tried to move a virtual machine from server A to server B, I got the following error.

Virtual machine migration operation failed at migration source.

Failed to establish a connection with host ‘serverB’: No credentials are available in the security package (0x8009030E).

The Virtual Machine Management Service failed to authenticate the connection for a Virtual Machine migration at the source host: no suitable credentials available. Make sure the operation is initiated on the source host of the migration, or the source host is configured to use Kerberos for the authentication of migration connections and Constrained Delegation is enabled for the host in Active Directory.

[Expanded Information]

Virtual machine migration operation for ‘share-win7templ-diff1’ failed at migration source ‘serverA’. (Virtual machine ID 250EF943-3A89-4E30-8643-E01563AF3889)

The Virtual Machine Management Service failed to establish a connection for a Virtual Machine migration with host ‘serverB’: No credentials are available in the security package (0x8009030E).

Failed to authenticate the connection at the source host: no suitable credentials available.

Источник

Stunnel error 0x8009030e authenticating server credentials

Question

I have a SCCM R2 Windows 2008 System that has been functioning great! I have setup AMT in the past successfully however I am having difficulty getting our vPro systems Provisioned on SCCM. At this point, none are provisioned. I have all the required pre-req’s in place and i have installed our external GoDaddy cert successfully as well.

The server is attempting to provision the systems, but fais with the following error:

Failed to create SSPI credential with error=0x8009030E by AcquireCredentialsHandle.

Very little information can be found for this specific error code but from what i could find it points to the SSL cert.

I created my CSR to GoDaddy using OpenSSL (openssl.exe) and i I rcvd two files from GoDaddy. My Provisioning «.cer» and their Root Chain. I needed the «.cer» to be in «.pfx» (12) format so I used openssl and created a pfx using my private key that accompanied the initial request when i first generated and then sent the information to GoDaddy. and imported the pfx into SCCM successfully

I’m pretty sure my request was properly formatted (they require 2048 bit now) but i do have my private key so is there a way to attach/import that into the Local Computer Store (where the public key already is) and then export to .pfx to try that?

I have attached a screen shot of the «Start Task» to «End Task»

Has anybody expierenced this before? Any help is appreciated ! THanks!

Answers

Short Answer — The Root CA Chain needs to be included in the PFX file you use for SCCM / WS Man Trans

Answer — This was the first time I used OpenSSL binaries to create the cert request to the 3rd party cert provider. Not a problem. It worked and i rcvd two files back. The .CER file and the Certificate Root Chain. Since I used OpenSSL to create the request, i had to use OpenSSL to convert the CER into a PFX using the Private Key i initially created via OpenSLL. Once you convert the CER into a PFX, you need to import all 3 files (CER, Root Chain, and PFX) into the Local Computer Store. Once its imported, you need to Right Click on the Provisiong Cert (PFX) and select export. There will be an option for «Export all certificates in the chain if possible» or something along the lines of that. Once the export is complete, the PFX file you now exported is the PFX file you will use in SCCM and WSMan Trans.

The problem i had was that I didnt include the cert root chain when converting my CER into PFX using OpenSSL. Once i imported / exported from the Windows Local Computer Store, the gates opened and within 15 min i see them all coming into the AD OU i created and all is well.

For anyone interested, the commands i used to request and subsquently convert the cer into a PFX are as follows:

Источник

Common Windows Security Errors

Description of Security Errors 80090302, 8009030D, 8009030E, 80090304, 80090308, 80090325, 80090326, 80090327, 80090331, 8009035D, 8009030F, 80090321

Date Entered: 06/10/2015 Last Updated: 04/09/2018

Errors

0x80090302

Possible Solutions

This can be done on any of the components that support SSL by using the SSLEnabledProtocols configuration setting. As an example setting the Icharge component to use TLS 1.2 would look like this

Please note the documentation linked above is specifically for the current .NET Editions. For other editions or older versions please reference the help file included with the product.

0x8009030D

Possible Solutions

Using OpenSSL, the certificate can be converted with the command:

openssl pkcs12 -export -passout pass:»» -in cert_key_pem.txt -out cert_key_out.pfx -name «My Certificate»

Then change the SSLCertStoreType to PFXFile in your code, before setting the SSLCertSubject.

0x8009030E

Possible Solutions

0x80090304

- This error may to be related to Windows rejecting weak security. Microsoft KB 3061518 explains the issue. To summarize the article, simply set the ClientMinKeyBitLength DWORD value at the following location to 00000200 .

After a restart, if this corrects the issue, then it is an indication that the server’s certificate uses a DHE Key length that is too small and should be updated.

0x80090308

Possible Causes

0x80090325

The SSL client certificate specified in the request was not accepted by the server. During the SSL handshake the issuer certificates of the SSL client certificate are not included. In Linux the OpenSSLCADir configuration setting must be set to the directory where the hash files exist so the chain is included. In Windows the issuer certs must be in the Personal store. In Java, the issuer certificates are read from the PEM file.

0x80090326

Possible Solutions

0x80090327

This usually means that the server requires SSL client authentication and a new certificate is specified. Check the SSLStatus Event for details.

0x80090331

Most commonly, especially with Windows XP/Windows Server 2003, the client is probably old and doesn’t support the newer ciphers required by the server. Here is a list of ciphers supported in XP.

0x8009035D

Possible Solutions

0x8009030F or 0x80090321

These errors are known to occur on Windows 8.1 and Windows Server 2012 R2 when using TLS 1.2 and one of the following cipher suites:

- TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_DHE_RSA_WITH_AES_256_GCM_SHA384

The aforementioned versions of Windows have a bug in their internal security implementations which, under very specific circumstances, can produce either the 0x80090321 (SEC_E_BUFFER_TOO_SMALL) error or the 0x8009030F (SEC_E_MESSAGE_ALTERED) error.

Due to the nature of the issue, we cannot provide a direct fix. However, you can work around these errors by doing one of the following things:

- Use our internal security API by passing the string «UseInternalSecurityAPI=True» to the Config() method. Our internal security API does not rely on the Windows security APIs, so it is not affected by the bug.

- Disable the two cipher suites mentioned above

- Disable support for TLS 1.2

- Upgrade your machine to a newer version of Windows

Источник

Если вы получаете фатальную ошибку при создании ошибки учетных данных клиента TLS в средстве просмотра событий, вы можете устранить проблему с помощью этого руководства. Эта ошибка возникает как в Windows 11, так и в Windows 10. Однако решения одинаковы независимо от операционной системы.

Все сообщение об ошибке говорит:

Неустранимая ошибка при создании учетных данных клиента TLS. Состояние внутренней ошибки — 10013.

Эта ошибка появляется на вашем компьютере, если у вас не включены TLS 1.0 и TLS 1.1. Хотя некоторым программам может не потребоваться TLS 1.2 или TLS 1.3, некоторым старым программам они могут понадобиться для подключения к Интернету. Если это произойдет, вы можете избавиться от этой ошибки с помощью этих решений.

Исправить Неустранимая ошибка при создании учетных данных клиента TLS. Состояние внутренней ошибки — 10013. при создании ошибки учетных данных клиента TLS выполните следующие действия:

- Включите TLS 1.0/1.1 с помощью свойств Интернета.

- Изменить значения в реестре

Чтобы узнать больше об этих шагах, продолжайте читать.

1]Включите TLS 1.0/1.1, используя свойства Интернета.

Как было сказано ранее, вам необходимо включить или включить TLS 1.0 и TLS 1.1 на вашем компьютере, чтобы решить эту проблему. Поскольку они не включены по умолчанию в Windows 11 и Windows 10, вам необходимо сделать это вручную. Для этого вы можете воспользоваться помощью Интернет-свойства панель. Чтобы включить TLS 1.0/1.1 в Windows 11/10, сделайте следующее:

- Найдите интернет-свойства в поле поиска на панели задач.

- Нажмите на отдельный результат поиска.

- Перейдите на вкладку «Дополнительно».

- Найдите TLS 1.0 и TLS 1.1.

- Отметьте оба флажка.

- Нажмите кнопку ОК.

Возможно, вам придется перезагрузить компьютер, чтобы выполнить работу. После этого вы не найдете вышеупомянутое сообщение об ошибке. Чтобы убедиться в этом, вы можете открыть средство просмотра событий и проверить, решена ли проблема или нет.

2]Изменить значения в реестре

Если вы получаете вышеупомянутую ошибку, простое изменение в файле реестра может решить проблему. Однако вам может понадобиться создать некоторые ключи и значения REG_DWORD. Будь то Windows 11, Windows 10 или любая другая старая версия, вы можете сделать следующее:

Нажмите Win + R, чтобы открыть окно «Выполнить».

Введите regedit> нажмите кнопку «ОК»> выберите вариант «Да».

Перейдите по этому пути:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocols

Щелкните правой кнопкой мыши Протоколы > Создать > Ключ и назовите его TLS 1.2.

Щелкните правой кнопкой мыши TLS 1.2 > Создать > Ключ и назовите его как Клиент.

Щелкните правой кнопкой мыши «Клиент»> «Создать»> «Значение DWORD (32-разрядное)».

Установите имя DisabledByDefault.

Щелкните правой кнопкой мыши «Клиент»> «Создать»> «Значение DWORD (32-разрядное)».

Установите имя как Включено.

Дважды щелкните по нему, чтобы установить значение данных равным 1.

Нажмите кнопку ОК.

Наконец, перезагрузите компьютер. После этого ваш компьютер больше не будет отображать такие сообщения об ошибках в средстве просмотра событий.

Как проверить, включен ли TLS 1.2?

Самый простой способ проверить, включен ли TLS 1.2 на ПК с Windows 11/10. Вы можете использовать Интернет-свойства панель. Для этого нажмите Win+R чтобы открыть приглашение «Выполнить», введите inetcpl.cpl, и ударил Войти кнопка. Затем переключитесь на Передовой вкладку и перейдите к Безопасность раздел. Теперь проверьте, Используйте TLS 1.2 флажок включен или нет. Если флажок установлен, TLS 1.2 включен.

Как проверить, включен ли TLS 1.0 на сервере?

Чтобы проверить, включен ли TLS 1.0 на сервере, вы можете выполнить те же действия, что и выше. Сказав это, вы можете искать интернет-свойства в поле поиска на панели задач и щелкните отдельное окно поиска. Перейти к Передовой вкладку и проверьте, Используйте TLS 1.0 флажок включен или нет.

Это все! Надеюсь, это руководство помогло.

Читайте . Как отключить TLS 1.0 в Windows 11/10.